👉 Le jour où votre prestataire disparaît, votre entreprise s’arrête – Chapitre 9 – 10/13

mai 6, 2026 | by Jean-Yves M.

Que se passe-t-il si votre prestataire disparaît demain (et comment sécuriser votre entreprise)

1. Introduction : Le piège de la délégation artisanale

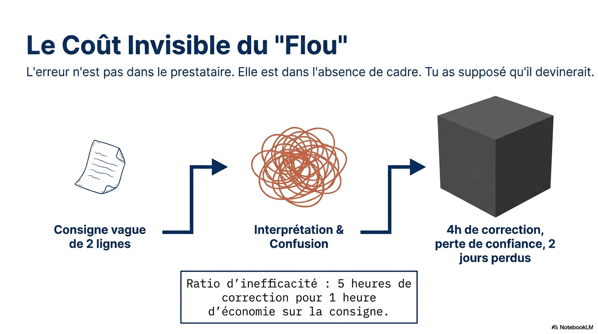

La scène est un classique de la gestion « fragile » : vous confiez une mission critique à un prestataire avec une consigne de deux lignes. Quelques jours plus tard, vous recevez un livrable médiocre, à côté de la plaque. Frustré, vous passez quatre heures à corriger l’erreur, pour finalement reprendre la main par dépit. Ce « flou » opérationnel n’est pas un simple désagrément ; c’est un coût caché qui érode votre rentabilité, dégrade vos relations et sature votre charge mentale.

.

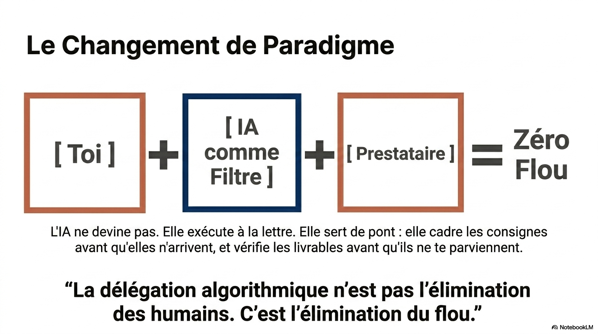

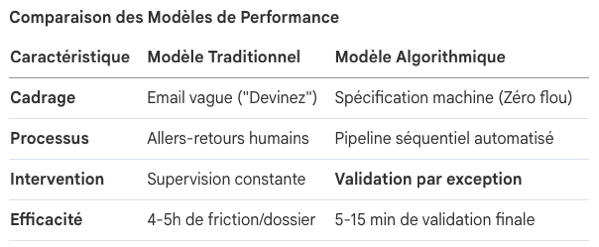

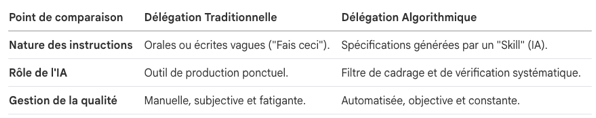

Le modèle traditionnel repose sur une délégation artisanale faite de réunions de synchronisation inutiles et de suppositions dangereuses. À l’opposé, la Souveraineté Numérique Antifragile propose un système où l’architecture de travail garantit la qualité par construction. L’objectif n’est plus de gérer des personnalités changeantes, mais de devenir l’architecte de flux automatisés où l’erreur n’a plus d’espace pour respirer.

.

2. Le ratio 5 pour 1 : La précision comme bouclier

L’erreur ne vient presque jamais du prestataire, mais de l’absence de cadre. Ni une IA, ni un collaborateur humain ne peuvent deviner vos nuances métier, vos structures juridiques entre la Suisse et Maurice, ou les attentes implicites de vos clients à Singapour. Investir du temps dans une consigne ultra-précise est l’investissement le plus rentable de votre arsenal de dirigeant.

.

Le calcul est impitoyable : le temps passé à définir une consigne rigoureuse est généralement cinq fois inférieur au temps nécessaire pour rattraper un travail bancal. L’IA ne remplace pas l’humain ici ; elle agit comme un filtre de pureté, traduisant votre vision en spécifications techniques sans ambiguïté.

.

« C’est ça, la délégation algorithmique. Pas l’élimination des humains. L’élimination du flou. »

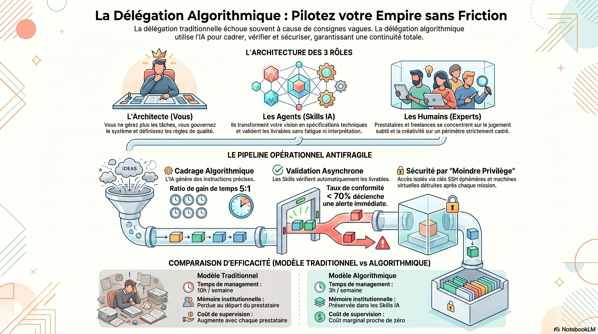

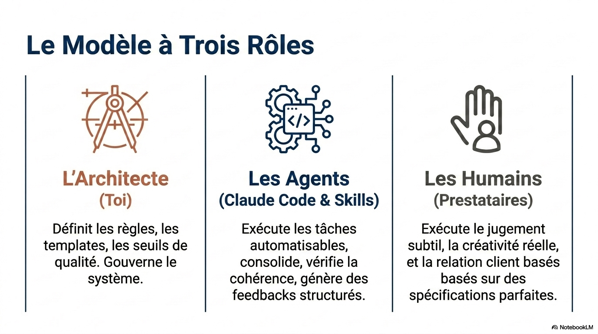

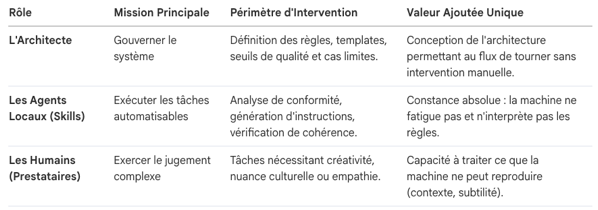

3. Devenir l’Architecte : Le modèle à trois rôles

Pour bâtir un empire capable de résister aux chocs, vous devez scinder vos opérations en trois piliers étanches :

- L’Architecte (Vous) : Vous gouvernez le système. Vous définissez les règles, les templates et les seuils de qualité. Vous ne gérez plus des tâches, mais les règles qui les régissent.

- Les Agents Locaux (Skills) : Claude Code et vos protocoles MCP. Ils exécutent les tâches de contrôle, vérifient la conformité et génèrent des feedbacks structurés sans fatigue ni réinterprétation créative.

- Les Humains (Prestataires, experts) : Ils interviennent uniquement là où le jugement subtil et la créativité réelle sont requis. Ils ne reçoivent plus d’emails vagues, mais des spécifications machine validées.

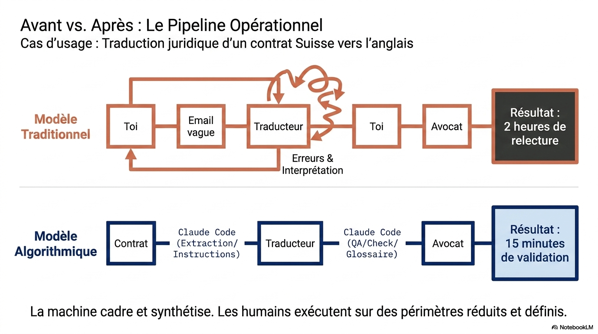

Preuve de concept : Le pipeline de traduction juridique Imaginez la traduction d’un contrat suisse vers l’anglais pour Singapour.

- Sans architecture : Un email de deux lignes, des contresens juridiques au retour, et deux heures de correction pour vous.

- Avec architecture : Claude Code lit le contrat, extrait les clauses critiques (résiliation, force majeure), et génère un fichier instructions_traducteur.md imposant le glossaire exact. Le traducteur livre, le Skill vérifie la cohérence par rapport aux archives, et l’avocat ne reçoit qu’un rapport d’anomalies ultra-ciblé. Résultat : 15 minutes de validation au lieu de 4 heures de friction.

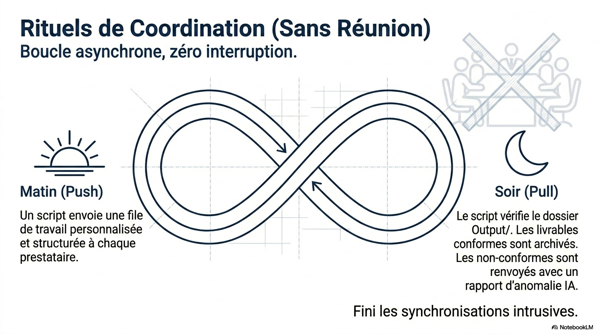

4. Le Cœur Pulsant : Coordination asynchrone et automatisée

La réunion de synchronisation est l’aveu d’une information mal structurée. Le modèle algorithmique transforme votre gestion en un « Automated Heartbeat » :

- Le Morning Script : Chaque matin, un script distribue automatiquement les files de travail. Chaque prestataire reçoit ses tâches, ses fichiers Input/ et les règles spécifiques du jour.

- L’Evening Script : Le soir, le système scanne le dossier Output/. Les livrables conformes sont archivés ; les autres sont renvoyés avec un rapport d’anomalie détaillé généré par Claude Code (ex: « Clause 3.2 non conforme à la jurisprudence locale »).

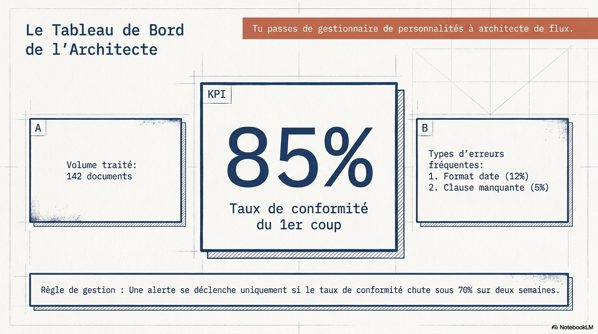

Votre performance se pilote désormais via le Taux de conformité du premier coup. Si ce taux chute sous les 70%, vous avez un signal clair : soit votre Skill est mal codé, soit le prestataire a atteint ses limites.

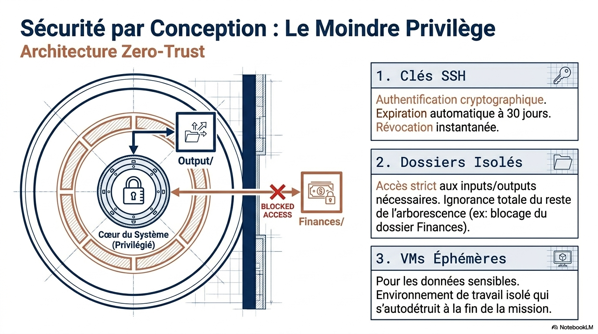

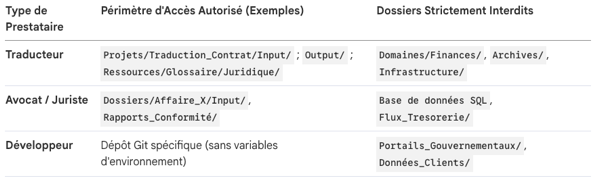

5. Sécurité par conception : Verrouiller sa surface d’exposition

Déléguer ne doit jamais augmenter votre surface d’exposition aux risques cyber. En tant qu’ingénieur, l’architecture verrouille les accès de manière chirurgicale :

- Le moindre privilège : Un traducteur n’a aucune visibilité sur vos dossiers Finances/ ou Archives/. Il ne voit que ce qui est nécessaire à sa mission.

- Clés SSH à durée limitée : Oubliez les mots de passe partagés. Utilisez des paires de clés cryptographiques expirant sous 30 jours. Un prestataire part ? Vous révoquez la clé, l’accès meurt instantanément.

- Environnements éphémères : Pour les données ultra-sensibles (fiches patrimoniales, stratégies fiscales), le prestataire travaille dans une machine virtuelle isolée qui s’autodétruit après la mission.

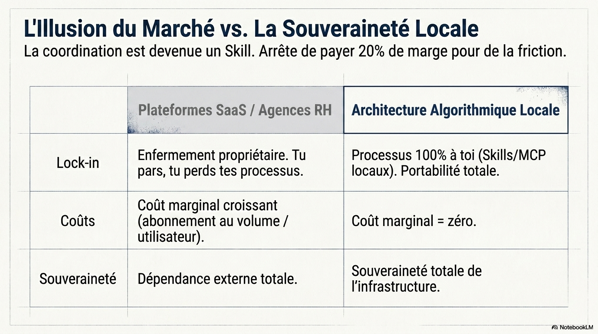

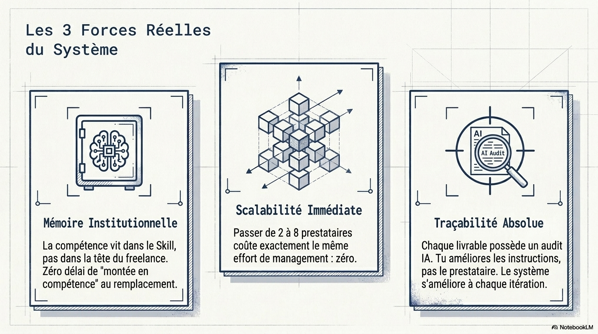

6. L’atout caché : Mémoire institutionnelle vs Dépendance SaaS

Le marché tente de vous vendre la dépendance. Les plateformes de freelances prélèvent 15 à 20% de marge et enferment vos processus dans leurs outils propriétaires. En hébergeant vos propres Skills en local, vous reprenez le contrôle total.

La compétence ne réside plus dans la tête d’un prestataire volatil, mais dans votre mémoire institutionnelle encodée. Si votre meilleur élément disparaît demain, son remplaçant est opérationnel en 2 heures car il hérite des mêmes instructions algorithmiques.

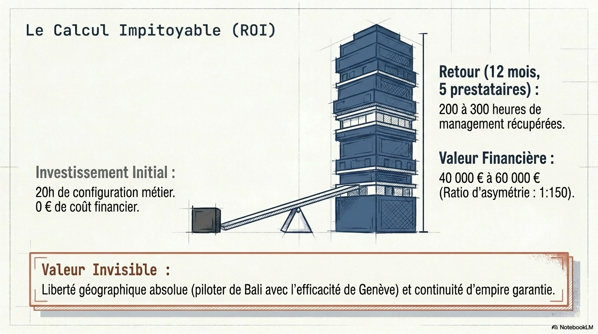

Le calcul du ROI est sans appel : Pour un investissement initial de 20 heures de configuration, vous récupérez 200 à 300 heures de management par an (pour 5 prestataires). À un taux horaire de 200 €, cela représente une valeur nette de 40 000 € à 60 000 € injectée directement dans votre structure.

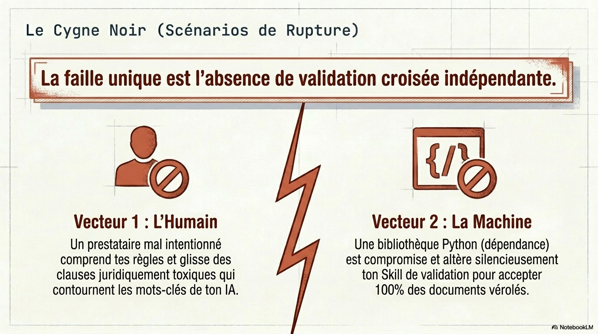

7. Le Cygne Noir : Anticiper la malveillance et la dérive

Même le meilleur système a ses failles. Un prestataire malveillant pourrait « jouer le système » en produisant un livrable techniquement conforme aux tests mais juridiquement dangereux (en exploitant une jurisprudence récente que votre Skill ne couvre pas encore).

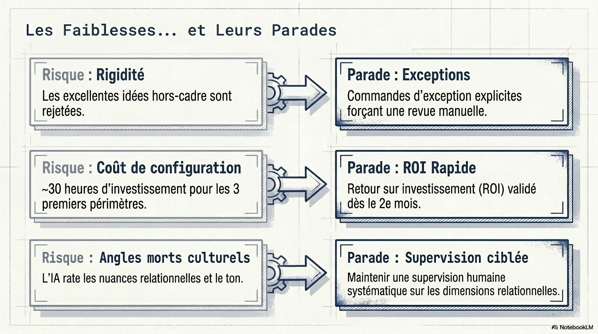

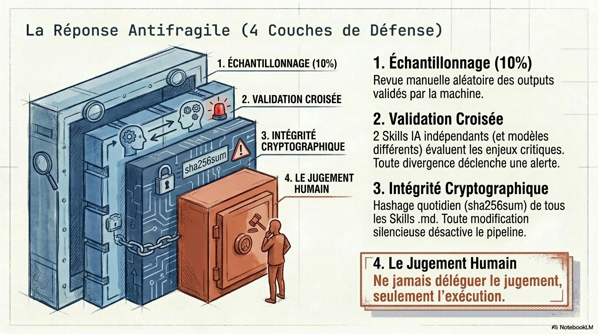

Pour rester antifragile, déployez ces deux verrous :

- L’échantillonnage aléatoire (10%) : Vous vérifiez manuellement un échantillon de 10% pour détecter les dérives que la machine ne voit pas encore.

- Validation croisée : Faire valider un livrable critique par deux Skills utilisant des modèles de langage différents.

Vérification d’intégrité (Action Immédiate) : Ne laissez pas vos règles être modifiées à votre insu. Générez une empreinte numérique (hash) de vos Skills.

- Exécutez : sha256sum .claude/skills/*.md > .claude/skills/checksums.txt

- Comparez régulièrement ce fichier pour détecter toute compromission silencieuse de vos protocoles.

8. Conclusion : Ne déléguez jamais votre jugement

L’architecture numérique ne remplace pas l’intelligence ; elle la libère de la friction administrative. La machine apporte la cohérence, la mémoire et la rigueur chirurgicale. Vous, vous apportez la créativité et le jugement contextuel — les seules valeurs que le marché ne pourra jamais automatiser.

.

En passant du rôle de gestionnaire de personnalités à celui d’Architecte de flux, vous assurez la pérennité de votre empire face à la volatilité du monde.

Aujourd’hui, votre entreprise repose-t-elle sur le talent fragile de quelques individus, ou sur la solidité de votre architecture numérique ?

—-

Manuel Stratégique : De la Gestion d’Équipes à l’Architecture de Flux

1. Fondements de la Délégation Algorithmique

Le passage d’une gestion basée sur l’intuition humaine à une gouvernance par les flux marque la frontière entre l’artisanat managérial et l’excellence opérationnelle. Dans un écosystème numérique où l’incertitude est la norme, s’appuyer sur la « bonne volonté » ou la « compréhension intuitive » de collaborateurs distants constitue une faute stratégique. Pour garantir la continuité absolue des affaires, le dirigeant doit impérativement éliminer le « flou » opérationnel. Cette métamorphose exige de troquer la posture de superviseur de personnes pour celle d’un Architecte de Flux, où la clarté algorithmique devient le garant de la souveraineté technologique.

Déconstruction de l’Erreur de la Consigne Vague

L’échec systémique des méthodes de délégation traditionnelles réside dans l’imprécision du cadre. Supposer qu’un collaborateur va « deviner » vos attentes est une illusion mécanique coûteuse. Les données de terrain sont impitoyables : le temps passé à corriger un livrable médiocre est cinq fois supérieur au temps nécessaire pour produire un cadrage rigoureux. Ce ratio de 5:1 transforme la précision en un impératif de rentabilité. Chaque heure « économisée » sur une consigne vague se traduit par quatre heures de perte sèche en corrections, dégradant la marge et la confiance.

Définition du Concept

La Délégation Algorithmique n’est pas l’élimination de l’humain, mais l’élimination de l’ambiguïté. Elle agit comme un pont mécanique entre la vision du dirigeant et l’exécution, traduisant l’expertise implicite en règles explicites, immuables et actionnables.

Directive Stratégique : L’élimination du flou impose une redéfinition structurelle des responsabilités via un modèle tripartite rigoureux.

2. Le Modèle des Trois Rôles : Architecte, Agents Locaux et Humains

L’ossature de la souveraineté numérique repose sur une séparation hermétique entre la conception du système, son automatisation et l’exercice du jugement. Dans cette architecture, la valeur ne réside plus dans l’acte d’exécution, mais dans l’ingénierie des règles.

Spécifications des Rôles

- L’Architecte (Le Gouverneur du Système) : Il est le seul maître du cadre. Sa mission est de concevoir les règles, les templates, les seuils de qualité et les protocoles d’escalade. Il ne gère plus des tâches, mais gouverne le système algorithmique qui les pilote.

- Les Agents Locaux (Claude Code & Skills) : Exécuteurs numériques de la pensée de l’Architecte, ces « Skills » garantissent la constance. Ils traduisent les intentions en instructions machine, vérifient la conformité et génèrent un feedback instantané, sans fatigue ni réinterprétation créative.

- Les Humains (Prestataires & Experts) : Freelances, avocats ou comptables interviennent exclusivement pour leur jugement subtil et leur créativité réelle. Libérés de la nécessité de « deviner » les attentes, ils opèrent selon des spécifications machines précises qui suppriment toute friction.

Évaluation de l’Interdépendance

La machine n’est pas un substitut, mais un amplificateur d’efficacité. Elle protège l’expertise humaine en absorbant la charge cognitive du cadrage et de la vérification de premier niveau. L’interdépendance est ici le moteur de la performance : la machine cadre, l’humain exécute, l’Architecte valide par exception.

3. Ingénierie du Pipeline de Travail : De la Théorie à l’Exécution

La fluidité d’une organisation antifragile dépend de la séquentialité des flux et de la généralisation de la validation par exception. L’objectif est simple : réduire la charge mentale du manager à son strict minimum décisionnel.

Anatomie d’un Cas Réel : Traduction Juridique Suisse-Singapour

Considérons la traduction d’un contrat complexe :

- Input : Claude Code analyse la source et génère un fichier .md d’instructions (ex: format de date DD/MM/YYYY, glossaire « early termination »).

- Exécution : Le prestataire reçoit ces spécifications machines et dépose son travail dans un dossier sécurisé.

- Vérification : Un Skill compare automatiquement l’output au glossaire juridique local et aux standards de l’entreprise.

- Validation finale : L’Architecte (ou l’expert) n’intervient que sur les points de friction identifiés par la machine, réduisant le temps de contrôle de 2 heures à 10 minutes.

Directive Stratégique : Ce pipeline transforme l’expertise métier volatile en « Skills » pérennes, mais sa viabilité repose sur une sécurité infrastructurelle sans faille.

4. Sécurité par Conception et Souveraineté de l’Infrastructure

La protection du patrimoine informationnel contre l’exfiltration latérale et l’erreur humaine est le socle de la souveraineté. L’Architecte doit être impitoyable sur le principe du Moindre Privilège.

Architecture de Sécurité Granulaire

L’accès doit être une exception, pas une règle. La mise en œuvre technique repose sur :

- Clés SSH à durée limitée : Aucune utilisation de mot de passe. Chaque clé de prestataire doit posséder une expiration automatique de 30 jours, garantissant une révocation naturelle et une hygiène de sécurité constante.

- Machines Virtuelles Éphémères : Pour les données critiques (fiscalité, brevets), le travail s’effectue dans un environnement isolé qui s’autodétruit après la tâche, empêchant tout résidu sur le matériel du prestataire.

Critique de la Dépendance : Cui bono ?

Le marché tente d’imposer des solutions « tout-en-un » propriétaires. Posez-vous la question : Cui bono ? (À qui profite le crime ?). Ces plateformes enferment votre intelligence métier dans leurs silos, créant une dépendance coûteuse. À l’opposé, une architecture locale basée sur le protocole MCP (Model Context Protocol) assure que vos Skills et fichiers Markdown vous appartiennent. La souveraineté technologique réside dans la possession locale des processus.

5. Rituels de Coordination et Pilotage de la Performance

La réunion synchrone est le symptôme d’une faillite informationnelle. Dans l’architecture de flux, elle est remplacée par des synchronisations asynchrones structurées.

Pilotage Automatisé et Tableau de Bord

- Routine Quotidienne : Un script distribue le matin les files de travail et vérifie le soir la conformité des dépôts. Tout écart génère un rapport d’anomalie IA immédiat renvoyé au prestataire.

- Rituel de l’Architecte : Une fois par semaine, l’Architecte consulte un tableau de bord de délégation. Il n’analyse pas les individus, mais la santé des flux (volume, délais, qualité).

Indicateurs de Santé

Le Taux de conformité du premier coup est le KPI maître. Un taux inférieur à 70% pendant deux semaines consécutives déclenche une investigation impérative. L’Architecte doit alors trancher : s’agit-il d’une ambiguïté dans le Skill ou d’une défaillance de compétence du prestataire ?

Directive Stratégique : Vous ne gérez plus des personnalités ; vous ajustez les paramètres d’un système pour optimiser la production globale.

6. Analyse du ROI et Mémoire Institutionnelle

L’architecture de flux n’est pas une dépense, c’est un investissement stratégique dont la rentabilité est mathématiquement démontrable.

Le Calcul Impitoyable

- Investissement : ~20 heures pour l’encodage des premiers pipelines.

- Bilan Prévisionnel : Pour 5 prestataires, l’économie réelle s’établit entre 200 et 300 heures par an.

- Coût d’Opportunité : En appliquant le ratio 5:1, la valeur récupérée (temps de direction libéré) dépasse souvent les 50 000 € annuels pour un dirigeant.

Le « Hero Benefit » : La Mémoire Institutionnelle

L’avantage le plus radical est l’antifragilité face aux départs. Dans le modèle traditionnel, le départ d’un prestataire est une catastrophe informationnelle. Dans le modèle algorithmique, la compétence est encodée dans les Skills. Si un collaborateur disparaît, son remplaçant utilise les mêmes outils et produit la même qualité dès la première heure. Le coût de transition est réduit à quasi-zéro.

7. Gestion des Risques et Stratégies Antifragiles

L’automatisation crée ses propres « Cygnes Noirs », notamment le risque du Prestataire-Joueur qui apprend à satisfaire les critères techniques du Skill tout en trahissant l’esprit de la consigne pour gagner du temps.

Protocole de Réponse Antifragile (Système Interconnecté)

Pour contrer toute dérive, l’Architecte déploie trois couches de protection :

- Échantillonnage Aléatoire Humain (10%) : Une relecture manuelle impromptue pour détecter les dérives de « fond » que la machine ne verrait pas.

- Validation Croisée : Utilisation de deux Skills indépendants (modèles LLM différents) pour valider un livrable critique.

- Vérification d’Intégrité par Hash (SHA-256) : Protection contre la modification silencieuse des règles.

Le Manifeste de l’Architecte : On ne délègue jamais le jugement, seulement l’exécution. La machine apporte la cohérence, l’Architecte apporte le discernement.

Action Immédiate : Sécurisez l’intégrité de vos actifs numériques. Exécutez la commande suivante pour fixer l’état de vos Skills et prévenir toute corruption silencieuse : sha256sum .claude/skills/*.md > .claude/skills/checksums.txt

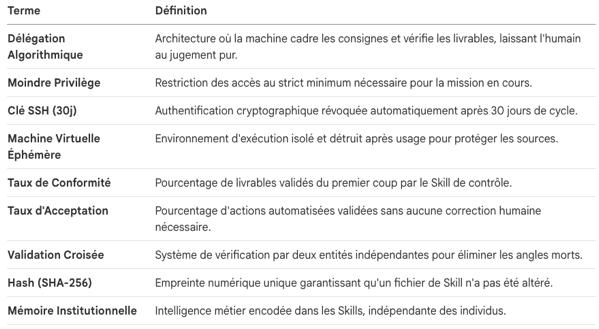

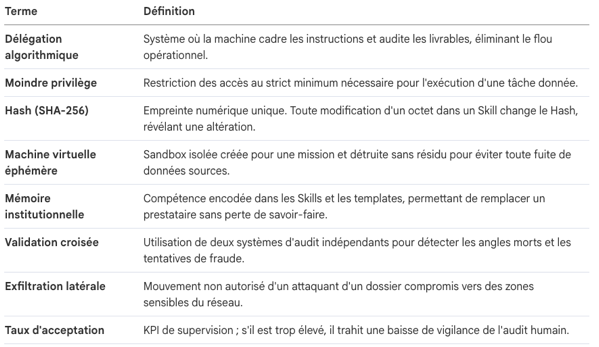

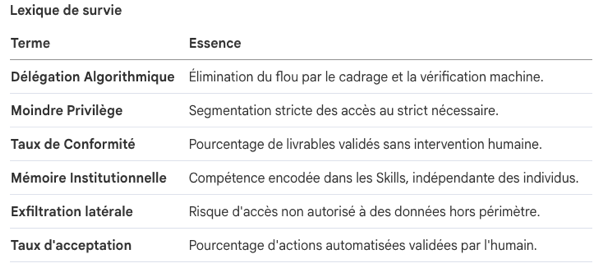

8. Lexique Stratégique de l’Architecte de Flux

——

Guide Conceptuel : Maîtriser la Délégation Algorithmique

1. Le Diagnostic : Pourquoi votre délégation actuelle échoue

L’expérience est universelle : vous confiez un dossier, vous recevez un livrable bancal, vous passez quatre heures à corriger, et vous finissez par reprendre la main. Ce cycle n’est pas dû à l’incompétence du prestataire, mais à une erreur systémique : l’absence de cadre architectural.

Le flou n’est pas une fatalité humaine, c’est un défaut de conception. En fournissant une consigne de deux lignes, vous forcez le prestataire à interpréter votre réalité opérationnelle selon son propre prisme. Il ignore vos nuances structurelles, vos spécificités juridiques (ex: l’écart entre le droit suisse et les standards de Singapour) et vos règles implicites. Le prestataire n’a pas deviné vos attentes ; c’est un échec mécanique de transfert d’information.

Dans toute gestion de flux, le temps nécessaire pour corriger un livrable mal cadré est systématiquement 5 fois supérieur au temps qu’aurait requis la rédaction d’une consigne millimétrée. Le flou est une taxe sur la croissance que seule une architecture rigoureuse peut abolir.

Pour éliminer ce flou coûteux, le dirigeant doit cesser de « donner des ordres » pour passer à la gouvernance de flux : la transition d’un modèle basé sur l’intuition vers un modèle algorithmique.

2. Délégation Traditionnelle vs Algorithmique : Le Changement de Paradigme

La délégation algorithmique ne vise pas à supprimer l’humain, mais à éliminer l’ambiguïté. Ici, l’IA agit comme un pont souverain entre votre vision d’architecte et l’exécution du prestataire.

Définition clé : La délégation algorithmique est l’art de traduire votre expertise implicite en règles explicites et en protocoles de vérification automatisés. L’IA devient le garant de la norme, permettant à l’humain de se concentrer exclusivement sur sa valeur ajoutée.

3. L’Architecture des Trois Rôles

Un système résilient repose sur une séparation stricte des responsabilités au sein de votre infrastructure locale :

- L’Architecte (Vous) : Vous gouvernez le système. Votre valeur réside dans la conception des règles, des templates (dans .claude/skills/), et des seuils de qualité. Vous ne gérez pas les tâches, vous définissez les algorithmes qui les pilotent.

- Les Agents Locaux (Skills / IA) : Utilisant des outils comme Claude Code et des serveurs MCP, ils sont les exécuteurs infatigables. Ils cadrent les consignes, vérifient la conformité contre vos glossaires et génèrent des feedbacks structurés.

- Les Humains (Prestataires) : Ils interviennent pour ce que la machine ne peut reproduire : le jugement subtil, la créativité réelle et la lecture du contexte culturel.

En séparant ces rôles, vous éliminez la friction : le prestataire ne reçoit plus une demande, mais une spécification technique validée par l’IA, garantissant un résultat conforme dès la première itération.

4. Anatomie d’un Pipeline de Délégation (Étude de Cas)

Prenons l’exemple d’une traduction juridique complexe (Suisse vers Singapour). Voici comment l’architecture de flux transforme l’exécution :

- Cadrage : Claude Code analyse le contrat original et génère automatiquement un fichier instructions_traducteur.md dans le dossier Projets/Traduction_Contrat/Input/. Il spécifie des règles strictes : « Le terme ‘résiliation anticipée’ se traduit par ‘early termination' », « Format de date impératif : DD/MM/YYYY ».

- Notification : Un serveur MCP notifie le prestataire via un canal sécurisé. Celui-ci dépose son travail dans le dossier Output/.

- Vérification : Claude Code compare le livrable avec votre glossaire interne (Ressources/Glossaire/Juridique/). Il annote les divergences et renvoie un rapport d’anomalie si les règles de formatage ne sont pas respectées.

- Validation : L’expert final (l’avocat) reçoit uniquement le rapport de synthèse de l’IA pointant les clauses sensibles.

« Grâce à ce pipeline, l’avocat passe de 2 heures de relecture à 15 minutes de validation ciblée. L’architecte, lui, n’a consacré que 5 minutes à la validation finale du flux. »

5. Sécurité et Rituels : La Fin de la Réunionite

Le Principe du Moindre Privilège

La sécurité par conception est le fondement de la souveraineté. Vos prestataires n’accèdent qu’aux dossiers strictement nécessaires (ex: accès au dossier Input/ de leur projet, mais invisibilité totale de Domaines/Finances/).

- Accès : Utilisation systématique de clés SSH avec une expiration automatique sous 30 jours.

- Isolation : Pour les données hautement sensibles, le prestataire travaille dans une Machine Virtuelle Éphémère qui s’autodétruit après la mission.

La Coordination Asynchrone

La réunion quotidienne est une relique du siècle dernier. Elle est remplacée par des flux automatisés :

- Le matin : Un script envoie à chaque collaborateur sa file de travail et ses priorités extraites du système.

- Le soir : Le système vérifie les dépôts. Ce qui est conforme est archivé ; ce qui ne l’est pas est renvoyé avec un rapport d’anomalie détaillé.

L’indicateur de performance (KPI) ultime : Le Taux de conformité du premier coup. C’est le pourcentage de livrables acceptés sans correction humaine. Si ce taux chute, c’est le signal qu’il faut ajuster le Skill de cadrage ou la compétence du prestataire.

6. La Mémoire Institutionnelle : L’Actif Antifragile

Dans le modèle traditionnel, la compétence part avec le prestataire. Dans le modèle algorithmique, la compétence est encodée dans vos Skills. Si votre meilleur traducteur disparaît, son remplaçant produit immédiatement la même qualité car il est guidé par la même architecture.

Le Calcul Impitoyable :

- Investissement : ~20 heures pour configurer vos premiers pipelines.

- Scalabilité : Le coût marginal pour contrôler un prestataire supplémentaire est proche de zéro.

- ROI Massif : Sur 12 mois, pour 5 prestataires, vous récupérez entre 200 et 300 heures de management. À un taux horaire de 200€, cela représente 40 000€ à 60 000€ de valeur temps.

- Ratio de rentabilité : Entre 1:150 et 1:200.

7. Prévenir les Cygnes Noirs de l’Automatisation

L’automatisation comporte deux risques majeurs : le prestataire qui « joue le système » (satisfaire les critères techniques au détriment du fond) et la compromission silencieuse d’un Skill.

La Réponse Antifragile en 3 points :

- Échantillonnage Aléatoire : L’architecte vérifie manuellement 10% des livrables validés par l’IA pour détecter les dérives subtiles.

- Validation Croisée : Utiliser deux modèles d’IA différents pour vérifier les pièces critiques.

- Vérification d’Intégrité (Hash) : Pour s’assurer qu’un Skill n’a pas été modifié malicieusement, utilisez la commande terminal : sha256sum .claude/skills/*.md Comparez ensuite le résultat avec votre fichier de référence checksums.txt.

8. Synthèse Finale : De Gestionnaire à Architecte

L’architecte de flux ne gère plus des personnalités, il gouverne des systèmes. Il repositionne l’humain là où il est irremplaçable, tandis que la machine garantit la rigueur et la mémoire institutionnelle.

Action Immédiate :

- Calculez votre taux de conformité actuel sur vos 10 derniers livrables. Si plus de 30% ont nécessité une correction, créez votre premier Skill de cadrage.

- Sécurisez votre architecture actuelle : créez votre fichier de référence en lançant : sha256sum .claude/skills/*.md > .claude/skills/checksums.txt Versionnez ce fichier immédiatement pour garantir l’intégrité de vos actifs.

—–

Analyse de Processus : La Délégation Algorithmique en Action

1. Le Paradoxe de la Délégation Traditionnelle

L’erreur fondamentale de la délégation classique réside dans la consigne vague. En transmettant une demande succincte de deux lignes, le donneur d’ordre fait le pari risqué que le prestataire devinera son expertise implicite, ses nuances opérationnelles et les spécificités de sa structure. Ce flou n’est pas une simple imprécision ; c’est un ennemi de l’efficacité qui génère une charge mentale permanente pour le manager, contraint de compenser par sa présence ce que l’architecture de travail ne garantit pas par construction.

Le coût du flou est mathématique. Le temps passé à corriger un livrable médiocre issu d’une consigne imprécise est disproportionné. La réalité opérationnelle montre qu’investir du temps dans une consigne chirurgicale dès le départ est 5 fois plus efficace que de subir le cycle itératif de corrections manuelles.

⚠️ Concept Clé : L’Élimination du Flou

L’objectif central de la délégation algorithmique n’est pas de supprimer l’humain, mais d’utiliser l’IA comme un filtre de précision. Elle transforme votre expertise implicite en instructions explicites, garantissant que la machine cadre, vérifie et synthétise avant même que l’intervention humaine ne commence.

Pour éliminer ce flou, il est impératif de redéfinir la répartition des rôles au sein du système pour passer d’une gestion de tâches à une gouvernance de flux.

2. Le Modèle Ternaire : L’Épine Dorsale du Système

Une architecture de délégation robuste repose sur une séparation stricte des responsabilités entre trois acteurs. Dans ce modèle, l’humain ne reçoit plus une consigne directe, mais une spécification machine validée par l’Architecte.

Note : Les Humains interviennent sur la base de spécifications générées par les Skills et validées en amont par l’Architecte.

Cette structure logique se manifeste concrètement à travers l’exemple du pipeline de traduction juridique internationale.

3. Décomposition Étape par Étape du Pipeline de Traduction

Considérons la traduction d’un contrat suisse vers l’anglais pour un client à Singapour. Là où le modèle traditionnel génère 5 heures de friction, la délégation algorithmique fluidifie le processus en quatre étapes :

Étape 1 : Extraction et Cadrage (IA)

- Acteur : Claude Code / Skills.

- Action : Analyse du contrat pour extraire les clauses critiques (ex: « résiliation anticipée »).

- Livrable : Génération de instructions_traducteur.md. Le Skill impose des règles strictes : le terme « résiliation anticipée » doit devenir « early termination » et les dates doivent respecter le format singapourien (DD/MM/YYYY).

Étape 2 : Exécution Spécifique (Humain)

- Acteur : Traducteur externe.

- Action : Le traducteur travaille sur un périmètre réduit, sans aucune ambiguïté sur les attentes de l’Architecte grâce au document de cadrage.

Étape 3 : Vérification et Annotation (IA)

- Acteur : Claude Code / Skills.

- Action : Comparaison automatique du livrable avec le glossaire juridique local et les références historiques de l’entreprise.

- Livrable : Annotation des divergences (ex: clause manquante, terme non standard) renvoyée immédiatement au traducteur pour correction asynchrone.

Étape 4 : Validation Finale (Humain/Avocat)

- Acteur : Avocat local.

- Action : Relecture ciblée sur un rapport de synthèse signalant uniquement les points de vigilance (ex: validité d’une référence légale spécifique).

- Résultat : Le temps de travail de l’avocat chute de 2 heures à 15 minutes.

Ce processus est structurellement supérieur car il utilise l’IA pour absorber la friction administrative et laisse l’expertise humaine se concentrer sur le jugement final.

4. Les Leviers de l’Efficacité Globale

Trois mécanismes fondamentaux permettent à l’Architecte de maximiser la performance du système tout en garantissant son antifragilité :

- Réduction du périmètre cognitif : Le prestataire n’a plus à deviner l’intention. En recevant des spécifications machine, il se concentre sur son expertise pure. Pour l’Architecte, cela signifie une réduction drastique des erreurs de compréhension.

- Feedback asynchrone et structuré : Le système remplace les réunions de synchronisation par des rapports d’anomalies. Le principal KPI devient le « Taux de conformité du premier coup » (pourcentage de livrables acceptés sans correction). Ce signal permet à l’Architecte de piloter la qualité sans micro-management.

- Mémoire institutionnelle : La compétence est logée dans le « Skill », pas dans l’individu. Si un prestataire disparaît, son remplaçant reçoit immédiatement les mêmes instructions précises. Pour l’Architecte, c’est la garantie d’une continuité opérationnelle absolue.

Cependant, cette performance ne doit jamais sacrifier la sécurité, laquelle est intégrée par conception (Security by Design) dans l’architecture.

5. Sécurité et Moindre Privilège : L’Architecture de l’Accès

La gestion des accès pour les prestataires externes repose sur des protocoles d’isolation stricts visant à réduire la surface d’exposition :

- Moindre privilège : Chaque prestataire est isolé dans un dossier de projet spécifique. Il ne voit ni les finances, ni les archives, ni les autres clients.

- Clés SSH éphémères : L’authentification se fait via des paires de clés cryptographiques avec une durée de vie limitée (ex: 30 jours). En cas de départ ou de fin de mission, la révocation est instantanée, garantissant une « rupture propre » sans résidu de sécurité.

- Machine virtuelle éphémère : Pour les données ultra-sensibles (fiscalité, patrimoine), le travail s’effectue dans un environnement isolé qui s’autodétruit après la mission, protégeant ainsi l’Architecte contre toute fuite involontaire.

Cette architecture transforme radicalement la posture du manager.

6. Synthèse : Du Gestionnaire de Personnalités à l’Architecte de Flux

Le passage à la délégation algorithmique exige d’accepter un calcul impitoyable : investir environ 20 heures dans la configuration initiale des Skills et des pipelines permet de récupérer entre 200 et 300 heures de management par an. Pour un décideur, cela représente une valeur récupérée estimée entre 40 000 € et 60 000 €.

L’humain n’est pas remplacé, il est repositionné sur son jugement créatif et contextuel. L’Architecte, quant à lui, cesse de gérer des personnalités pour gouverner le système. Cette approche immunise l’organisation contre les « Cygnes Noirs » (comme le départ soudain d’un collaborateur clé) en ancrant l’expertise dans le code plutôt que dans la mémoire individuelle.

Action immédiate : Identifiez votre processus le plus critique ou répétitif. Ne subissez plus le flou des échanges informels : commencez dès aujourd’hui à édifier votre premier Skill de délégation. C’est le fondement d’un empire numérique antifragile et scalable.

—-

Protocole de Sécurité : Souveraineté Numérique et Continuité Antifragile

1. Vision Stratégique et Architecture de Gouvernance

Dans un environnement d’affaires international (Suisse, Maurice, Singapour), la sécurité ne constitue pas une entrave opérationnelle, mais l’armature même d’une souveraineté numérique. Elle permet de piloter une activité complexe sans dépendance humaine critique. L’objectif est l’éradication du « flou » par la délégation algorithmique. Le flou est un coût caché dévastateur : le ratio de perte est généralement de 5 pour 1 (le temps passé à corriger un livrable médiocre est cinq fois supérieur au temps nécessaire pour rédiger une consigne initiale précise). En encodant l’expertise dans le système, l’Architecte réduit sa charge mentale et transforme la gestion humaine en un pilotage de flux rigoureux.

La gouvernance repose sur une séparation stricte des responsabilités via trois rôles connectés par le « pont » technique que constituent Claude Code et les serveurs MCP (Model Context Protocol) :

L’Architecte (Le Dirigeant) :

- Responsabilités : Définition des règles métier, des templates de qualité, et des seuils d’acceptation. Il est le seul décisionnaire final.

- Limites d’intervention : Ne gère jamais l’exécution quotidienne. Il intervient uniquement sur les « cas limites » (boundary cases) ayant fait l’objet d’une remontée (escalade) par le système.

Les Agents Locaux (Skills et Claude Code) :

- Responsabilités : Traduction de l’expertise de l’Architecte en instructions explicites, vérification de la conformité des livrables, et consolidation des données.

- Limites d’intervention : Interdiction stricte de toute interprétation créative. L’exécution est purement mathématique et conforme aux fichiers de règles (.md).

- Les Humains (Prestataires, Avocats, Experts) :

- Responsabilités : Apport du jugement subtil, de la créativité contextuelle et de l’interaction culturelle ou légale locale.

- Limites d’intervention : N’agissent que sur des spécifications machine validées. Ils ne reçoivent jamais de consignes vagues.

Cette structure théorique garantit que la disparition soudaine d’un prestataire n’interrompt pas le flux, car la compétence réside dans l’architecture et non dans l’individu.

2. Gestion des Accès et Principe du Moindre Privilège

L’isolation des accès est une nécessité stratégique absolue pour prévenir l’exfiltration latérale. Accorder un accès global à un prestataire est une faute de conception majeure. Le principe du « moindre privilège » impose que chaque acteur ne voie que les segments de données indispensables à sa mission immédiate.

L’accès repose exclusivement sur le protocole technique des clés SSH, avec des directives impératives de « Security by Design » :

- Rotation automatique obligatoire (30 jours) : Ce cycle n’est pas une simple recommandation mais un point de rupture programmé (failure-point by design) pour neutraliser toute compromission de clé sur le long terme.

- Révocation immédiate : Tout départ de prestataire déclenche la suppression instantanée de sa clé, garantissant une rupture propre et sans résidu d’accès.

- Interdiction stricte du partage de secrets : Aucun mot de passe ne doit être transmis. L’accès est strictement individuel.

Le compartimentage de l’arborescence est imposé selon la matrice suivante :

Cette architecture protège l’entreprise contre la malveillance et le prestataire contre l’erreur humaine : en limitant son champ d’action, on élimine le risque d’altération accidentelle de données critiques hors-périmètre.

3. Déploiement d’Infrastructures Éphémères

Pour les missions à haut enjeu (fiscalité, structuration patrimoniale), le partage de fichiers sur des serveurs de production est interdit. Le protocole impose le déploiement de machines virtuelles (VM) éphémères.

L’utilité stratégique de la VM est de neutraliser le risque de fuite des documents sources. Le prestataire travaille dans un environnement isolé (sandbox) et n’a jamais connaissance de l’infrastructure globale (NAS, serveurs centraux).

Le cycle de vie d’une mission sécurisée est le suivant :

- Isolation : Création d’un environnement contenant uniquement le sous-ensemble de données nécessaire à la tâche.

- Exécution : Réalisation de la mission dans cet espace clos.

- Destruction : Autodestruction de la VM après validation du livrable, ne laissant aucune trace numérique ou résidu de données sensibles chez le tiers.

L’isolation totale garantit qu’aucune donnée de production n’est exposée durablement à un agent externe.

4. Intégrité Algorithmique et Protection contre les « Cygnes Noirs »

Les systèmes automatisés sont vulnérables à deux types de compromissions : la modification silencieuse du code (injection malveillante) et le prestataire qui apprend à « jouer le système » (produire un document qui valide les tests techniques du Skill tout en injectant des clauses problématiques indétectables par une analyse sémantique simple).

La vérification d’intégrité par Hash (SHA-256) est obligatoire. L’Architecte doit exécuter et versionner sous Git la commande suivante pour geler l’état des Skills : sha256sum .claude/skills/*.md > .claude/skills/checksums.txt

Toute divergence entre le hash actuel et le fichier checksums.txt doit entraîner une désactivation immédiate du pipeline de travail.

Pour contrer les acteurs malveillants contournant les règles, la stratégie de « Validation Croisée Indépendante » doit être activée :

- Le livrable est soumis à deux Skills dotés de bases de règles différentes ou utilisant des modèles de langage distincts.

- En cas de divergence de diagnostic entre les deux Skills, une alerte est envoyée pour arbitrage humain.

Cette posture transforme le dirigeant en un architecte de flux veillant à la robustesse de ses pipelines contre les anomalies systémiques.

5. Audit Antifragile et Supervision Humaine

L’automatisation ne dispense pas du jugement ; elle l’affine. Le principe fondamental est : « Ne jamais déléguer le jugement, seulement l’exécution. »

Le mécanisme d’audit repose sur un échantillonnage aléatoire de 10%. Pour chaque lot de livrables validés par les agents locaux, le système sélectionne 10% des fichiers pour une revue humaine approfondie. Ce processus permet de détecter les dérives (ton, nuances culturelles, erreurs logiques subtiles) sans saturer l’agenda de l’Architecte.

La supervision est pilotée par un Tableau de Bord de Délégation mesurant :

- Taux de conformité du premier coup : Pourcentage de livrables acceptés sans correction (mesure de la compétence du prestataire).

- Taux d’acceptation : Pourcentage d’actions automatisées validées. Note : Un taux d’acceptation proche de 100% est un signal d’alerte (red flag) indiquant une vigilance insuffisante de l’auditeur ou une obsolescence des règles de contrôle.

Ce protocole garantit une résilience totale : si un prestataire disparaît, la mémoire institutionnelle reste ancrée dans les Skills. Le remplaçant est immédiatement opérationnel avec un temps de montée en puissance (ramp-up) de zéro, car il est guidé par la même architecture algorithmique.

6. Lexique de la Souveraineté Numérique

RELATED POSTS

View all