👉 Vous ne possédez rien, votre Cloud peut vous couper du jour au lendemain – Chapitre 6 – 7/13

mai 4, 2026 | by Jean-Yves M.

Votre « Cloud » vous ment : Pourquoi la vraie liberté numérique commence par un disque dur sous votre clé.

1. Le réveil brutal du mardi matin

Imaginez la scène : un mardi matin ordinaire, vous tentez de vous connecter à vos outils de travail habituels. Au lieu de votre tableau de bord, un message générique s’affiche : « Votre compte a été suspendu ». Pas de préavis. Pas d’explication claire. Juste un ticket de support anonyme et l’annonce d’une réponse sous 48 heures.

.

Soudain, votre activité s’arrête net. Vos statuts de GBC mauricienne, vos relevés UBS, vos contrats de bail à Grand Baie et vos déclarations CRS sont inaccessibles. À cet instant précis, une vérité brutale s’impose : accéder n’est pas posséder. Ce que vous pensiez être votre infrastructure n’est en réalité qu’un service loué, révocable à tout moment par un tiers dont vous ne contrôlez ni les décisions, ni la juridiction.

.

Cet article dévoile comment sortir de cette vulnérabilité structurelle pour transformer votre patrimoine numérique en une forteresse souveraine, physiquement sous votre contrôle, et stratégiquement imprenable.

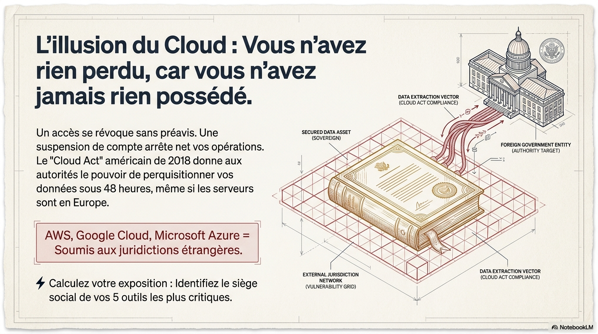

2. Le Mythe du Cloud : Pourquoi vous ne possédez rien (Le Cloud Act)

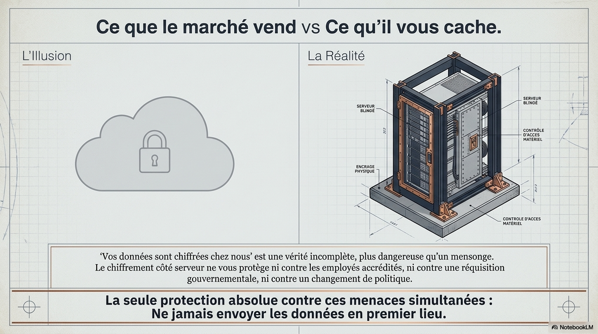

La « transformation digitale » a popularisé une illusion dangereuse : celle de la dématérialisation. En réalité, vos données sont toujours physiques ; elles reposent simplement sur les serveurs de quelqu’un d’autre.

Le Cloud Act américain de 2018 a définitivement brisé le mythe de la protection par la localisation géographique. Ce texte impose aux entreprises américaines (AWS, Google, Microsoft) de livrer les données de leurs utilisateurs aux autorités américaines sur simple demande, même si les serveurs sont situés à Francfort, Dublin ou Bruxelles.

« Tu n’as rien perdu. Tu n’as jamais rien possédé. »

Cette réalité juridique rend toute stratégie de structuration internationale (comme le binôme Suisse-Maurice) vulnérable si vos données sensibles transitent par des infrastructures américaines. La souveraineté ne se négocie pas par des contrats de service ; elle se bâtit physiquement, chez vous. Sans infrastructure locale, votre montage offshore repose sur du sable mouvant.

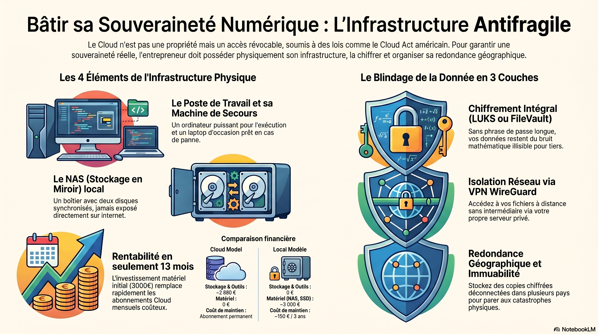

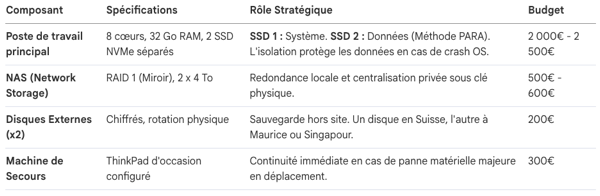

3. Les 4 Piliers de votre Forteresse Physique

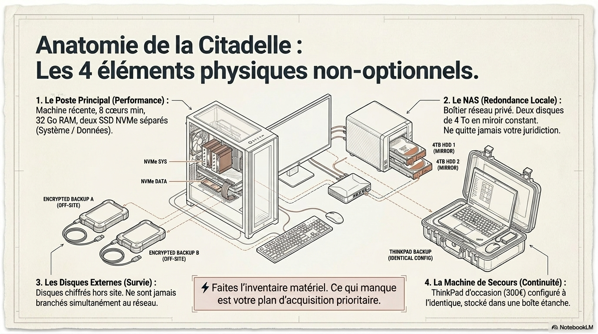

Une véritable infrastructure souveraine ne se résume pas à un simple disque dur externe. Elle repose sur quatre éléments matériels non-optionnels, conçus pour l’antifragilité :

- Le poste de travail principal : Votre centre de commande. Spécifications : 8 cœurs minimum, 32 Go de RAM et un double SSD NVMe. Le premier SSD accueille le système ; le second est exclusivement dédié à vos données PARA (Projects, Areas, Resources, Archives). Cette isolation garantit qu’un crash système n’impacte jamais votre patrimoine informationnel.

- Le NAS (Network Attached Storage) : Un boîtier de stockage local configuré en « miroir » (RAID 1). Si un disque meurt, le second prend le relais sans une seconde d’interruption. Ce serveur reste physiquement chez vous, dans votre juridiction de résidence, et ne doit jamais être exposé directement sur le web.

- Les disques externes chiffrés : Au nombre de deux au minimum, ils assurent la rotation géographique. L’un reste à votre domicile pour les sauvegardes quotidiennes, tandis que l’autre voyage vers un contact de confiance à Genève ou un coffre sécurisé à Singapour. Ils ne sont jamais branchés simultanément.

- La machine de secours : Un ordinateur d’occasion (type ThinkPad increvable) configuré à l’identique de votre poste principal et stocké dans une boîte étanche. C’est votre assurance vie si votre machine principale rend l’âme alors que vous êtes en déplacement à Bangkok ou Bali.

Cette architecture couvre tous les spectres du risque : la performance brute, la redondance locale, la catastrophe physique et la panne matérielle en mobilité.

4. Le Chiffrement : Quand vos données deviennent du « bruit mathématique »

Sans chiffrement, n’importe quel individu ayant un accès physique à votre matériel — un douanier à l’aéroport de Zurich, un cambrioleur à Grand Baie ou un technicien de maintenance — peut lire l’intégralité de votre vie. Le chiffrement transforme vos fichiers en un bruit mathématique indéchiffrable sans la clé.

Les standards recommandés sont LUKS pour Linux, FileVault pour macOS, et BitLocker pour Windows (à condition de ne jamais stocker la clé de récupération sur les serveurs de Microsoft).

La sécurité repose sur une phrase de passe d’au moins 40 caractères. Pour éviter le « cygne noir » de l’oubli, cette phrase doit être écrite sur papier, scellée dans des enveloppes et déposée chez deux personnes de confiance dans deux pays différents.

Action Immédiate : Vérifiez maintenant l’état de votre chiffrement.

- macOS : Préférences Système > Sécurité et confidentialité > FileVault.

- Windows : Panneau de configuration > Chiffrement de lecteur BitLocker.

- Linux : Tapez la commande lsblk pour vérifier si la mention crypt apparaît. Si votre disque n’est pas chiffré, fixez-vous comme priorité absolue de l’activer sous 48 heures.

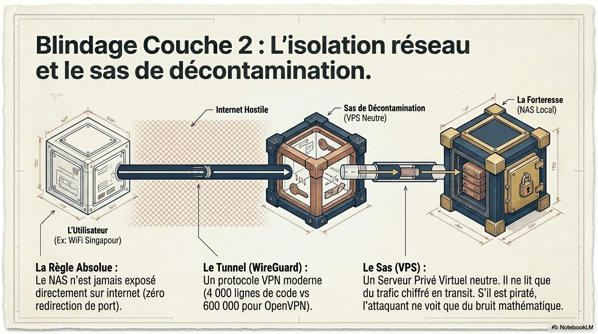

5. L’Isolation Réseau : Le secret de la passerelle WireGuard

La plus grande faille d’un stockage local est son exposition accidentelle. Votre NAS ne doit jamais avoir d’accès direct internet via une redirection de port.

Pour accéder à vos archives depuis l’étranger en toute sécurité, vous devez héberger votre propre passerelle VPN via le protocole WireGuard. Avec seulement 4 000 lignes de code (contre 600 000 pour OpenVPN), il est léger, rapide et simple à auditer. En utilisant un VPS souverain situé en Suisse ou en Islande comme simple tunnel, vos données restent invisibles pour l’hébergeur et hors de portée des réquisitions administratives étrangères grâce à l’absence de traités d’entraide judiciaire (MLAT) simplifiés avec les USA.

6. Le Calcul Impitoyable : Pourquoi la souveraineté est un investissement rentable

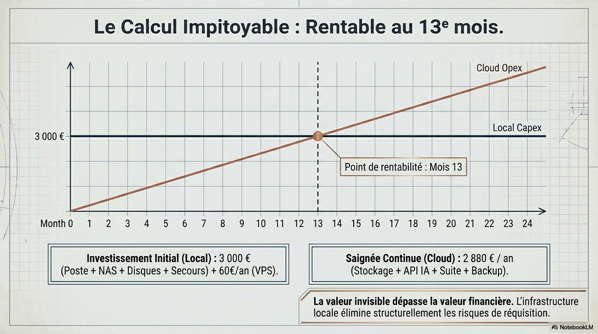

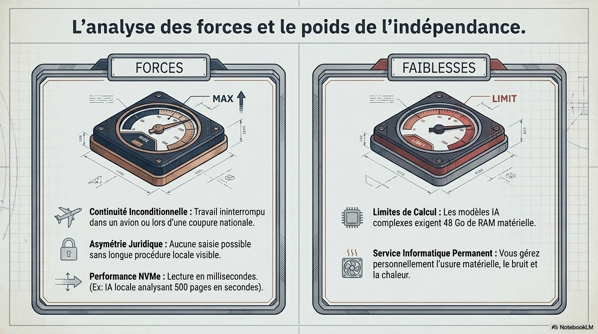

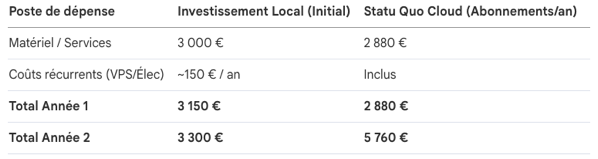

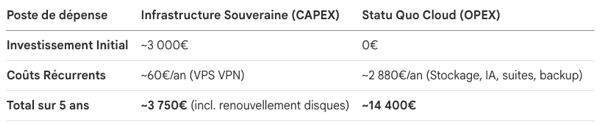

Le passage à l’infrastructure locale n’est pas qu’une question de sécurité ; c’est une décision financièrement froide et rationnelle. L’investissement initial est amorti en un temps record.

Le point de rentabilité est atteint en 13 mois. Au-delà des chiffres, la performance locale est sans commune mesure : là où un upload cloud rend le traitement de gros fichiers poussif, un outil comme Claude Code en local analyse un relevé bancaire de 500 pages en quelques secondes, contre plusieurs minutes via une API distante.

7. L’Antifragilité en pratique : Simulations et Disques Débranchés

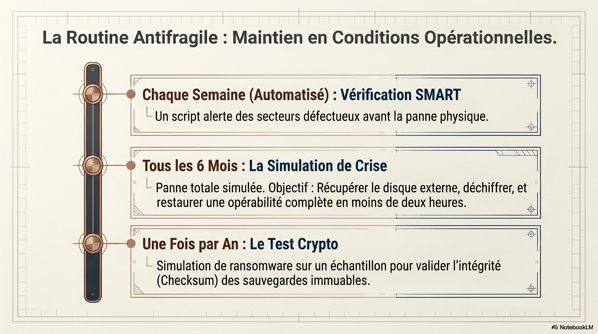

Posséder le matériel ne suffit pas ; la souveraineté exige de la discipline. Pour rendre votre système réellement « antifragile », adoptez ces routines :

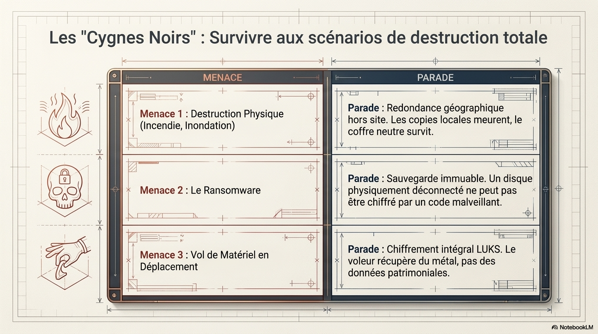

- La parade contre les ransomwares : Gardez toujours un disque de sauvegarde physiquement débranché. Un logiciel malveillant ne peut pas chiffrer ce qui n’est pas connecté.

- La simulation de panne totale (Le « Successful Failure ») : Tous les six mois, simulez une perte totale de votre matériel. Tentez de restaurer vos données PARA sur votre machine de secours en moins de deux heures. Si vous échouez, c’est une victoire : vous avez identifié une faille dans votre système avant qu’une vraie catastrophe ne survienne.

- Le stockage de dernier recours : Pour vos données ultra-critiques (clés de chiffrement, statuts originaux), utilisez des microSD chiffrées glissées dans des tubes étanches, cachées dans des lieux physiques distincts. C’est le stade ultime de la redondance low-tech.

- La vérification SMART hebdomadaire : Utilisez smartctl pour surveiller la santé de vos disques. 80% des pannes de disques durs sont prévisibles si l’on surveille les bons indicateurs.

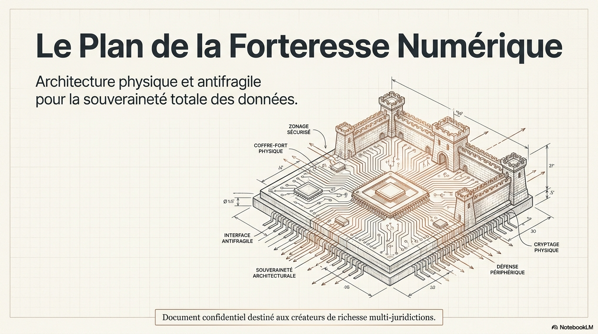

8. Conclusion : Devenir souverain par le refus

La puissance de cette approche ne réside pas dans la complexité technologique, mais dans l’architecture et la rigueur. Vos données ne sont pas de simples fichiers : ce sont les plans de votre empire, vos stratégies patrimoniales et vos preuves de conformité.

.

Votre matériel n’est pas qu’un ensemble de composants, c’est un coffre-fort physique dont vous seul détenez la clé. En construisant votre propre forteresse, vous affirmez votre indépendance vis-à-vis des juridictions étrangères et des géants de la Silicon Valley.

.

Posez-vous cette question finale : Votre empire repose-t-il sur des fondations solides que vous possédez, ou sur le « sable loué » d’un fournisseur cloud qui peut vous rayer de la carte d’un simple clic ? La souveraineté commence le jour où vous refusez de dépendre d’un accès que vous ne contrôlez pas.

—-

Guide de Conceptualisation : Bâtir sa Forteresse Numérique Souveraine

Ce document n’est pas un simple tutoriel technique ; c’est un manifeste pour ceux qui refusent d’être les locataires précaires de leur propre vie numérique. À l’heure de l’asymétrie de pouvoir entre les géants du Cloud et l’individu, la souveraineté ne se négocie pas : elle s’arrache par l’architecture et la discipline.

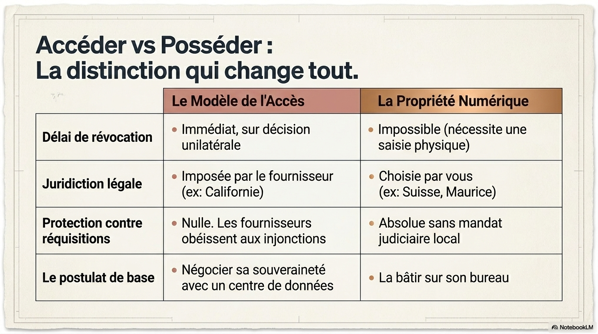

1. Le Grand Éveil : Posséder vs Accéder

La plupart des entrepreneurs confondent l’accès et la propriété. En utilisant Google Drive, iCloud ou Dropbox, vous ne possédez rien. Vous louez un droit d’accès révocable.

.

Le « Cygne Noir » numérique est cet événement imprévisible aux conséquences catastrophiques : votre compte suspendu un mardi matin par un algorithme zélé. En un instant, vos statuts de GBC mauricienne, vos relevés UBS et vos contrats stratégiques deviennent inaccessibles. Votre activité s’arrête net. Vous n’avez rien perdu, car vous n’avez jamais rien possédé.

.

Le Piège du Cloud Act (2018) En vertu de cette loi, toute entreprise technologique américaine doit livrer les données de ses utilisateurs aux autorités américaines sur simple demande d’un juge, et ce, dans un délai de 48 heures, même si les serveurs sont physiquement situés en Suisse ou en Europe. Vos communications confidentielles sont à la merci d’une juridiction étrangère que vous n’avez pas choisie.

.

Les 3 risques majeurs de la dépendance au Cloud

- Perquisition à distance et accès tiers : Vos stratégies de structuration sont lisibles par des tiers sans votre consentement. Bénéfice local : Vos données restent sous votre clé physique, protégées par la loi de votre pays de résidence.

- Suspension de compte arbitraire (L’arrêt de mort opérationnel) : Une erreur de « conditions d’utilisation » vous coupe du monde. Bénéfice local : Votre infrastructure tourne sans permission, sans abonnement et sans « bouton off » extérieur.

- Perte de contrôle juridictionnel : Vos litiges se règlent en Californie, selon leurs règles. Bénéfice local : Vous rétablissez l’asymétrie de pouvoir. Personne ne saisit un disque physique sans une procédure locale longue, visible et contestable.

Passez maintenant de la théorie à la construction de votre arsenal.

2. Les Quatre Piliers de l’Infrastructure Physique

Une forteresse ne repose pas sur un disque dur externe jetable. Elle exige une architecture où chaque composant remplit une mission critique.

Insight sur le NAS : La configuration « miroir » est le cœur battant de votre sécurité. Si un disque meurt, vos données restent vivantes sur le second. C’est votre premier rempart contre l’entropie matérielle. Cependant, ce matériel n’est qu’un tas de ferraille sans une armure logicielle impénétrable.

3. Le Blindage par le Chiffrement : Rendre l’Invisible Inexploitable

Un disque non chiffré est une trahison. Qu’il s’agisse d’un vol à Grand Baie ou d’une inspection zélée à la douane de Zurich, sans chiffrement, vos données appartiennent à celui qui tient la machine.

Solutions de chiffrement par système d’exploitation

- Linux : Utilisez LUKS (Linux Unified Key Setup), le standard audité par la communauté internationale.

- macOS : Activez FileVault 2 (chiffrement intégral natif).

- Windows : Utilisez BitLocker (avec module TPM).

- ⚠️ Mise en garde vitale : Refusez catégoriquement de stocker la clé de récupération sur votre compte Microsoft. Cela annulerait toute la souveraineté de l’opération.

La Règle d’Or de la Phrase de Passe : Votre phrase doit comporter 40 caractères minimum (mélange de mots complexes, chiffres, symboles). L’enregistrer numériquement est un échec total. Écrivez-la sur un papier physique, scellez-la dans une enveloppe, et déposez-en une copie chez deux contacts de confiance dans deux pays différents (ex: Suisse et Maurice). C’est votre unique rempart contre l’extraction de données.

4. L’Isolation Réseau et le Protocole WireGuard

La règle est absolue : votre NAS ne doit jamais être exposé sur l’internet public. Aucun port ouvert, aucune redirection directe. Pour franchir les murs de votre forteresse depuis l’étranger, vous devez bâtir votre propre pont sécurisé.

Schéma du flux de données souverain :

[Utilisateur à Singapour] <---(Tunnel WireGuard)---> [VPS Souverain (Suisse/Islande)] <---(Accès Privé)---> [NAS Local]

- https://keenetic.com/fr

- https://www.mercusys.com/fr/technology/vpn/

Pourquoi WireGuard ? Ce protocole est une prouesse d’architecture : 4 000 lignes de code seulement, contre 600 000 pour OpenVPN. Cette simplicité permet un audit de sécurité réel et une rapidité foudroyante. Insight : En auto-hébergeant votre VPN sur un VPS en Suisse ou en Islande, vous éliminez les intermédiaires (NordVPN, etc.) qui voient passer votre trafic. Le VPS ne voit que du bruit chiffré ; il ne stocke rien.

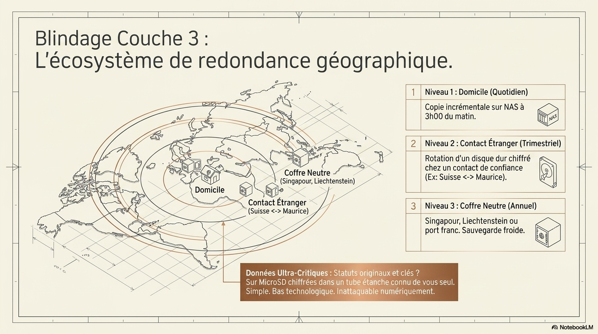

5. La Redondance Géographique : L’Antifragilité en Action

En stratégie souveraine : « Une copie égale zéro, deux copies au même endroit égalent une. » Votre système doit survivre à la destruction physique de votre site principal.

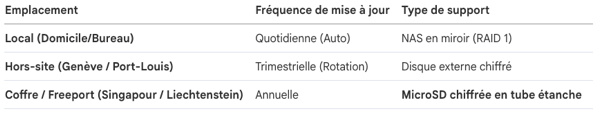

- Niveau 1 : Sauvegarde Quotidienne (Locale) – Automatisée sur votre NAS à 3h du matin.

- Niveau 2 : Sauvegarde Trimestrielle (Distante) – Disque chiffré stocké chez un contact fiable à l’étranger (Genève si vous êtes à Maurice, vice-versa).

- Niveau 3 : Sauvegarde Annuelle (Froide/Neutre) – Disque déposé dans un coffre physique ou un freeport à Singapour ou au Liechtenstein.

Insight : L’Ultra-Critique et l’Immuabilité. Pour vos données vitales (statuts originaux, clés de chiffrement), utilisez des microSD chiffrées dans des tubes étanches cachés physiquement. Pour contrer les ransomwares, maintenez une sauvegarde immuable : un disque physiquement déconnecté de toute machine. Ce qui n’est pas branché ne peut pas être infecté.

6. Le Calcul Impitoyable : Rentabilité de la Souveraineté

L’indépendance est un investissement dont le ROI est à la fois financier et existentiel.

Comparatif Financier (Projection sur 5 ans)

La Valeur Invisible : Au-delà des 11 000 € d’économie, vous achetez l’élimination des risques de saisie administrative et de fuites de données massives. C’est le prix de votre invincibilité opérationnelle.

7. Plan d’Action : Les Premiers Pas du Souverain

La souveraineté n’est pas un produit, c’est une discipline de fer. Exécutez ces étapes immédiatement :

- [ ] Audit d’Exposition : Identifiez vos 5 outils critiques. Si le siège est aux USA, vous êtes sous le Cloud Act. Planifiez leur migration.

- [ ] Blindage Immédiat : Chiffrez votre disque principal (LUKS/FileVault/BitLocker) et générez votre phrase de 40 caractères sur papier.

- [ ] Configuration PARA : Réorganisez votre poste de travail avec un SSD dédié uniquement à vos données structurées.

- [ ] Sauvegarde Immuable : Débranchez physiquement votre disque de sauvegarde actuel. Ne le connectez que pour la copie.

- [ ] Test de Feu (Simulation de panne totale) : Planifiez une session de 2h dans 60 jours. Objectif : restaurer vos fichiers critiques sur votre machine de secours sans internet. KPI : Reprise d’activité en moins de 120 minutes.

Synthèse finale : Votre souveraineté repose sur un refus : celui de dépendre de la bonne volonté d’un tiers. En bâtissant votre propre forteresse, vous transformez votre fragilité en une puissance inattaquable. Le monde peut vaciller, votre empire numérique, lui, restera debout. Bâtissez-le dès aujourd’hui.

—-

Rapport d’Analyse Stratégique : Souveraineté Numérique vs Cloud Public

1. Cadre Stratégique : La Distinction Cruciale entre Accès et Propriété

Dans un environnement géopolitique instable, la maîtrise des données n’est plus une variable d’ajustement technique, mais la condition sine qua non de la pérennité de votre entreprise. La dépendance aux tiers est devenue un risque systémique capable de paralyser vos opérations en un instant.

.

La « transformation digitale » a imposé une illusion dangereuse. Lorsque votre fournisseur Cloud suspend votre compte un mardi matin sans préavis, la réalité brutale s’impose : vous n’avez rien perdu, car vous n’avez jamais rien possédé. L’usage du Cloud n’est qu’un droit d’accès révocable, précaire et soumis à la bonne volonté d’un éditeur étranger. À l’inverse, l’infrastructure locale constitue une propriété réelle, physique et inaliénable.

.

En cas de suspension, vos actifs les plus critiques deviennent instantanément inaccessibles :

- Statuts de société : Vos documents de GBC (Global Business Company) mauricienne.

- Données financières : Vos relevés UBS et vos historiques transactionnels.

- Conformité et Patrimoine : Vos déclarations CRS du trimestre, vos contrats de bail à Grand Baie ou vos accords de partenariat confidentiels.

Passer d’une logique de service à une logique d’infrastructure souveraine est l’unique chemin pour transformer cette vulnérabilité structurelle en une forteresse opérationnelle.

2. L’Arsenal Juridique Global : L’Impact du Cloud Act Américain

L’évolution du droit numérique international a rendu caduque la confidentialité contractuelle classique. La protection promise par les géants du web s’efface devant les impératifs législatifs de leur pays d’origine.

.

Le Cloud Act de 2018 est précis : toute entreprise sous juridiction américaine doit livrer les données de ses utilisateurs aux autorités fédérales sur simple requête, même si les serveurs sont physiquement situés à l’étranger (AWS à Francfort, Azure à Dublin ou Google Cloud en Belgique). Un juge à San Francisco peut accéder à vos stratégies de structuration Suisse-Maurice ou à vos échanges avec vos avocats en moins de 48 heures, sans que vous en soyez informé.

.

Évaluation immédiate de votre exposition : Identifiez le siège social de vos cinq fournisseurs les plus critiques. Si le siège est aux États-Unis ou s’il s’agit d’une filiale américaine, vos données sont structurellement accessibles à des tiers étrangers. La souveraineté ne se négocie pas par contrat avec un hyper-scaler ; elle se bâtit physiquement là où votre droit s’exerce.

3. Architecture de la Forteresse Locale : Les Quatre Piliers Physiques

Une infrastructure souveraine sérieuse n’est pas un simple stockage d’appoint, c’est un système résilient conçu pour l’autonomie totale. Elle repose sur quatre composants non-négociables :

Cette structure physique est votre seule garantie contre la perquisition administrative à distance. Elle couvre chaque spectre du risque : la performance (Poste), la panne (NAS), la catastrophe locale (Disques externes) et l’imprévu géographique (Machine de secours).

4. Les Couches de Blindage : Chiffrement, Isolation et Redondance

La sécurité repose sur une défense en profondeur où chaque barrière technique neutralise une menace spécifique.

Le Chiffrement : Transformer la Donnée en Bruit

Sans chiffrement (LUKS sous Linux, FileVault sous macOS), un vol de matériel ou une inspection douanière expose l’intégralité de votre patrimoine. Chiffré, votre disque n’est qu’un « bruit mathématique » inutilisable. Le Protocole de Passage : Votre phrase de passe doit comporter 40 caractères minimum. Elle ne doit résider dans aucun cloud. Elle est écrite sur papier, placée dans une enveloppe scellée, et déposée chez deux personnes de confiance dans deux pays différents.

Isolation Réseau : Le Choix de WireGuard

Votre NAS ne doit jamais être exposé directement à l’internet public. L’accès distant doit impérativement passer par un VPN auto-hébergé sur un VPS souverain (Suisse ou Islande). Nous préconisons WireGuard : son code de 4 000 lignes est auditable et sécurisé, contrairement aux 600 000 lignes d’OpenVPN, véritables nids à vulnérabilités. Le VPS ne sert que de tunnel ; il ne stocke rien.

Redondance Géographique et Règle de l’Immuabilité

Utilisez un binôme juridictionnel (ex: Suisse-Maurice). Pour contrer les ransomwares, la règle est simple : la sauvegarde immuable doit être physiquement déconnectée. Un logiciel malveillant ne peut chiffrer ce qu’il ne peut atteindre électriquement.

5. Gains de Performance Opérationnelle et Continuité

L’infrastructure locale n’est pas une contrainte, c’est un accélérateur de ROI. L’exécution locale élimine les latences inhérentes aux allers-retours vers les serveurs distants.

- Vitesse d’exécution : Un SSD NVMe local traite les données en millisecondes. Là où un service Cloud met plusieurs minutes pour l’upload, le processing et le download d’un relevé bancaire de 500 pages, une IA locale (type Claude Code) réalise l’analyse en quelques secondes.

- Mode Dégradé : Vous restez opérationnel dans un avion, dans un lodge sans fibre ou lors d’une panne généralisée des services tiers. Votre productivité ne dépend plus de la stabilité d’un tiers.

6. Analyse Financière : Le Calcul Impitoyable du ROI

Le passage à la souveraineté marque la transition d’un modèle d’abonnements subis (OPEX) vers un modèle d’investissement stratégique (CAPEX).

Cui bono ? Les fournisseurs cloud profitent directement de votre dépendance. Le point de rentabilité est atteint en 13 mois. Au-delà, l’économie nette est massive. À cela s’ajoute la « Valeur de l’Invisible » : le coût d’une fuite de données ou d’une suppression de compte est incalculable. Pour un décideur rationnel, l’autonomie est l’investissement le plus rentable du catalogue.

7. Gestion des Risques et Maintenance de la Forteresse

L’autonomie exige une discipline opérationnelle rigoureuse. Être souverain, c’est être son propre service informatique.

- Vérifications SMART hebdomadaires : Surveillance automatisée pour anticiper les défaillances de disques avant qu’elles ne surviennent.

- Simulation de Panne Totale (Semestrielle) : Test de restauration réelle sur la machine de secours à partir du disque chiffré. Si la reprise prend plus de deux heures, le protocole doit être affiné.

- Rotation Géographique : Discipline stricte de transfert physique des disques entre vos zones d’opération.

Lexique des Termes Stratégiques

- PARA : Méthode d’organisation des données (Projects, Areas, Resources, Archives) optimisée pour le second cerveau.

- Freeport : Entrepôt franc sous douane (Singapour, Genève) utilisé pour le stockage ultra-sécurisé de sauvegardes physiques.

- Checksum : Empreinte numérique permettant de vérifier l’intégrité d’un fichier après un transfert ou un stockage long.

- LUKS/FileVault : Standards de chiffrement complet du disque pour neutraliser tout vol physique.

Recommandation Finale : La protection de votre empire numérique ne se délègue pas. Planifiez dès aujourd’hui votre audit de souveraineté pour initier la transition vers une infrastructure qui ne demande la permission à personne pour fonctionner.

——

Plan de Continuité d’Activité : Architecture Antifragile et Souveraineté Numérique

1. Fondements Stratégiques : La Distinction entre Accès et Propriété

Pour un entrepreneur opérant sur un axe multi-juridictionnel (comme le binôme Genève-Zurich / Grand Baie-Port-Louis), la souveraineté numérique n’est pas une préférence technique, mais un impératif de survie. La dépendance aux services tiers constitue un risque systémique majeur : confier ses données au cloud, c’est accepter que son empire puisse être démantelé par une décision unilatérale.

.

La vulnérabilité est institutionnalisée par le Cloud Act américain (2018). Ce cadre juridique permet aux autorités américaines d’exiger la livraison de données auprès de toute entreprise US, peu importe la localisation physique des serveurs (AWS à Francfort ou Google Cloud en Belgique). Il existe une asymétrie de pouvoir fondamentale entre « accéder » (une permission révocable soumise à des tribunaux étrangers) et « posséder » (un contrôle physique local sous votre propre juridiction).

.

ALERTE DE RÉSILIENCE : Les fournisseurs de services cloud peuvent suspendre un compte sans préavis. En cas de blocage, l’accès à vos documents vitaux — statuts de GBC mauricienne, relevés UBS, contrats de bail ou preuves de conformité — est interrompu instantanément, paralysant votre exécution.

La véritable résilience commence par le contrôle physique du matériel : posséder le disque, c’est posséder le droit d’exécuter.

2. Architecture de l’Infrastructure Physique Résiliente

Se contenter d’un disque dur externe est une « illusion de souveraineté ». Une infrastructure antifragile exige une approche granulaire où chaque composant pare une défaillance spécifique.

- Le Poste de Travail Principal : Le centre de commande. Il requiert au minimum 8 cœurs, 32 Go de RAM et deux SSD NVMe séparés. Le premier accueille le système ; le second est dédié exclusivement aux données PARA. Cette isolation garantit l’intégrité des données professionnelles en cas de crash système. L’alimentation doit impérativement être certifiée avec protection contre les surtensions.

- Le NAS (Network Attached Storage) : Votre coffre-fort local. Configuré en miroir (RAID 1), il assure la redondance immédiate. Il doit rester physiquement chez vous, confiné au réseau local, sans jamais transiter par l’internet public.

- Les Disques Externes Chiffrés : Deux unités minimum pour les sauvegardes hors site. Ils assurent la survie des données face aux catastrophes localisées par une rotation physique régulière.

- La Machine de Secours : Un portable robuste (type ThinkPad d’occasion) configuré à l’identique, stocké dans une boîte étanche. C’est l’assurance de reprendre l’activité en moins de deux heures si votre poste principal défaille à l’autre bout du monde.

Le matériel constitue la forteresse, mais le chiffrement en est le blindage indécodable.

3. Blindage Cryptographique et Isolation Réseau

La protection de votre patrimoine informationnel contre les douanes, les techniciens ou les cybercriminels repose sur une règle simple : sans clé, vos données sont du bruit mathématique aléatoire.

Chiffrement Intégral : Tout support physique doit subir un chiffrement total du disque. Utilisez LUKS sur Linux, FileVault 2 sur macOS, ou BitLocker sur Windows (sans jamais stocker la clé de récupération sur le cloud Microsoft). La phrase de passe de 40 caractères minimum doit être écrite sur du papier physique, glissée dans des enveloppes scellées et déposée chez des contacts de confiance dans deux pays différents. L’usage d’un gestionnaire de mots de passe cloud pour ces clés est formellement proscrit.

Isolation et Tunnel Souverain : Le NAS ne doit comporter aucune redirection de port. Pour un accès distant sécurisé, utilisez un tunnel WireGuard. Avec seulement 4 000 lignes de code (contre 600 000 pour OpenVPN), ce protocole est plus rapide et auditable. Le tunnel transite par un VPS en juridiction neutre (Suisse ou Islande) qui fait office de passerelle chiffrée sans jamais stocker de données.

4. Stratégie de Redondance Géographique Multi-Jurisdictional

Une seule copie équivaut à zéro. L’antifragilité naît de la dispersion géographique et juridique des sauvegardes (méthode 1-2-3).

Cette structure est la réponse directe aux menaces physiques extrêmes, garantissant qu’aucun événement localisé ne puisse rayer votre empire de la carte.

5. Protocoles de Réponse aux Cybermenaces et « Cygnes Noirs »

Face à l’imprévisibilité des menaces, la réponse doit être systémique plutôt que réactive.

- Le « Cygne Noir » Physique : En cas de destruction totale du site (incendie, inondation), la récupération repose sur la copie stockée en Freeport.

- La Parade contre les Ransomwares : La seule protection efficace est la sauvegarde immuable. Le disque de sauvegarde doit être physiquement déconnecté la majorité du temps. Un malware ne peut pas chiffrer ce qu’il ne peut pas atteindre électriquement.

- Protocole en cas de vol ou compromission :

- Isoler immédiatement les accès réseau et révoquer les certificats VPN.

- Récupérer la machine de secours et la phrase de passe physique.

- Restaurer les données depuis la dernière sauvegarde déconnectée.

- Valider l’intégrité de chaque fichier via un Checksum.

6. Maintenance Opérationnelle et Simulations d’Antifragilité

La souveraineté impose une discipline non délégable. Les piliers de votre maintenance sont :

- Simulation de panne totale (Semestrielle) : Débranchez tout. Tentez une reprise complète sur la machine de secours en moins de 2 heures.

- Test de compromission cryptographique (Annuel) : Vérifiez que vos sauvegardes déconnectées permettent une restauration parfaite après une attaque simulée.

- Vérification SMART (Hebdomadaire) : Automatisez le contrôle de santé des disques via DriveDx (macOS) ou smartctl (Linux) pour détecter les secteurs défectueux avant la panne.

CALENDRIER DE RÉSILIENCE

- Hebdomadaire : Rapport SMART et vérification des logs de sauvegarde.

- Mensuel : Déconnexion physique du disque de sauvegarde et rotation.

- Semestriel : Simulation de « Black Swan » (reprise sur machine de secours).

7. Analyse de Rentabilité et Impératif de Souveraineté

L’investissement initial (environ 3 000 € pour le matériel de pointe et la redondance) est un calcul impitoyable face au modèle locatif. Avec des abonnements cloud cumulés s’élevant à 240 €/mois, le point de rentabilité est atteint à 13 mois.

.

Au-delà du gain financier, vous acquérez une « valeur actuarielle » : l’immunité contre les réquisitions administratives étrangères et les failles de sécurité massives des tiers.

.

Manifeste du Souverain Numérique Refuser la dépendance aux services tiers pour garantir l’exécution souveraine de son empire. La puissance ne vient pas du matériel, mais de l’architecture et de la discipline. Être souverain, c’est avoir refusé d’avoir besoin de la permission d’autrui pour exister.

——————————————————————————–

Lexique Technique

- NAS (Network Attached Storage) : Boîtier de stockage local privé, déconnecté du cloud public.

- LUKS : Standard de chiffrement de disque Linux, audité et robuste.

- WireGuard : Protocole VPN moderne, privilégié pour sa base de code réduite (4k lignes).

- SMART : Technologie de surveillance d’état de santé des disques (Self-Monitoring).

- SSD NVMe : Stockage ultra-rapide permettant des traitements locaux instantanés.

- Checksum : Empreinte numérique garantissant qu’un fichier n’a pas été altéré ou corrompu.

- Freeport : Entrepôt franc sous douane offrant une protection juridique supérieure pour les actifs physiques.

RELATED POSTS

View all