👉Arrêtez de bricoler vos automatisations, construisez une machine autonome qui travaille pendant que vous disparaissez – Chapitre 5 – 6/13

mai 3, 2026 | by Jean-Yves M.

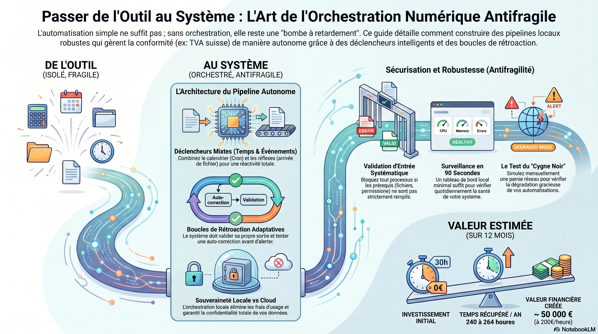

Pourquoi votre automatisation est une bombe à retardement (et comment l’orchestration locale va vous sauver)

1. Le piège de la « collection d’outils »

Vous avez franchi le pas : Claude Code est configuré, vos serveurs MCP sont connectés à vos portails fiscaux et vos premiers scripts tournent. Vous ressentez le soulagement de ne plus effectuer certaines tâches manuellement. Pourtant, vous êtes en grand danger. Ce que vous avez construit n’est pas un système, c’est une collection d’outils disparates.

.

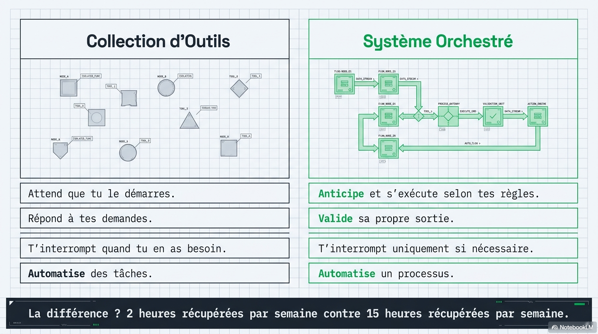

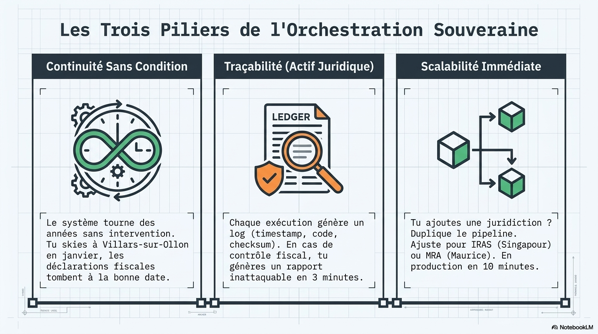

L’entrepreneur international tombe souvent dans ce faux sentiment de sécurité. Remplacer une corvée manuelle par la gestion de micro-tâches éparpillées ne libère pas l’esprit ; cela déplace simplement la charge mentale vers la surveillance technique. Sans une architecture globale, vous possédez une « bombe à retardement » où chaque mise à jour de site ou changement de format peut briser votre flux sans prévenir. La véritable autonomie stratégique ne consiste pas à déléguer une tâche à une IA, mais à bâtir une infrastructure qui anticipe vos besoins. C’est ce passage de l’outil isolé à l’orchestration souveraine qui permet de basculer de 2 heures à 15 heures récupérées par semaine.

2. La métamorphose de l’outil en système autonome

Un outil est passif : il attend vos ordres. Un système est actif : il anticipe selon des règles que vous avez définies une fois pour toutes. L’orchestration est la couche supérieure, le chef d’orchestre qui transforme des pièces de code en une machine de guerre opérationnelle. Elle réduit drastiquement le « bruit » cognitif en ne vous sollicitant que lorsque votre jugement humain est l’unique recours.

.

Sans orchestration, tu as automatisé des tâches. Avec orchestration, tu as automatisé un processus.

.

L’objectif est d’atteindre une sérénité totale. Un système robuste est une forteresse numérique qui travaille pendant que vous dormez ou que vous négociez à Singapour. Il transforme l’angoisse du « check manuel » en une certitude mécanique : si le système ne vous a pas alerté, c’est que tout est sous contrôle.

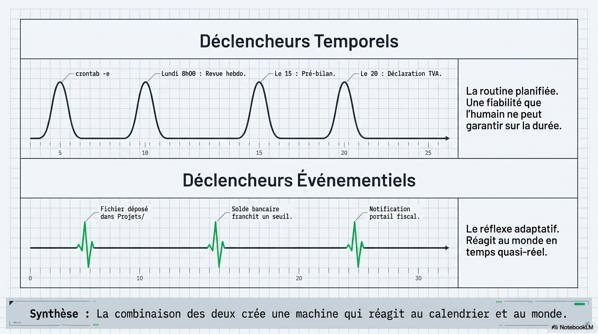

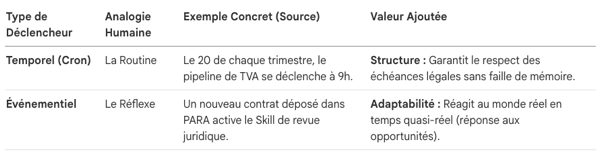

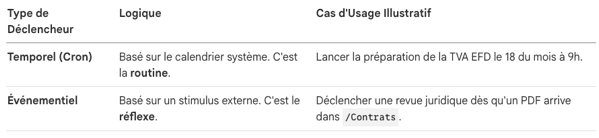

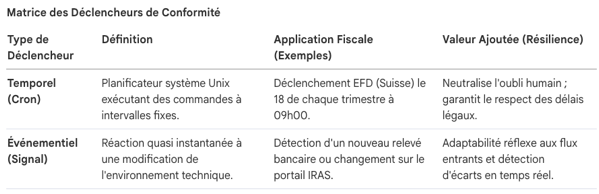

3. Routines et Réflexes (Déclencheurs temporels vs événementiels)

Pour qu’un système soit réellement autonome, il doit posséder ses propres organes de perception. Deux types de déclencheurs assurent cette réactivité sans votre intervention :

Les déclencheurs temporels (Le Cron) : C’est la routine planifiée, immuable.

- Chaque lundi à 8h : Lancement automatique de l’analyse des relevés bancaires.

- Le 15 du mois : Génération du pré-bilan pour votre holding suisse ou votre structure à Maurice.

- Le 20 du trimestre : Activation du pipeline de déclaration TVA.

Les déclencheurs événementiels : C’est le réflexe adaptatif qui répond au monde réel.

- Détection d’un nouveau contrat déposé dans un dossier spécifique.

- Alerte immédiate si un solde bancaire franchit un seuil critique défini.

- Réaction à une modification structurelle sur le portail fiscal de votre juridiction.

La machine ne connaît pas la fatigue. Là où la discipline humaine s’érode avec le temps, le planificateur système garantit une exécution impeccable sur des années.

4. Le cas d’école de la TVA Suisse (L’efficacité 80/20)

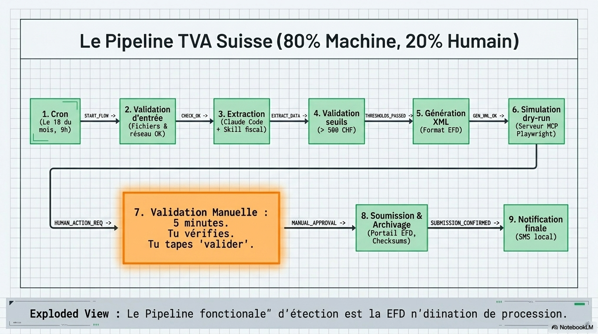

La gestion de la TVA via le portail EFD est l’exemple ultime de réduction de la charge mentale. Ce qui prendrait des heures de stress devient un pipeline local en neuf étapes :

- Déclenchement : Un cron s’active le 18 du mois (2 jours avant la deadline pour absorber tout imprévu).

- Validation d’entrée : Vérification de la présence des fichiers sources et de la connexion réseau.

- Extraction : Claude Code analyse les relevés et applique les taux (8,1%, 2,6% ou 0%).

- Validation des seuils : Comparaison automatique avec les montants historiques pour détecter les anomalies.

- Génération : Création du fichier XML conforme avec calcul de checksum pour l’intégrité des données.

- Simulation (Dry-run) : Playwright simule la soumission et capture l’écran du formulaire pré-rempli.

- Validation humaine : Vous vérifiez le montant en 5 minutes.

- Soumission et Archivage : Envoi final et stockage des preuves (XML, captures, accusés) avec empreintes numériques.

- Notification : Confirmation finale par SMS ou log de succès.

Grâce aux checksums et aux journaux d’exécution, la traçabilité devient un actif juridique inattaquable en cas de contrôle, protégeant l’entrepreneur contre la pénalité de 5% en vigueur en Suisse pour retard.

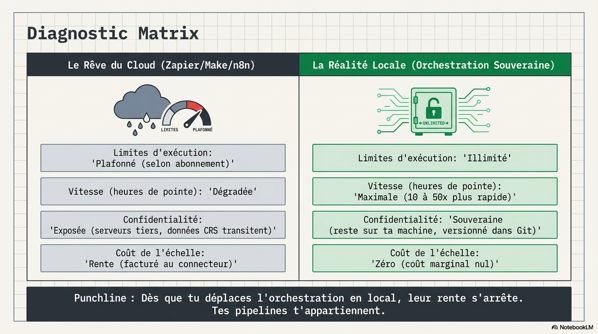

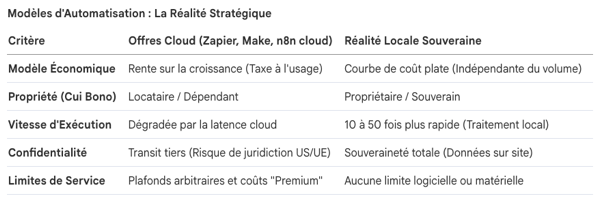

5. Le mensonge du Cloud et la libération par le Local

Les plateformes comme Zapier ou Make vendent de la simplicité, mais elles capturent la valeur que vous créez. En plus de limiter vos exécutions et de facturer chaque « step » supplémentaire, elles créent une vulnérabilité stratégique majeure : vos données financières sensibles (Maurice, Singapour, Suisse) transitent par des serveurs tiers dont vous ne maîtrisez pas la sécurité.

L’orchestration locale est votre déclaration d’indépendance algorithmique :

- Vitesse : Exécution 10 à 50 fois plus rapide qu’en Cloud.

- Coût : Coût marginal zéro, peu importe le volume de données.

- Souveraineté : Vos secrets d’affaires ne quittent jamais votre machine.

Cui bono ? Les plateformes cloud profitent de votre dépendance et de votre rente d’usage. Le local vous redonne le pouvoir sur votre infrastructure.

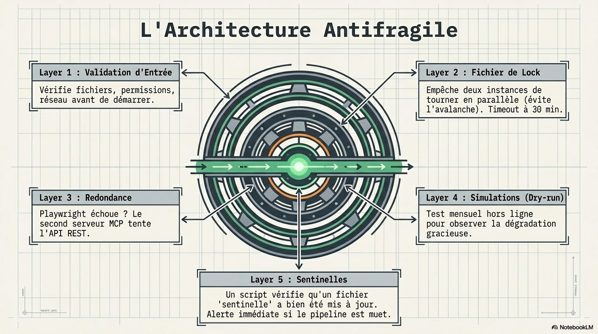

6. L’antifragilité par la boucle de rétroaction

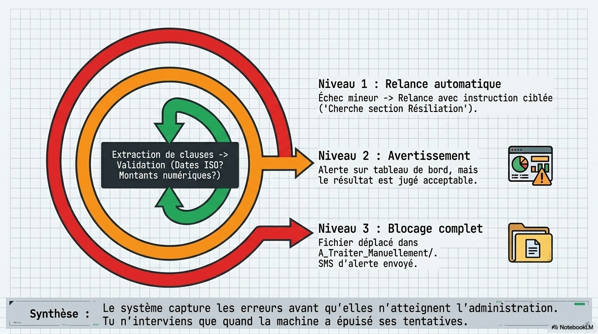

Un pipeline qui exécute sans vérifier est un robot aveugle. Pour rendre un système antifragile, il faut intégrer des boucles de rétroaction (feedback loops) permettant au système de se corriger seul :

- Tentative de correction : Si une clause de contrat manque, le système relance l’IA avec une instruction ciblée.

- Alerte orange : Notification si une anomalie non-bloquante est détectée.

- Blocage manuel (Alerte rouge) : Arrêt complet du pipeline pour les cas critiques nécessitant un arbitrage humain.

Cette surveillance durcie transforme la complexité en sécurité. En cas d’audit, vous disposez d’un journal de bord montrant chaque tentative de correction et chaque validation, prouvant l’intégrité de vos processus.

7. Le calcul impitoyable de votre liberté

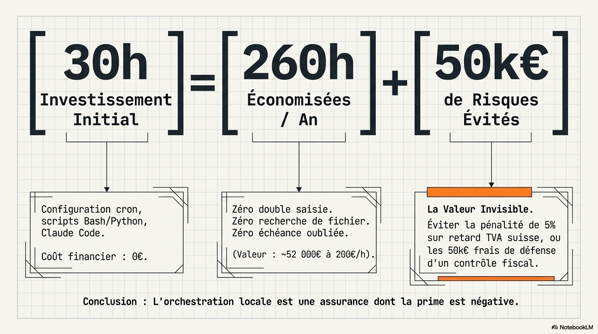

Bâtir cette infrastructure demande un investissement initial de 30 heures pour configurer vos trois pipelines vitaux : Fiscal (conformité), Documentaire (contrats et archives) et Backup (sauvegarde souveraine).

Le retour sur investissement est massif :

- 240 heures récupérées par an (soit 6 semaines de travail).

- Élimination des coûts de retard (comme la pénalité de 5% sur la TVA).

- Valorisation de votre temps à votre zone de génie plutôt qu’à la maintenance administrative.

L’orchestration locale est une « assurance à prime négative » : elle vous rapporte de l’argent et du temps chaque jour où elle tourne.

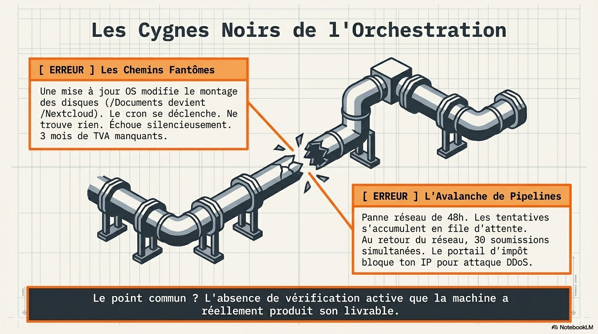

Question finale : Vos processus actuels peuvent-ils survivre aux « Cygnes Noirs » numériques ? Un Chemin Fantôme (changement de dossier système après une mise à jour) ou une Avalanche de Pipelines (rafale de requêtes bloquées par un portail après une panne réseau) suffiraient-ils à faire s’effondrer votre conformité fiscale aujourd’hui ?

—–

De l’Outil à l’Orchestre : Maîtriser l’Art de l’Automatisation Systémique

1. Introduction : La Révolution de la Pensée Systémique

Tu as installé PARA. Tu as configuré Claude Code. Tu as écrit tes premiers Skills et branché tes serveurs MCP. Mais attention : posséder une collection d’outils performants ne signifie pas que tu disposes d’un système. Un outil attend passivement ton impulsion ; un système, lui, anticipe et exécute selon tes règles souveraines.

.

L’automatisation systémique, ou orchestration, est la couche architecturale qui transforme des scripts isolés en une machine cohérente. Sans elle, tu automatises des tâches. Avec elle, tu automatises des processus complets.

.

La Nuance Fondamentale Passer de l’outil au système, c’est passer de 2 heures récupérées par semaine à 15 heures. Un outil répond à une demande ponctuelle ; un système exécute en arrière-plan et ne t’interrompt que lorsqu’un jugement humain à haute valeur ajoutée est strictement indispensable.

.

⚡ Action immédiate : Identifie une tâche que tu lances encore manuellement (ouvrir un fichier, vérifier un résultat). Ces interventions sont les « joints » que nous allons automatiser pour transformer ta tâche en pipeline autonome.

.

Tout système autonome commence par une étincelle initiale qui met la mécanique en mouvement : le déclencheur.

2. Les Deux Moteurs de l’Action : Déclencheurs Temporels et Événementiels

Pour qu’un système soit antifragile, il doit savoir quand démarrer sans intervention. Nous utilisons deux familles de déclencheurs pour structurer et adapter ton infrastructure.

L’Insight de l’Architecte : La combinaison des deux crée un système qui réagit à la fois au calendrier et à son environnement opérationnel. C’est la différence entre une montre et un organisme vivant.

⚡ Action immédiate : Ouvre ton terminal. Tape crontab -e. Ajoute cette ligne : 0 8 * * 1 echo « Lundi 8h : revue hebdomadaire » >> ~/Domaines/Logs/rappels.log. Tu viens de poser la première pierre de ta structure temporelle.

3. Anatomie d’un Pipeline : Le Cas d’École de la TVA Suisse

Analysons la mécanique de précision derrière la déclaration de TVA trimestrielle sur le portail EFD. Ce processus illustre parfaitement la puissance de l’orchestration souveraine.

- Le Déclencheur : Un cron s’active le 18 du mois (deux jours avant la deadline) à 9h.

- La Validation d’Entrée : Le système vérifie la présence des fichiers sources et la connectivité réseau. Sans prérequis, il s’arrête et alerte.

- L’Extraction des Données : Claude Code analyse les relevés. Il applique les taux (8,1% standard, 2,6% réduit) selon le Skill fiscalite-suisse.md.

- La Validation des Seuils : Vérification du seuil minimal (500 CHF). En dessous, l’alerte est levée pour éviter les erreurs de calcul.

- La Génération du Fichier : Production du XML normé EFD avec calcul de checksum pour garantir l’intégrité.

- La Simulation (Dry-run) : Le serveur MCP Playwright simule la saisie sur le portail et capture l’écran du brouillon.

- La Validation Humaine : Tu reçois une notification. C’est ici que s’applique la règle d’or : 80% de mécanique, 20% de jugement. L’IA a fait le travail ingrat (80%), tu fournis la validation finale (20%).

- La Soumission et l’Archivage : Une fois validé, Playwright soumet réellement. Il archive la capture de confirmation et le journal complet dans tes archives locales.

- La Notification Finale : Un SMS confirme la référence officielle de soumission.

Un pipeline sans surveillance active est une « bombe à retardement ». Pour la désamorcer, nous intégrons l’intelligence au cœur du flux.

4. L’Intelligence du Système : Boucles de Rétroaction et Auto-Correction

Un système antifragile ne se contente pas d’exécuter ; il valide sa propre sortie. C’est ce qu’on appelle la boucle de rétroaction.

Prenons l’exemple d’une analyse de contrat. Si le Skill ne trouve pas de clause de résiliation ou si une date n’est pas au format ISO, le système n’échoue pas lamentablement. Il active une escalade intelligente :

- Niveau 1 : La Tentative Automatique (Retry) Le système relance l’analyse avec une instruction plus spécifique : « Cherche explicitement les sections ‘Fin du contrat’ ou ‘Durée' ».

- Niveau 2 : L’Alerte Orange Si l’erreur persiste mais n’est pas critique, le résultat est marqué pour révision mais le pipeline continue.

- Niveau 3 : Le Blocage / Alerte Rouge En cas d’échec total, le dossier est déplacé dans A_Traiter_Manuellement/ et une alerte est envoyée sur ton téléphone.

Cette hiérarchie empêche les erreurs de se propager silencieusement et garantit que ton temps n’est utilisé que sur des exceptions complexes.

5. Souveraineté et Rentabilité : Le Choix du Local

Le marché veut te vendre du « No-Code » (Zapier, Make). Cui bono ? (À qui profite le crime ?) Aux fournisseurs qui monétisent chaque tâche et capturent tes données financières sensibles. L’orchestration locale est ton assurance à prime négative.

- Ce que le marché cache : Coûts par tâche exponentiels, latence aux heures de pointe et opacité totale sur le transit des données (vos plans fiscaux traversent des serveurs tiers).

- Les Forces du Local : Confidentialité absolue, exécution 10 à 50 fois plus rapide, et coût marginal nul. Chaque exécution supplémentaire ne te coûte rien.

Le Calcul Impitoyable :

Investissement Initial : 30 heures pour bâtir tes 3 pipelines critiques (TVA, Sauvegardes, Revue documentaire). Gain Mensuel : ~22 heures récupérées. Valorisation Annuelle : Entre 48 000 € et 52 800 € de valeur temps récupérée (sur une base de 200€/h). Ratio de Rentabilité : 1 pour 8,8 dès la première année.

Même ce système puissant possède des vulnérabilités que nous devons blinder.

6. Blindage et Surveillance : Prévenir les « Cygnes Noirs »

Un changement de chemin système après une mise à jour macOS (Chemins Fantômes) ou une panne réseau de 48h (Avalanche de pipelines) peut paralyser ton empire. Voici la réponse antifragile :

La Validation d’Entrée

Vérification systématique des prérequis (permissions, existence des fichiers). Si un élément manque, le pipeline s’arrête proprement avec un journal horodaté.

Le Fichier de Lock

Un verrou qui empêche deux instances du même pipeline de tourner en parallèle. Indispensable pour éviter les conflits de données lors de déclenchements multiples accidentels.

Le Fichier Sentinelle

Le pipeline met à jour ce fichier à chaque succès. Un script simple vérifie sa date. Si le fichier n’a pas bougé depuis 24h, une alerte est lancée. Cela détecte les « pannes silencieuses » où rien ne semble cassé, mais rien ne se produit.

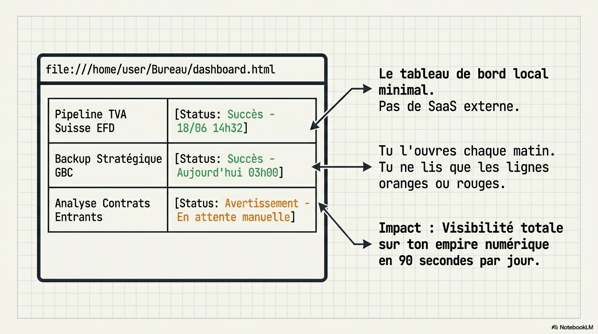

L’Action de Maître : Crée un fichier dashboard.html local sur ton bureau. Un script cron le met à jour chaque matin. En 90 secondes, tu visualises l’état de ton infrastructure (Vert/Orange/Rouge). Si c’est vert, tu peux vaquer à tes occupations en toute confiance.

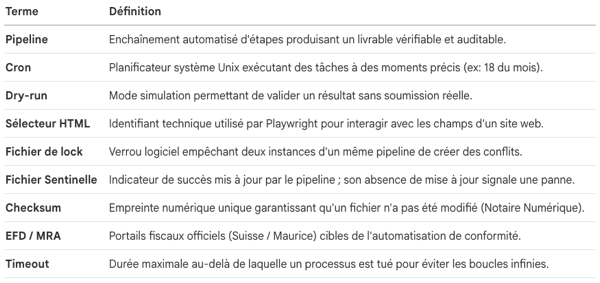

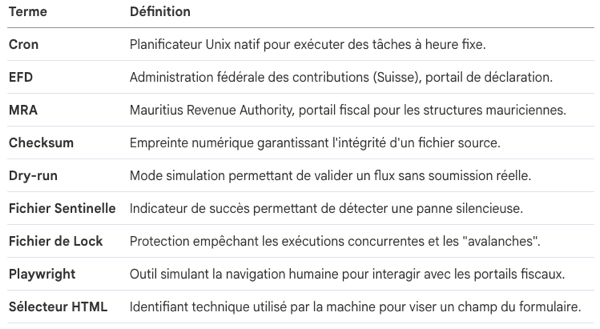

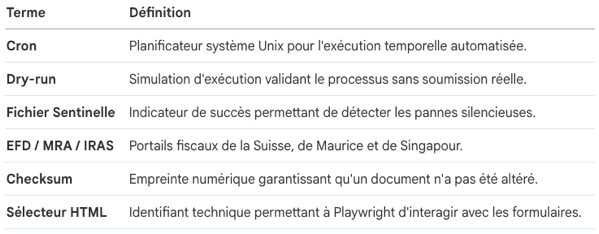

7. Lexique de l’Automatisation Souveraine

Pipeline : Enchaînement d’étapes produisant un livrable vérifiable et archivable.

Cron : Planificateur natif Unix pour exécuter des commandes à des moments précis.

Validation d’entrée : Premier garde-fou vérifiant les prérequis avant tout traitement.

Boucle de rétroaction : Mécanisme d’auto-correction permettant au système de valider sa propre sortie.

Dry-run : Mode simulation pour vérifier le résultat sans exécution réelle sur un portail.

Fichier de lock : Verrou empêchant l’exécution simultanée et la surcharge du système.

Timeout : Durée maximale après laquelle un processus bloqué est tué automatiquement.

Fichier sentinelle : Marqueur de réussite utilisé pour détecter les arrêts de production invisibles.

Sélecteur HTML : Identifiant utilisé par Playwright pour localiser un champ sur une page web.

EFD / MRA : Portails officiels (Suisse / Maurice) pour les soumissions de conformité.

8. Conclusion : Devenir le Maître de son Empire Numérique

L’objectif ultime n’est pas seulement l’efficacité, c’est la confiance absolue. Lorsque ton infrastructure est blindée par des boucles de rétroaction et surveillée par un dashboard local, tu peux déléguer la basse besogne à la machine sans crainte.

Passe à l’action immédiatement : Identifie ta prochaine échéance administrative réelle (déclaration de TVA, renouvellement de licence ou rapport de conformité). Décompose-la en étapes mécaniques. Identifie le ratio 80/20. Ne sois plus l’esclave de tes outils, deviens l’architecte de ton système.

—-

L’Anatomie d’un Pipeline : Transformer une Corvée Administrative en Système Autonome

Dans l’écosystème de l’entrepreneur souverain, posséder une collection d’outils performants (Claude Code, serveurs MCP, scripts Python) est une étape nécessaire, mais insuffisante. Sans orchestration, vous n’avez qu’un tas de composants inertes. Pour gagner réellement en liberté, vous devez passer de l’outil passif au système actif.

1. La Métamorphose : De l’Outil Passif au Système Actif

La différence entre automatiser des tâches et orchestrer un processus complet définit la frontière entre l’amateur et l’architecte. Un outil attend vos ordres ; un système anticipe vos besoins.

.

La différence fondamentale : Un outil est un objet réactif qui nécessite une impulsion humaine pour chaque itération. Un système est une machine orchestrée qui s’exécute selon des règles préétablies, ne sollicitant l’humain que pour l’arbitrage final ou en cas d’anomalie critique.

.

Voici comment se distinguent ces deux paradigmes :

- L’Outil (Comportement « Réactif/Interrupteur ») : Il reste inerte tant que vous ne lancez pas le script. Il interrompt votre flux de travail car il nécessite une surveillance constante.

- Le Système (Comportement « Anticipateur/Discret ») : Il tourne en arrière-plan, surveille les échéances et les dossiers, et traite les données de bout en bout sans intervention.

Le gain réel : En passant d’une collection d’outils à un système orchestré, un entrepreneur ne récupère pas seulement 2 heures par semaine, mais bascule vers 15 à 20 heures de liberté retrouvées. Tout système autonome nécessite cependant une étincelle initiale pour sortir de son inertie : le déclencheur.

2. Les Déclencheurs : Le Cœur Réactif du Pipeline

Le déclencheur est le capteur qui met la machine en mouvement. Pour une architecture antifragile, nous utilisons deux familles de logiques.

L’architecte combine ces deux familles pour créer un système qui respecte les échéances légales tout en s’adaptant en temps réel aux flux entrants.

3. Étude de Cas : Le Pipeline de TVA Suisse (Décomposition en 9 Étapes)

Analysons le déploiement d’un pipeline réel pour la déclaration de TVA auprès de l’EFD (Administration fédérale des contributions). Ce processus critique est ici automatisé à 80%, ne laissant à l’humain que les 20% de jugement final.

- Le Déclencheur (Cron) : Le système se réveille le 18 du mois de fin de trimestre à 9h, offrant 48h de sécurité avant la deadline légale du 20.

- Validation d’Entrée : Le pipeline vérifie la présence des relevés dans Finances/Comptes/ et la stabilité de la connexion. Si un élément manque, il s’arrête immédiatement pour éviter de travailler sur des données incomplètes.

- Extraction Claude Code : L’IA analyse les relevés et applique les taux suisses : 8,1% (standard), 2,6% (réduit) ou 0% (exempté).

- Contrôle des Seuils : Le système vérifie si le montant dépasse le seuil de 500 CHF. En cas d’anomalie ou de chiffre suspect, il déclenche une alerte de « jugement humain » prioritaire.

- Génération et Checksum : Un fichier XML conforme aux normes EFD est généré. Le système lui attribue un checksum (empreinte numérique) unique, garantissant l’intégrité absolue du document avant soumission.

- Simulation Playwright (Dry-run) : Le serveur MCP Playwright se connecte au portail EFD, remplit les champs mais ne valide pas. Il capture une capture d’écran du formulaire pré-rempli.

- Validation Humaine : Vous recevez une notification avec l’image du formulaire. Votre rôle est de vérifier en 5 minutes et de taper « valider ». C’est ici que l’humain conserve le contrôle souverain.

- Soumission et Archivage : Playwright valide la déclaration, télécharge l’accusé de réception et archive le tout dans Archives/Conformite/TVA/ avec les logs complets de l’exécution.

- Notification Finale : Un SMS confirme le numéro de référence EFD-XXXX et l’emplacement des preuves.

Insight de l’Architecte : Ce ratio 80/20 transforme une corvée stressante en une simple vérification de routine. Le système est antifragile car il délègue la mécanique à la machine et le jugement à l’expert.

4. Les Gardes-Fous : Sécuriser l’Automatisation contre l’Échec

Un pipeline sans surveillance est une bombe à retardement. L’architecte doit anticiper les « Cygnes Noirs » techniques.

La Boucle de Rétroaction (Auto-correction)

Le système ne doit pas échouer au premier obstacle. Si une extraction de données est ambiguë, le système ne s’arrête pas : il tente un second passage avec des instructions plus strictes. C’est le passage d’un système rigide à un système adaptatif qui escalade intelligemment vers l’humain.

La Validation d’Entrée (Anti-corruption)

La règle est simple : « Garbage In, Garbage Out ». Le pipeline refuse de s’exécuter si les sources sont mal formatées, empêchant ainsi la génération de documents fiscaux erronés qui pourraient attirer l’attention des autorités.

Le Fichier Sentinelle et le Verrou (Lock)

- Fichier Sentinelle : Pour contrer les pannes silencieuses (ex: une mise à jour macOS changeant le chemin /home/user/Documents en /Nextcloud), le système doit mettre à jour une « sentinelle » à chaque succès. Si la sentinelle n’est pas modifiée, une alerte rouge est envoyée.

- Fichier de Lock : Il empêche l’avalanche d’exécutions (30 instances se lançant en même temps après une panne réseau), ce qui pourrait être interprété comme une attaque par le portail de l’EFD et bannir votre IP.

5. Stratégie et Souveraineté : Local vs Cloud

Pourquoi rejeter Zapier ou Make au profit d’une architecture locale ?

Le mirage du Cloud (Ce que le marché vous cache) :

- Capture de valeur : Vous payez une « rente de consultant » et une dépendance à la plateforme.

- Transit des données : Votre plan de conformité fiscal suisse ou vos données de holding mauricienne transitent par des serveurs étrangers (USA/UE), hors de votre contrôle juridique.

- Vitesse : L’exécution locale est 10 à 50 fois plus rapide.

La force du Local (Souveraineté réelle) : L’orchestration locale transforme votre infrastructure en un actif juridique. En cas de contrôle fiscal, vous ne dépendez pas des logs d’une plateforme tierce. Vous produisez un rapport d’exécution local, horodaté et inattaquable, prouvant la bonne foi et l’intégrité de vos processus.

6. Le Calcul Impitoyable : Rentabilité de l’Architecte

L’automatisation n’est pas un coût, c’est une assurance à prime négative.

BILAN D’INVESTISSEMENT SOUVERAIN

- Investissement initial : ~30 heures (conception, durcissement et tests).

- Temps récupéré : ~260 heures par an (soit plus de 6 semaines de travail).

- Valeur Invisible (Risques évités) : Évite les pénalités de retard de 5% et les frais de défense juridique (estimés entre 5 000 € et 50 000 €) en cas d’anomalies de conformité.

Conclusion : Le système rapporte plus qu’il ne coûte dès la première année.

7. Lexique de l’Automatisation Antifragile

L’orchestration est la clé de voûte de votre empire numérique. Une fois vos flux sécurisés, il reste un dernier bastion à protéger : l’infrastructure physique elle-même.

—–

Étude de Rentabilité : Automatisation Cloud vs Orchestration Locale Souveraine

1. Analyse Stratégique : Du « Tooling » à l’Architecture de Système

Dans un environnement macro-économique où la donnée est devenue le carburant de la croissance, la simple possession d’outils d’IA (Claude Code, serveurs MCP) ne constitue pas une stratégie de rentabilité. Pour l’entrepreneur multi-juridictionnel opérant entre la Suisse, Singapour ou Maurice, posséder des outils sans une couche d’orchestration supérieure revient à stocker des composants de moteur sans châssis : chaque pièce est performante, mais l’ensemble ne produit aucun mouvement autonome.

La rentabilité réelle naît de la transformation du « tooling » en un système souverain. La distinction est fondamentale pour une direction générale :

- L’Outil (Réaction) : Attend une commande humaine, génère des interruptions constantes et traite les tâches de manière isolée. C’est une automatisation de surface.

- Le Système (Anticipation) : Exécute des processus silencieux selon des règles prédéfinies. Il n’interrompt le décideur que par exception, transformant l’infrastructure IT en un actif proactif.

Ce basculement architectural permet de passer d’un gain marginal (2h/semaine) à une récupération massive de capacité opérationnelle (15h/semaine). Sans cette orchestration locale, l’entreprise reste prisonnière d’une logique de réaction, exposée aux défaillances de tiers et à une dilution de sa souveraineté numérique.

2. Analyse Comparative : Coûts, Dépendances et Capture de Valeur

Maîtriser ses flux de données n’est plus une option technique, mais un impératif de conformité multi-juridictionnelle. Faire transiter des documents financiers sensibles par des infrastructures tierces (Zapier, Make) expose l’entreprise à des risques de capture de valeur et à une « rente technologique » qui croît avec l’activité.

L’analyse « Cui bono » : Le modèle cloud vend de la simplicité mais facture une rente sur chaque opération. En migrant vers une orchestration locale, l’entrepreneur élimine ce « rent-seeking » opérationnel. L’orchestration locale transforme une dépense récurrente (OPEX) en un actif technologique interne, libéré des limites de tiers.

3. Étude de Cas Opérationnelle : Le Pipeline Fiscal Suisse comme Modèle de Rentabilité

La gestion de la TVA suisse (EFD) illustre parfaitement la valeur de la preuve opérationnelle. Ici, l’automatisation n’est pas un confort, mais un mécanisme de Capital Preservation. Une erreur ou un retard déclenche des pénalités immédiates (KPI de risque : 5 % du montant dû).

Décomposition du Pipeline d’Orchestration (9 Étapes)

- Déclencheur (Cron) : Activation automatique le 18 du mois à 9h (échéance au 20), garantissant une fenêtre de correction.

- Validation d’entrée : Vérification stricte de l’existence des sources et de l’intégrité réseau avant lancement.

- Extraction des données : Claude Code analyse les relevés et applique les taux (8,1 %, 2,6 %, ou 0 %).

- Heuristique de Vérité (80%) : Le système vérifie si le montant calculé est cohérent avec la moyenne historique. Si l’écart est anormal, il stoppe le processus.

- Génération du fichier : Production du XML conforme au format officiel EFD avec calcul de checksum.

- Simulation (Dry-run) : Playwright simule la soumission sur le portail et capture une screenshot du formulaire pré-rempli pour validation visuelle.

- Validation humaine : L’entrepreneur valide la screenshot en 5 minutes. Le ratio effort manuel / automatisation est de 20/80.

- Soumission et Archivage : Envoi réel et stockage sécurisé. Le Checksum agit ici comme un « Notaire Numérique » inattaquable lors d’un audit.

- Notification finale : Confirmation de succès par SMS local avec numéro de référence.

Ce système réduit drastiquement les erreurs de saisie et les coûts de défense administrative, tout en s’auto-corrigeant via des boucles de rétroaction si les données initiales sont incomplètes.

4. Sécurisation de l’Actif : Boucles de Rétroaction et Mécanismes Antifragiles

Pour éviter que l’automatisation ne devienne une « bombe à retardement » lors d’un changement de structure HTML (le « Cygne Noir » des portails fiscaux), le système doit être antifragile.

Les Cinq Mécanismes de Résilience

- Validation d’entrée systématique : Arrêt du pipeline si les prérequis sont imparfaits.

- Fichier de lock (Verrou) : Empêche les exécutions concurrentes et la corruption de données.

- Redondance des canaux : Utilisation de serveurs MCP parallèles pour pallier l’échec d’une interface.

- Fichier Sentinelle : Un indicateur de succès mis à jour à chaque cycle. Si la sentinelle n’est pas actualisée (ex: échec d’un sélecteur HTML), une alerte rouge est émise immédiatement.

- Tableau de Bord Local : Un fichier simple (HTML) permettant de visualiser l’état de santé de l’empire numérique en 90 secondes.

Cette traçabilité (horodatages, checksums, journaux bruts) transforme l’automatisation en un actif juridique. En cas de contrôle à Maurice ou en Suisse, l’entreprise fournit un rapport de processus inattaquable, prouvant la bonne foi et l’intégrité des données.

5. Le Calcul Impitoyable de la Valeur Récupérée (Modélisation Financière)

L’investissement dans l’orchestration locale doit être analysé comme un déploiement de CAPEX interne pour une réduction drastique de l’OPEX.

Contrairement à une assurance classique qui représente un coût sec, ce système génère un profit immédiat par la récupération de temps tout en offrant une protection supérieure contre les risques financiers.

Bilan Financier Annuel :

- Investissement initial (CAPEX) : 30 heures de configuration (Coût financier : 0 €).

- Économies mensuelles : 20 à 22 heures de haute valeur.

- Gain annuel : 240 à 264 heures récupérées.

- Valorisation monétaire (base 200 €/h) : ~ 50 000 € de valeur annuelle réinjectée dans l’entreprise.

- Risques financiers évités : Élimination des frais de défense (estimés entre 5 000 € et 50 000 €) et des pénalités de retard.

Le ratio de rentabilité de 1 pour 8,8 dès la première année confirme que l’orchestration locale est le seul vecteur de croissance libéré des rentes de tiers, assurant la pérennité de l’avantage compétitif.

6. Lexique de l’Efficacité Opérationnelle

—-

Protocole de Conformité : Intégrité et Traçabilité des Systèmes de Déclaration Automatisés

1. Fondements de la Gouvernance : Du Script Isolé au Système Intégré

L’automatisation sans surveillance est une bombe à retardement. Pour l’entrepreneur opérant sur plusieurs juridictions, une collection d’outils disparates ne constitue pas une stratégie, mais une vulnérabilité souveraine. Vous devez impérativement passer d’une logique d’outils réactionnels à un système de conformité anticipatif. L’outil attend une impulsion humaine et fragilise la structure ; le système orchestre, anticipe et sécurise l’actif juridique.

Analyse Systémique des Flux

- L’Outil (Réactionnel) : Limité à une exécution manuelle, il interrompt votre flux de travail et ne génère qu’un gain marginal de 2 heures par semaine. C’est un centre de coût opérationnel.

- Le Système (Anticipatif) : Fonctionnant en autonomie selon des protocoles préétablis, il transforme la maintenance technique en un bouclier de conformité. Ce passage à l’orchestration intégrée permet de récupérer jusqu’à 15 heures de productivité hebdomadaire.

Exigez une transition immédiate vers l’orchestration pour transformer vos obligations fiscales en processus automatisés résilients.

2. Standards de Déclenchement : Orchestration Temporelle et Événementielle

Le déclencheur est le premier garde-fou de votre ponctualité administrative. Un système sans déclencheurs rigoureux est un système défaillant par destination. Vous devez combiner deux familles de signaux pour garantir une réponse adaptée à l’environnement fiscal.

Synergie Opérationnelle Ne vous contentez pas de l’un ou de l’autre. La routine planifiée (Cron) structure votre agenda fiscal, tandis que le réflexe événementiel (Signal) permet au système de réagir aux imprévus, comme une mise à jour sur le portail MRA (Maurice). Une fois le signal validé, le système doit impérativement basculer dans le pipeline d’exécution.

3. Protocole Opérationnel de Validation (Standard en 9 Étapes)

La fiabilité d’une déclaration n’est pas négociable. Appliquez scrupuleusement cette séquence d’exécution, modélisée sur les exigences de l’Administration fédérale des contributions suisses (EFD), pour garantir l’intégrité de vos soumissions.

- Initialiser le déclencheur : Activation automatique par Cron (ex: deux jours avant la deadline pour absorber les anomalies).

- Sanctuariser la validation d’entrée : Vérifiez l’existence des sources, les permissions de fichiers et la disponibilité réseau. Si un prérequis manque, bloquez le flux.

- Orchestrer l’extraction (Claude Code) : Extrayez les montants et appliquez les taux légaux : 8,1% (standard), 2,6% (réduit) et 0% (exempté).

- Auditer les seuils : Comparez automatiquement les données avec les limites légales (ex: seuil de 500 CHF pour l’EFD).

- Générer le livrable souverain : Produisez le fichier XML conforme et calculez immédiatement son checksum (empreinte numérique).

- Simuler la soumission (Dry-run) : Utilisez un serveur MCP Playwright pour simuler l’interaction avec le portail. Capturez l’écran du formulaire pré-rempli pour preuve.

- Exécuter la validation humaine (Le Verrou Final) : Cette étape de 5 minutes transforme l’output technique en une soumission légale sous votre responsabilité. C’est le ratio 80/20 (80% mécanique, 20% jugement).

- Soumettre et Archiver : Envoi définitif via Playwright, capture de l’accusé de réception et archivage local de toutes les pièces (XML, logs, screenshots) avec leurs checksums respectifs.

- Notifier la finalisation : Confirmation par canal sécurisé avec référence de dossier (ex: EFD-447821).

4. Boucles de Rétroaction et Auto-Correction Antifragile

Un « robot aveugle » est un risque juridique. Votre architecture doit intégrer des boucles de rétroaction pour transformer les erreurs en opportunités d’apprentissage système.

Hiérarchie de Réponse aux Erreurs (Escalade Intelligente)

- Niveau 1 (Retry Automatique) : En cas d’échec de parsing (ex: format de date), le système relance l’analyse avec une instruction Claude Code ciblée sur la section manquante.

- Niveau 2 (Alerte Orange) : Si l’écart persiste mais reste acceptable, le système poursuit l’exécution tout en marquant le dossier pour revue prioritaire sur le tableau de bord.

- Niveau 3 (Blocage / Alerte Rouge) : En cas d’anomalie critique, le flux est stoppé, le dossier déplacé en « Traitement Manuel » et une notification est envoyée sur votre canal d’urgence.

Ce mécanisme protège contre le dépôt de documents erronés et durcit la précision du système à chaque itération.

5. Traçabilité comme Actif Juridique : Souveraineté vs Cloud

La localisation de votre orchestration détermine la force probante de votre défense en cas de contrôle fiscal. Les solutions Cloud (Zapier, Make) sont des passoires juridiques : elles monétisent votre dépendance, limitent votre vitesse et exposent vos données sensibles (IRAS, MRA, EFD) à des tiers étrangers.

Le Bouclier Juridique Inattaquable Pour constituer un dossier de preuve que nul inspecteur ne pourra contester, votre infrastructure locale doit consigner :

- Journaux d’exécution & Timestamps : Chronologie exacte des actions.

- Checksums : Garantie d’intégrité absolue des fichiers générés.

- Captures d’écran : Preuve visuelle de la soumission sur les portails gouvernementaux.

L’orchestration locale est 10 à 50 fois plus rapide et garantit que votre traçabilité technique reste un actif souverain, et non une donnée exploitée par un prestataire.

6. Sécurisation et Résilience : Prévention des Pannes Silencieuses

En automatisation, l’absence d’erreur ne signifie pas l’absence de panne. Vous devez vous prémunir contre les « Cygnes Noirs » techniques.

Analyse de Risques Majeurs

- Chemins Fantômes : Une mise à jour système modifiant les points de montage peut rendre les fichiers sources inaccessibles sans déclencher d’alerte explicite.

- Avalanche de Pipelines : Après une panne réseau, l’exécution simultanée de tâches accumulées peut être interprétée comme une attaque par les portails (IRAS/MRA), entraînant un bannissement de votre IP.

Les 5 Piliers du Blindage Antifragile

- Validation d’entrée systématique : Aucun traitement sans vérification préalable des fichiers et du réseau.

- Fichier de Lock (Verrou) : Interdiction stricte de faire tourner deux instances du même pipeline simultanément.

- Redondance des canaux : Configuration de serveurs de secours (ex: API vs Playwright).

- Simulation mensuelle (Stress-test) : Débranchez le réseau et vérifiez que vos pipelines s’arrêtent proprement avec alerte.

- Script de Surveillance (Sentinelle) : Implémentez un script qui vérifie le timestamp d’un fichier « témoin » toutes les 24h. Si la sentinelle n’est pas mise à jour, l’alerte est donnée.

7. Analyse Économique et Lexique de Conformité

Le Calcul Impitoyable du ROI

L’investissement de 30 heures pour construire cette infrastructure n’est pas une dépense, c’est une assurance à prime négative :

- Gain de temps : 240+ heures récupérées par an.

- Évitement de pénalités : Suppression des amendes de retard (ex: 5% pour la TVA suisse).

- Bouclier Financier : Économie directe de 5 000 € à 50 000 € en frais de défense juridique grâce à une traçabilité inattaquable.

Lexique de l’Architecture de Conformité

Ce protocole transforme vos contraintes administratives en un actif technologique souverain. La traçabilité technique est votre bouclier juridique de demain ; implémentez-la dès aujourd’hui.

RELATED POSTS

View all