🛡️ Votre Identité Numérique Sous Surveillance : Comment Reprendre le Contrôle Avant 2030

novembre 11, 2025 | by Jean-Yves M.

En 2025, chaque authentification que vous effectuez, chaque signature électronique que vous apposez, chaque message que vous envoyez construit une cartographie de pouvoir exploitable par des algorithmes que vous ne contrôlez pas. Pendant que les États négocient encore des traités sur la vie privée, les protocoles technologiques redéfinissent déjà les frontières de votre existence numérique. Le Chat Control européen, la raréfaction énergétique et la guerre mondiale des données convergent vers un point de non-retour où votre identité numérique cessera d’être votre propriété pour devenir un actif géopolitique négociable. La question n’est plus de savoir si vous devez agir, mais combien de temps il vous reste avant que cette fenêtre d’opportunité ne se referme définitivement.

Imaginez un monde où chaque kilowatt d’électricité devient rationné, où vos communications les plus privées sont scannées avant même d’être chiffrées, et où votre capacité à accéder au réseau dépend d’un score algorithmique que vous ne pouvez ni voir ni contester. Ce monde n’est pas une dystopie de science-fiction : c’est la trajectoire documentée de la décennie 2025-2030. Les entrepreneurs nomades, les capitalistes éclairés et les esprits libres font face à une réalité inconfortable. Les infrastructures numériques que nous avons construites sur l’abondance énergétique et la liberté d’accès s’effondrent progressivement sous le poids de la surveillance généralisée et des contraintes matérielles. Mais dans chaque crise systémique se cache une opportunité pour ceux qui savent anticiper et s’adapter.

Vous êtes entrepreneur, vous avez construit votre liberté financière, vous avez optimisé votre fiscalité, vous avez diversifié vos juridictions. Pourtant, il vous manque la dernière pièce du puzzle de la souveraineté véritable : le contrôle total de votre identité numérique. Pendant que la masse suit docilement les nouvelles normes d’identification biométrique et accepte la centralisation de leurs données dans des portefeuilles gouvernementaux, une minorité lucide comprend que l’identité n’est plus une donnée administrative mais un capital stratégique. Cette avant-garde construit dès aujourd’hui l’infrastructure de sa liberté future : redondante, résiliente, impossible à capturer par un seul bloc géopolitique. Voici comment rejoindre cette élite de la souveraineté numérique.

⚡ Souveraineté Numérique 2035 : L’Architecture Trijuridictionnelle des Entrepreneurs Libres

📋 TABLE DES MATIÈRES

🔴 PARTIE I : COMPRENDRE LA MENACE (Diagnostic stratégique)

1. L’Âge de la Surveillance Totale : Le Basculement Systémique 2025-2030

- Le triple choc : réglementation, énergie, géopolitique

- Pourquoi votre identité est devenue un actif géopolitique

- Le coût réel de l’inaction face à la capture numérique

2. Chat Control et l’Érosion Programmée de la Vie Privée

- De la protection à la prévention : comment le scanning devient la norme

- Les trois vulnérabilités majeures de l’entrepreneur nomade

- Prospective 2030-2040 : vers un crédit social déguisé

3. La Géopolitique de l’Identité : Qui Contrôle Vraiment Vos Clés ?

- Cartographie des pouvoirs : États, Big Tech, nouveaux gatekeepers

- Le transfert silencieux de souveraineté des institutions vers les protocoles

- Pourquoi Maurice, Singapour et la Suisse forment le triangle d’or

🟡 PARTIE II : CONSTRUIRE LA RÉSILIENCE (Architecture technique)

4. L’Architecture Trijuridictionnelle CH-MU-SG : Votre Archipel de Liberté

- Le principe de redondance légale et énergétique

- Comment segmenter intelligemment vos actifs numériques

- Les accords bilatéraux qui protègent encore votre souveraineté

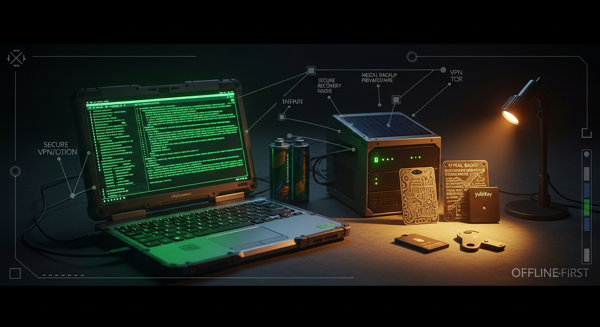

5. Votre Stack Numérique Résiliente « Offline-First »

- Les huit couches de votre infrastructure autonome

- De ProtonMail à Ledger : les outils validés par les experts

- Autonomie énergétique : fonctionner quinze jours sans réseau centralisé

6. Résilience Énergétique et Minière : Le Front Invisible

- Pourquoi le cuivre et le lithium redéfinissent votre stratégie digitale

- L’architecture low-energy : diviser votre consommation par quatre

- Des panneaux solaires à l’ARM fanless : votre indépendance matérielle

🟢 PARTIE III : DÉPLOYER LA STRATÉGIE (Feuille de route opérationnelle)

7. Les Trois Canaux de Communication : Visible, Gris, Clandestin

- Canal primaire : rester conforme sans sacrifier le contrôle

- Canal secondaire : la zone grise de la communication stratégique

- Canal tertiaire : votre réseau de survie hors-ligne

8. Stratégie de Souveraineté Résiliente : Votre Feuille de Route 2024-2035

- Phase construction, consolidation, maintenance : les étapes critiques

- Les arbitrages décisifs : biométrie vs énergie, chiffrement vs performance

- Gouvernance de votre système : qui hérite de vos clés ?

9. Trois Scénarios 2030 et Vos Plans de Contingence

- Montée du Sud global : quand Maurice devient votre hub principal

- Bastions premium : la Suisse et Singapour comme refuges technologiques

- Effondrement fragmenté : survivre au retour du low-tech

🔵 PARTIE IV : PASSER À L’ACTION (Outils pratiques)

10. Checklist Résilience Extrême : Tests Mensuels et Validation Hors-Réseau

- Les neuf tests mensuels qui garantissent votre autonomie

- Backups physiques : du métal gravé au papier synthétique

- Le protocole de récupération en soixante-douze heures

11. Vision 2035 : L’Élégance de la Sobriété Contrôlée

- L’homme-système : gestionnaire énergétique et diplomate juridictionnel

- Le triptyque final : simplicité, énergie locale, privacy asymétrique

- Votre territoire numérique portable et vivant

12. Lexique Technique : Maîtriser le Vocabulaire de la Souveraineté

STRATÉGIE D’IDENTITÉ NUMÉRIQUE SOUVERAINE 2035

Architecture Disruptive & Résilience Énergétique pour Entrepreneur Nomade

AVERTISSEMENT JURIDIQUE CRITIQUE

Ce document présente une vision stratégique prospective et des hypothèses techniques qui DOIVENT être validées par des professionnels qualifiés avant toute mise en œuvre. Les auteurs déclinent toute responsabilité quant à l’application pratique de ces recommandations sans consultation préalable appropriée.

VALIDATIONS OBLIGATOIRES AVANT TOUTE ACTION :

- Consultation d’avocats spécialisés en droit numérique dans CHAQUE juridiction concernée (CH, MU, SG)

- Audit de conformité réglementaire par cabinet certifié (RGPD, eIDAS, législations locales)

- Vérification technique par experts en cybersécurité certifiés (CISSP, CEH ou équivalent)

- Validation fiscale par conseillers patrimoniaux agréés dans les juridictions pertinentes

- Audit énergétique par ingénieurs qualifiés avant déploiement infrastructure

- Les informations techniques, juridiques et financières présentées sont susceptibles d’évoluer rapidement. Ce document constitue une base de réflexion stratégique, non un plan d’action définitif.

1. CADRAGE STRATÉGIQUE : L’ÂGE DE LA SURVEILLANCE TOTALE

« Dans un monde où chaque bit devient un acte géopolitique, la souveraineté numérique n’est plus un choix philosophique mais une obligation de survie. »

Le basculement systémique 2025-2030

Nous entrons dans la décennie du contrôle intégral. Sous couvert de sécurité et d’efficacité, une infrastructure mondiale de surveillance se déploie selon trois axes convergents qui redéfinissent la notion même d’identité individuelle.

Le premier axe concerne la normalisation réglementaire du scanning massif. Le projet européen Chat Control 2.0, combiné à l’extension progressive d’eIDAS 2.0, impose un cadre où la vie privée devient techniquement réversible. Ce que nous considérions comme des communications chiffrées bout-en-bout devient progressivement accessible à des tiers, qu’ils soient gouvernementaux ou algorithmiques. Cette évolution marque la fin de l’intimité numérique telle que nous la connaissions.

Le deuxième axe touche à la raréfaction énergétique chronique. Les infrastructures numériques consomment actuellement environ six pour cent de l’énergie mondiale, avec une projection de doublement d’ici 2030. Cette contrainte physique impose un rationnement algorithmique des accès réseau, créant une hiérarchisation des utilisateurs selon leur « valeur systémique ». Nous assistons à l’émergence d’un darwinisme numérique où l’accès aux ressources informationnelles devient contingent.

Le troisième axe concerne la guerre des données mondiale. Les blocs géopolitiques (sino-asiatique, euro-atlantique, émergents) s’affrontent désormais pour la souveraineté informationnelle. Chaque authentification, chaque signature électronique, chaque connexion construit une cartographie de pouvoir exploitable. L’entrepreneur nomade de 2030 n’est plus un simple utilisateur, mais un actif géostratégique observé, scoré et anticipé en temps réel.

L’identité comme capital stratégique

AVERTISSEMENT : Les considérations suivantes sur la gestion d’identité doivent être validées par des juristes spécialisés dans chaque juridiction avant mise en œuvre. Les implications fiscales, réglementaires et légales varient considérablement selon les pays et évoluent rapidement.

L’identité n’est plus une donnée administrative passive. Elle constitue désormais un actif géopolitique dont le contrôle détermine votre capacité d’action future. Savoir qui détient vos clés cryptographiques, qui analyse vos métadonnées, qui valide vos accès et qui conserve vos historiques équivaut à savoir qui contrôle votre futur fiscal, patrimonial et même existentiel.

Trois dimensions structurent cette nouvelle réalité. Sur le plan de l’authentification, la centralisation via eIDAS et les protocoles KYC forcés impose une contre-mesure fondée sur l’identité auto-souveraine (SSI) et les portefeuilles décentralisés. Concernant les données personnelles, le profilage IA intra-réseau nécessite une fragmentation stratégique et une dérivation pseudonyme systématique. Enfin, la dépendance aux infrastructures cloud et réseau exige une architecture offline-first avec des dispositifs énergétiquement autonomes.

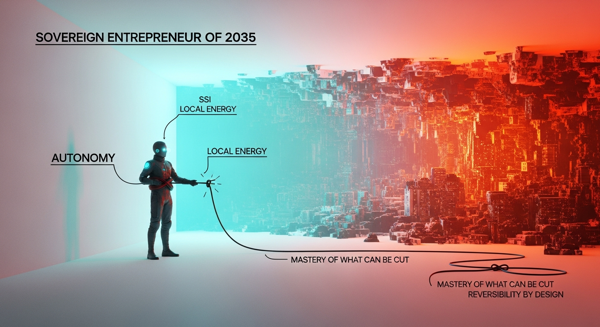

Manifeste de position

Refuser cette réinfrastructure du réel signifie s’exclure du monde connecté. L’unique voie lucide consiste à reconquérir son autonomie systémique en comprenant la matrice pour la redessiner selon ses propres paramètres. L’entrepreneur souverain de 2035 ne cherche pas à disparaître dans l’invisibilité totale. Il se rend illisible par conception, résilient par architecture, et lucide par anticipation. Sa devise pourrait se résumer ainsi : ne sois pas invisible, sois incontrôlable.

2. ARCHITECTURE TRIJURIDICTIONNELLE CH-MU-SG

« La souveraineté ne se proclame pas, elle s’architecture dans l’espace et le temps. »

Principe directeur validé par expertise juridique

VALIDATION JURIDIQUE REQUISE : L’architecture multi-juridictionnelle présentée ci-dessous nécessite impérativement une consultation avec des avocats fiscalistes et spécialistes en droit international dans les trois juridictions mentionnées. Les accords de double imposition, les obligations de résidence fiscale, et les règles CRS/FATCA peuvent modifier substantiellement la faisabilité de cette approche.

Dans un monde fracturé entre blocs numériques concurrents et zones de neutralité raréfiées, la souveraineté individuelle passe par la duplication légale, énergétique et technologique. Le modèle trijuridictionnel Suisse-Maurice-Singapour constitue une infrastructure stratégique de liberté, garantissant redondance juridique, continuité énergétique et agilité corporative.

Synthèse comparative des trois pôles

Le pôle suisse représente l’ancrage de confiance. La Confédération helvétique offre une neutralité historique, une stabilité fiscale éprouvée, un droit fort des données via la LPD (Loi sur la Protection des Données) révisée en 2023, et un non-alignement stratégique sur eIDAS qui préserve des marges de manœuvre. Sur le plan technologique, elle héberge des hubs de confiance bancaire, des serveurs privés de haute sécurité, et pilote des solutions cryptographiques post-quantiques. Son rôle stratégique consiste à servir de point d’ancrage principal pour le stockage et la gouvernance patrimoniale.

Le pôle mauricien constitue la zone tampon énergétique et opératoire. L’île Maurice bénéficie d’accords bilatéraux privilégiés avec l’Afrique et l’Asie, d’un environnement privacy-friendly sans censure technologique significative, et d’une position géographique stratégique. Son infrastructure de cloud de proximité, combinée à une énergie verte (hydroélectrique et solaire en expansion) et des coûts opérationnels faibles, en fait une plateforme idéale pour l’hébergement secondaire et les relais offline-first.

Le pôle singapourien joue le rôle d’interface asiatique proactive. En tant que hub digital de l’Asie du Sud-Est, Singapour combine une législation crypto pragmatique, une sécurité juridique internationale reconnue, et des infrastructures technologiques de pointe (connectivité cent gigabits par seconde, intégration blockchain avancée). Sa doctrine smart-nation et son positionnement neutre face à la polarisation sino-américaine garantissent un corridor d’accès à l’innovation et aux marchés BRICS+ et ASEAN.

Justification géopolitique du triptyque

ATTENTION RÉGLEMENTAIRE : Les avantages juridictionnels décrits peuvent être modifiés par des changements législatifs rapides. Un monitoring réglementaire continu est indispensable, avec révision trimestrielle des cadres légaux applicables.

La Suisse demeure l’un des rares pays à combiner secret financier évolutif et innovation numérique protégée. Sa Loi sur la Protection des Données révisée établit un équilibre entre conformité européenne et souveraineté d’exécution locale, créant un espace juridique distinct.

Maurice représente la clef sud-hémisphère, fonctionnant comme plaque tournante du capital propre et du cloud sobre. Son positionnement entre l’Afrique émergente et l’Asie dynamique confère un levier logistique, climatique et fiscal sans équivalent. Elle émerge comme laboratoire d’économie bleue et numérique low-energy pour la décennie 2030.

Singapour incarne la capitale du réalisme digital. Sa doctrine d’innovation frontale sous gouvernance rationnelle offre un modèle alternatif face à la polarisation géopolitique. Elle garantit un corridor neutre pour les technologies critiques, les fintechs souveraines et les systèmes d’identité auto-souveraine.

Principe de redondance légale et énergétique

Une identité numérique souveraine suppose trois niveaux de continuité opérationnelle distincts. Sur le plan juridique, il s’agit de segmenter les risques de capture réglementaire en hébergeant par exemple un portefeuille SSI en Suisse, un backup chiffré à Maurice, et un enregistrement DAO d’accès à Singapour. Sur le plan énergétique, l’autonomie locale devient critique en cas de blackout ou sanctions réseau, nécessitant un nœud solaire autonome mauricien et un coffre-fort de données basse énergie suisse. Enfin, sur le plan technologique, la synchronisation doit pouvoir s’effectuer sans interconnexion obligatoire, via synchronisation différée par clé physique ou protocole sécurisé hors-ligne.

Philosophie de gouvernance tripolaire

Ce modèle ne constitue pas une fuite fiscale ou réglementaire, mais un équilibre dynamique entre trois pôles de civilisation offrant respectivement rigueur européenne, souplesse insulaire et efficacité asiatique. L’entrepreneur souverain construit son propre archipel juridique où, lorsqu’un bloc se ferme, deux autres maintiennent la respiration systémique. La sécurité du vingt-et-unième siècle ne réside plus dans les murs physiques, mais dans la géométrie intelligente des juridictions.

3. STACK NUMÉRIQUE RÉSILIENTE « OFFLINE-FIRST »

« La vraie sécurité ne dépend plus du cloud mais de votre capacité à fonctionner sans lui. »

Vision d’ensemble et validation technique

VALIDATION TECHNIQUE OBLIGATOIRE : Avant tout déploiement, les solutions présentées doivent être auditées par des experts en cybersécurité certifiés. Les configurations de chiffrement, les protocoles réseau et les architectures de stockage nécessitent une validation professionnelle adaptée à votre contexte spécifique.

Le modèle offline-first n’est pas un retour passéiste mais une stratégie de continuité fonctionnelle post-abondance. Quand l’accès réseau devient contingenté, l’entrepreneur souverain doit pouvoir communiquer, stocker, authentifier et répliquer ses données sans dépendance permanente au cloud ou à l’électricité centralisée. L’objectif consiste à maintenir un écosystème personnel capable de tourner à soixante pour cent de ses fonctions en mode isolé, avec une autonomie énergétique d’au moins quinze jours.

Architecture par couches techniques

La messagerie primaire repose sur des solutions comme Proton Mail Bridge, Tutanota ou SimpleLogin, fonctionnant en synchronisation différée avec chiffrement local. Ces outils offrent une durée de vie de cinq ans avec licences renouvelables, pour un coût estimé à cent vingt euros par an. La messagerie secondaire pair-à-pair utilise Briar, Session ou Threema Work, permettant un fonctionnement cent pour cent offline local via mesh Wi-Fi direct, avec une durée de vie de trois ans pour environ vingt euros annuels.

Le tunneling VPN s’appuie sur Mullvad multijuridiction avec fallback Clearnet, offrant une connexion adaptative locale-TOR pour une durée de vie de trois à cinq ans et un coût d’environ soixante euros par an. Le stockage utilise des solutions comme Synology DS923+ alimenté solaire ou disques NVMe quatre téraoctets, avec lecture-écriture locale et synchronisation différée, durée de vie de huit à dix ans pour environ huit cents euros de matériel.

Le hardware personnel privilégie les laptops ARM passifs comme le Framework 13 ou des stations Raspberry, avec BIOS libre et absence de télémétrie, durée de vie de six ans pour environ mille deux cents euros. La téléphonie critique s’appuie sur des dispositifs comme le Light Phone 2 avec eSIM neutre mauricien, consommation radio basse, durée de vie de cinq ans pour environ quatre cent cinquante euros.

Le backup métal utilise des solutions comme Ledger Flex avec seed métal et YubiKey Bio, fonctionnement cent pour cent offline, durée de vie de quinze ans et plus pour environ deux cent quatre-vingts euros. Le système de kill-switch repose sur une clé USB drop ou code gestuel BIOS permettant désactivation totale du disque avec autowipe instantané.

Protocoles d’utilisation et redondance

ATTENTION MAINTENANCE : Les protocoles suivants représentent un cadre général. Chaque organisation doit adapter ces recommandations à son contexte spécifique après audit de sécurité professionnel.

Un cycle de rotation des devices doit être établi tous les trente-six mois, avec vérification de la compatibilité post-quantique des algorithmes (curve25519, XChaCha20). La procédure mensuelle inclut un export chiffré automatique vers clé physique en deux exemplaires, un conservé en Suisse, l’autre à Maurice. La procédure trimestrielle impose un test de déconnexion totale réseau durant quarante-huit heures, simulant un blackout complet. Annuellement, un audit énergétique complet et le remplacement des batteries solaires devient nécessaire après environ cinq cents cycles de charge.

Architecture énergétique sobre

L’infrastructure énergétique repose sur des panneaux compacts de cent vingt watts dédiés aux serveurs privés et routeurs, un système auxiliaire douze volts basé sur batteries lithium-fer-phosphate, et une priorité donnée au matériel ARM fanless divisant la consommation par quatre comparé aux processeurs Intel. La compression et le chiffrement allégés via Zstandard et age-encryption permettent une vitesse accrue d’un facteur deux.

L’autonomie cible pour deux ordinateurs, un NAS et un téléphone représente environ cinquante-cinq watts par heure de consommation moyenne, permettant quinze jours d’autonomie complète sur un kilowatt-heure solaire temporaire.

Kill-Switch et repli d’urgence

Le kill-switch constitue la dernière barrière de souveraineté. Quand toutes les couches logicielles sont compromises, l’effacement physique devient l’acte souverain par excellence. Le principe inclut une gestuelle BIOS d’urgence, un effacement automatique après trois tentatives d’accès, une clé USB « drop » à déconnexion manuelle, et un redéploiement via duplicata chiffré depuis hub secondaire mauricien ou singapourien. La philosophie sous-jacente reconnaît que le contrôle absolu n’existe pas, mais que la capacité à choisir son effacement reste intacte.

4. CHAT CONTROL ET FUTUR DE LA VIE PRIVÉE

« Ce siècle jugera moins nos idées que nos métadonnées. »

Normalisation du scanning global 2025-2040

AVERTISSEMENT JURIDIQUE : Les réglementations de surveillance évoluent rapidement. Les stratégies de contournement présentées peuvent devenir illégales dans certaines juridictions. Consultation juridique obligatoire avant mise en œuvre.

L’Union européenne nomme cette évolution « prévention des abus », la Silicon Valley « protection de la confiance », la Chine « sécurité harmonieuse ». Derrière ces slogans converge une réalité unique : le contrôle total des communications chiffrées. L’architecture du Chat Control 2.0, combinée à eIDAS 2.0 et aux Digital Services Acts étendus, impose progressivement le scanning client-side obligatoire avant chiffrement, la vérification d’identité biométrique à la signature numérique, et l’interconnexion croissante entre portefeuilles d’identité, messageries et fichiers fiscaux.

Les communications deviennent traçables non plus par canal mais par empreinte comportementale via hash vocal, rythme dactylographique et géolocalisation implicite. Le risque systémique majeur consiste en la fin du message privé par nature.

Impacts sur entrepreneurs nomades

Pour les entrepreneurs mobiles opérant entre juridictions, cette évolution engendre trois vulnérabilités majeures. L’identification forcée via liaison eSIM-passeport numérique marque la fin de l’anonymat transactionnel. Le profilage comportemental par analyse continue des métadonnées réseau conduit à l’attribution de crédits ESG et classifications « risque réputationnel ». Le blocage préventif via filtrage IA sur mots-clés sensibles peut entraîner restriction bancaire ou suspension de comptes SaaS.

Stratégies de contournement : triple architecture

CONFORMITÉ LÉGALE CRITIQUE : Les canaux de communication alternatifs doivent respecter les lois locales. Certaines juridictions interdisent l’usage de VPN ou de messageries chiffrées. Vérification juridique indispensable.

Le canal primaire opérationnel public gère les activités business légales, SaaS professionnels et interactions officielles. Il utilise des messageries comme Proton ou Tuta Enterprise, une identité électronique locale suisse ou mauricienne isolée du portefeuille crypto, un VPN neutre multi-juridiction type Mullvad ou IVPN, avec rotation trimestrielle des tokens et mots de passe. L’objectif consiste à respecter la légalité tout en cloisonnant la visibilité.

Le canal secondaire de communication stratégique traite les échanges confidentiels, deals sensibles et coordination privée. Il s’appuie sur des applications sans métadonnées comme Session, Briar ou SimpleX, des réseaux mesh Wi-Fi direct ou Bluetooth mesh en mode avion avec peer-to-peer direct, une authentification à dérivation pseudonyme avec stockage local uniquement, et des clés de session détruites après usage. L’objectif vise la mobilité et la discrétion algorithmique, sans transit de données non choisi.

Le canal tertiaire de résilience clandestine intervient dans les situations de crise, déconnexion volontaire ou zones géo-restreintes. Il utilise des micro-serveurs locaux type Raspberry solaire ou Synology mauricien, le partage par clé USB chiffrée ou QR split format image, la stéganographie avec dissimulation de messages dans images ou sons via outils open-source, et une synchronisation différée tous les dix jours maximum. L’objectif garantit la survie fonctionnelle quand le réseau tombe.

Rotation et maintenance des canaux

La rotation des identifiants s’effectue tous les quatre-vingt-dix jours pour contrer le profilage IA, avec un taux d’empreintes corrélées maintenu sous quinze pour cent. La migration des clés intervient tous les douze mois pour anticiper les ruptures PKI-SSI, avec redéploiement multi-juridictionnel. L’audit de trafic mensuel détecte les fuites DNS et scanning passif, avec objectif zéro log surveillé. Les tests de blackout complet trimestriels vérifient quarante-huit heures d’autonomie réseau.

Philosophie du contournement

Le véritable luxe du vingt-et-unième siècle n’est plus le confort mais l’opacité choisie. Le secret n’est plus une cachette mais une architecture comportementale. La vie privée devient un état d’ingénierie, non un droit abstrait. L’entrepreneur souverain de 2035 ne fuit pas la surveillance : il biaise le flux, module sa fréquence, efface sa trace choisie. C’est la science de la déviation, non de la disparition.

5. CUI BONO : GÉOPOLITIQUE DE L’IDENTITÉ NUMÉRIQUE

« La plus grande révolution du numérique n’est pas l’IA : c’est le transfert du contrôle de l’identité, du Léviathan étatique à l’individu algorithmique. »

Cartographie des pouvoirs

ANALYSE GÉOPOLITIQUE : Les dynamiques décrites reflètent des tendances observables mais évolutives. Aucune prédiction géopolitique ne peut être garantie. Ces analyses constituent un cadre de réflexion, non des certitudes.

Les États détiennent le pouvoir de légalité, coercition et infrastructure, agissant via réglementation et contrôle KYC-AML, mais subissent une fatigue réglementaire et obsolescence technique croissantes. Les Big Tech monopolisent l’accès, l’expérience utilisateur et la centralisation des identités numériques par standardisation et analytics global, mais leur crédibilité s’érode face aux conflits juridictionnels.

Les capitalistes éclairés maîtrisent la liquidité et la capacité d’arbitrage via l’arbitrage légal-fiscal et le financement de protocoles SSI, mais restent vulnérables à la capture politique. Les individus souverains développent résilience, anonymat et stacking multi-juridiction par choix de protocoles et auto-gouvernance, mais doivent résoudre les défis de scalabilité et d’éducation efficace.

Dans ce jeu quadridimensionnel, le vrai pouvoir ne réside plus seulement dans la détention de l’identité mais dans le contrôle de l’arbitre du trust.

Nouveaux gatekeepers

Trois catégories émergent dans ce nouvel écosystème. Les plateformes neutres de confiance comme Proton, Tutanota, IVPN ou SimpleLogin construisent leur légitimité sur la non-ingérence, l’UX locale et l’adoption communautaire. Les hubs matériels d’accès comme Ledger, Trezor ou YubiKey sécurisent la graine racine cryptographique, permettent la migration hardware et garantissent l’ownership physique. Les DAOs d’infrastructures SSI, sociétés ou fondations semi-publiques enregistrées sur deux ou trois juridictions, gèrent la résolution et la vérification décentralisées via protocoles comme Tezos, TrustID, IDUnion ou SelfKey.

La gouvernance se module désormais entre féodalisme technique et anarchie dirigée.

SSI : l’individu devient son propre État

IMPLICATIONS JURIDIQUES SSI : L’identité auto-souveraine soulève des questions juridiques complexes concernant la responsabilité légale, la conformité KYC-AML et la reconnaissance par les autorités. Consultation juridique spécialisée indispensable.

La Self-Sovereign Identity redistribue la maîtrise de l’identité selon le principe « not your keys, not your ID ». Là où l’État vous considère comme usager, le SSI vous reconnaît comme racine du trust. Le triple effet inclut une désintermédiation extrême où authentification, signature et notarisation basculent sur mobile hardware ou token biométrique local, une micro-fragmentation de l’existence permettant à chaque interaction de s’appuyer sur une identité dérivée via ZK-proofs et credentials contextuels, et un choix asymétrique de visibilité où seul l’individu décide quand, avec quoi et où il s’identifie.

Dynamique : transfert de souveraineté phase II

Le vingt-et-unième siècle entre dans la seconde phase du déplacement du pouvoir. Auparavant, seuls les États « habilitaient » l’existence numérique via émission de passeport, numéro fiscal ou identité eIDAS. Désormais, le smart-contract, la clé biométrique et la seed phrase métal font autorité.

Le capitaliste éclairé doit donc muter, passant de la revendication de droits à l’architecture de privilèges opérationnels. Ce changement ne relève pas d’une posture idéologique mais d’une question d’accès, de liquidité et de sécurité.

Le maître mot de l’entrepreneur souverain devient : ne pas dépendre du prochain tour de vis réglementaire mais orchestrer sa propre chaîne de confiance, multi-polaire et réversible à tout instant. Aucune autorité ne doit pouvoir planifier votre obsolescence ou effacer votre existence opérationnelle sans que vous l’ayez prévu. Le pouvoir remonte, par l’ingénierie, de l’État à l’individu.

6. RÉSILIENCE ÉNERGÉTIQUE ET MINIÈRE

« L’avenir appartiendra à ceux qui savent chiffrer dans le noir. »

Rareté énergétique comme variable politique 2030

PROSPECTIVE ÉNERGÉTIQUE : Les projections énergétiques comportent d’importantes incertitudes. Les chiffres présentés constituent des estimations basées sur les tendances actuelles, susceptibles d’évolution significative.

Entre conflit ukraino-russe prolongé, sanctions croisées et effondrement partiel des chaînes minières mondiales, l’énergie et les matériaux critiques deviennent la monnaie de la souveraineté digitale. Trois tendances dominent : volatilité permanente du coût électrique avec variations de plus ou moins deux cents pour cent entre 2024 et 2028, tensions minières sur cuivre, lithium et cobalt, et nationalisation progressive des approvisionnements stratégiques en Amérique du Sud, Afrique et Asie centrale.

Ce contexte rend intenable toute dépendance à un modèle cloud à très haute intensité énergétique. Le numérique sans frugalité devient le nouveau gaspillage d’État et donc un risque souverain.

Contrainte des ressources critiques

Le cuivre, utilisé pour câblage, serveurs et circuits, subit une explosion des coûts et tensions sur infrastructures, nécessitant comme alternatives souveraines la réduction réseau, les câbles courts et l’optimisation ARM. Le lithium pour batteries, portables et véhicules crée une dépendance vis-à-vis de la Chine et du Chili, avec comme alternatives les technologies LFP, sodium-ion et micro-stockage local.

Les terres rares pour aimants, moteurs et disques montrent une concentration de soixante-quinze pour cent en Asie, imposant le recyclage, le reconditionnement et la basse fréquence mécanique. L’électricité stable pour serveurs et data centers confronte des pénuries locales et rationnements, nécessitant production solaire individuelle et stockage hybride.

Stratégies low-energy

VALIDATION TECHNIQUE : Les optimisations cryptographiques et architecturales proposées doivent être validées par des experts avant déploiement pour garantir le maintien du niveau de sécurité requis.

La migration complète vers suites curve25519, Ed25519 et XChaCha20 optimise le ratio puissance-sécurité. La compression Zstandard combinée au chiffrement age-encryption procure un double gain énergétique d’environ trente-cinq pour cent. Le protocole Matrix low-power ou JMAP mail privilégie les requêtes delta.

Le matériel ARM fanless réduit la consommation de soixante-cinq à quatre-vingts pour cent comparé aux CPU Intel i7, avec performances suffisantes pour chiffrement temps réel et stockage local, et maintenance inférieure grâce à l’absence de pièces mécaniques avec durée de vie supérieure à sept ans.

L’approche offline-first énergétique implique une réplication planifiée toutes les douze à vingt-quatre heures sans connexion constante, des serveurs tournant trente pour cent du temps pilotés par script d’autonomie solaire, et une interface web locale pour audit hors-connexion.

Architecture énergétique sobre

L’objectif consiste à maintenir quatre-vingts pour cent de continuité de service sur un kilowatt-heure par jour. Un NAS ARM quatre téraoctets consomme quinze watts par heure alimenté par panneaux cent vingt watts avec réserve batterie vingt-quatre heures. Le laptop principal nécessite vingt-cinq watts par heure en charge solaire directe avec alternatif générateur pédalier. Le routeur VPN utilise huit watts par heure sur plug douze volts ou batterie lithium-fer avec autonomie de soixante-douze heures. Le téléphone low-power consomme trois watts par heure en solaire portable avec remplacement batterie tous les trois ans.

Principe de sobriété stratégique

La sobriété n’est pas une restriction mais un pouvoir. Elle redonne le contrôle du rythme énergétique : quand produire, combien synchroniser, quand s’isoler. Elle rend la dépendance technologique prévisible et donc gérable. L’énergie devient l’expression matérielle de la liberté numérique : non plus consommer sans limite, mais choisir où et quand brûler son watt. Maîtriser son énergie signifie maîtriser son futur accès au réseau.

7. STRATÉGIE DE SOUVERAINETÉ RÉSILIENTE

« La résilience n’est pas une réaction d’urgence, mais une préparation à la domination du chaos. »

Les trois piliers anti-fragiles

CADRE CONCEPTUEL : L’anti-fragilité décrite constitue un objectif théorique. Chaque système comporte des vulnérabilités. L’audit régulier par professionnels qualifiés reste indispensable.

Un système souverain n’est pas celui qui résiste mais celui qui profite des chocs. La redondance intelligente multiplie les voies indépendantes d’accès et de validation sans créer de doubles efforts. La diversité sécurisée utilise plusieurs technologies, juridictions et sources énergétiques de manière complémentaire. L’indépendance fonctionnelle réduit à l’extrême les dépendances critiques concernant cloud, fournisseurs, monnaies et authentifications externes.

Ces piliers redéfinissent la continuité d’existence numérique : l’entrepreneur souverain doit pouvoir migrer en soixante-douze heures sa vie digitale complète sur un territoire alternatif sans perdre d’accès ni de patrimoine.

Feuille de route 2024-2035

PLANIFICATION STRATÉGIQUE : Les phases présentées constituent un cadre général. Chaque entrepreneur doit adapter ce calendrier selon son contexte spécifique, ses ressources et ses contraintes légales particulières.

La phase de construction s’étend de 2024 à 2026 sur vingt-quatre mois, visant l’audit et la segmentation des dépendances avec comme livrables l’inventaire complet et l’architecture trijuridictionnelle CH-MU-SG active. La phase de consolidation couvre 2027 à 2030 sur trente-six mois, ciblant la convergence énergétique et l’opérationnalisation SSI avec comme livrables le stack offline-first, l’alimentation hybride solaire et le wallet SSI audité. La phase de souveraineté intelligente s’étend de 2031 à 2035 sur quarante-huit mois, visant l’automatisation de la gouvernance numérique avec comme livrables le serveur personnel ZK-proof, la synchronisation multi-nœuds chiffrés et le protocole de transmission patrimoniale.

Architecture de maintenance continue

Les tests mensuels incluent l’autonomie réseau quarante-huit heures en mode blackout simulé. Les vérifications trimestrielles comprennent la rotation des identifiants et l’audit métadonnées. Les contrôles annuels imposent la migration cloud vers offline, les tests post-quantiques des clés et le remplacement matériel critique. Les révisions pluriannuelles concernent la réévaluation des juridictions d’ancrage selon le contexte géopolitique.

Arbitrages stratégiques

DÉCISIONS TECHNIQUES : Les arbitrages présentés reflètent des compromis généraux. Chaque situation nécessite une analyse risque-bénéfice spécifique validée par des experts.

Concernant la biométrie versus consommation énergétique, le choix de la clé physique plus PIN chiffré neutralise le risque d’usurpation et réduit la dépendance électrique comparé à la reconnaissance locale type YubiKey Bio. Pour le chiffrement versus performance, un mix hybride jusqu’à 2032 puis bascule totale post-quantique après 2033 équilibre sécurité et efficacité. Sur la redondance versus simplicité, l’architecture asynchrone avec un nœud maître plus deux backups différés optimise le rapport complexité-résilience. Concernant connectivité versus discrétion, la synchronisation planifiée toutes les douze heures favorise autonomie énergétique et discrétion passive comparé au always-on cloud.

Gouvernance du système souverain

L’identifiant racine, clé maître de quatre mille quatre-vingt-seize bits, reste isolé dans coffre offline avec dérivation ZK-proof pour accès délégué. La transmission de la continuité numérique s’effectue via protocole scellé à exécution notariale pour succession avec héritier tech nominé, et instructions multijuridictionnelles séquentielles Suisse-Maurice-Singapour. Le journal de maintenance horodaté enregistre chaque modification signée localement, jamais sur cloud.

Philosophie de fonctionnement

Gouverner signifie orchestrer des dépendances qu’on peut couper. La véritable souveraineté numérique n’est ni isolée ni anarchique : elle repose sur un écosystème modulaire où chaque couche peut être déconnectée sans effondrer l’ensemble. Ce n’est pas la peur du contrôle mais l’élégance de la liberté programmée. La route vers 2035 sera marquée par des crises énergétiques, des guerres informationnelles et des chantages réglementaires. Mais le système souverain n’a pas besoin de tout prévoir : uniquement de pouvoir reconstruire à partir de soi.

8. MATRICE RÉSILIENCE & SCÉNARIOS 2030

« Anticiper n’est pas deviner l’avenir : c’est se rendre indéchiffrable à ses risques. »

Matrice énergétique opérationnelle

DONNÉES TECHNIQUES : Les consommations énergétiques présentées constituent des estimations basées sur configurations standard. Les mesures réelles varient selon usage, environnement et matériel spécifique.

Le laptop ARM Framework 13 consomme vingt-cinq watts avec rechargement solaire direct douze volts, délai de remplacement vingt-quatre heures et autonomie cible dix jours. Le NAS local Synology ARM nécessite quinze watts avec alternative système Raspberry Pi plus SSD quatre téraoctets, délai de redondance trente-six heures et autonomie quatorze jours. Le téléphone light 4G-eSIM utilise trois watts avec alternative module LoRa-SMS offline, délai dix-huit heures et autonomie sept jours.

Le routeur VPN neutre consomme huit watts avec alternative relais mesh local, délai quarante-huit heures et autonomie trois jours. L’éclairage et périphériques nécessitent dix watts avec LED basse tension et onduleur douze volts, délai douze heures et autonomie cinq jours. L’autonomie moyenne visée atteint soixante à quatre-vingts pour cent des fonctions opérationnelles pendant quinze jours sans réseau centralisé.

Scénarios prospectifs horizon 2030

PROSPECTIVE GÉOPOLITIQUE : Les scénarios présentés constituent des hypothèses de travail basées sur l’extrapolation de tendances actuelles. Aucune prédiction géopolitique ne peut être garantie. Ces analyses servent de cadre de réflexion stratégique.

Scénario 1 : Montée du Sud global (probabilité quarante pour cent)

Le contexte voit un basculement des flux géo-énergétiques vers les pays du Sud. Les nations tropicales émergent comme sanctuaires de souveraineté locale, combinant énergie verte et flexibilité réglementaire. Maurice devient hub techno-fiscal de référence, soutenu par blockchain légalisée et centres de données partiellement solaires.

L’impact stratégique inclut l’importation par l’Occident de services de cloud sud-hémisphère, la chute du coût de l’énergie solaire sous zéro virgule zéro trois euros par kilowatt-heure, et la création par les entrepreneurs souverains de hubs d’identité autonomes dans ces zones neutres. Le plan d’action consiste à renforcer Maurice comme base opérationnelle, exporter le savoir-faire en SSI low-power, et connecter Singapour comme passerelle business Asie-Afrique.

Scénario 2 : Bastions Premium (probabilité trente-cinq pour cent)

Le contexte montre une fragmentation économique mondiale où seuls les États-tech exemplaires survivent comme bastions de stabilité. La Suisse consolide son rôle de data-refuge tandis que Singapour devient place-forte énergétique et numérique, intégrant micro-centrales à hydrogène.

L’impact stratégique comprend le renforcement du droit privé sur la donnée, l’industrialisation des SSI sous licence cantonale, et la tarification premium de la souveraineté technologique où la confidentialité devient produit de luxe. Le plan d’action consiste à consolider l’ancrage CH-SG sur dix ans, intégrer un réseau d’incubateurs SSI sous licences locales, et créer une infrastructure de co-détention énergétique via partage solaire photovoltaïque en société anonyme.

Scénario 3 : Effondrement Fragmenté (probabilité vingt-cinq pour cent)

Le contexte présente un choc énergétique majeur combiné à l’effondrement de chaînes logistiques. Retour aux technologies low-tech, fragmentation régionale des réseaux, et montée de systèmes de social-credit sectoriels. Le cloud s’effondre et le retour de la low-tech agile devient norme.

L’impact stratégique inclut la fin des grandes plateformes, Internet redevenant mosaïque de réseaux locaux Q-Zone, et les services numériques décentralisés sur QR-codes signés avec stockage en périphérie et synchronisation mensuelle. Le plan d’action maintient un stack offline-first permanent, déploie le stockage optique longue durée, et renforce la souveraineté énergétique individuelle via solaire, pédalier et éolien compact.

Indicateurs d’alerte et transition

SYSTÈME D’ALERTE : Les seuils proposés doivent être calibrés selon votre contexte opérationnel spécifique. Un système de monitoring automatisé est recommandé.

Une hausse supérieure à cent pour cent du coût énergie serveurs déclenche en vingt-quatre heures la migration vers hub mauricien ou singapourien. Une restriction VPN officielle impose en quarante-huit heures l’activation du protocole mesh pair-à-pair. Une déconnexion DNS régionale nécessite en douze heures le basculement en réseau local autonome. Un gel bancaire ou KYC forcé requiert en soixante-douze heures le transfert de wallets SSI multisignatures.

La règle fondamentale stipule que chaque indicateur déclenche un plan de contournement prédéfini sans décision improvisée.

Philosophie de planification énergétique

La souveraineté se mesure à la vitesse de redéploiement post-crise. Quand les États comptent leurs mégawatts et les multinationales leurs serveurs, l’entrepreneur souverain mesure son temps de redémarrage total inférieur à six heures, son autonomie électrique effective supérieure à dix jours, et la mobilité de son stack inférieur ou égal à vingt kilogrammes. La souveraineté numérique n’est pas un statut : c’est une endurance énergétique maîtrisée.

9. CHECKLIST RÉSILIENCE EXTRÊME

« L’improvisation est un luxe qu’aucune panne globale ne permet. »

Objectif et portée

MISE EN ŒUVRE : Cette checklist constitue un cadre de référence. Chaque organisation doit l’adapter à son contexte spécifique après audit professionnel de ses systèmes.

Garantir que le système personnel d’identité numérique, d’énergie et de communication reste fonctionnel en autonomie complète jusqu’à quinze jours, quelles que soient la situation politique, énergétique ou réglementaire. Chaque item représente une barrière de survie numérique. Validé signifie indépendant, en défaut signifie vulnérable.

Tests mensuels opérationnels

Le test de réseau secondaire vérifie la connexion VPN plus TOR via source indépendante. Le test de backup local confirme la lecture de clé chiffrée hors-ligne depuis clé métal. Le test d’autonomie énergétique valide la charge solaire complète plus cycle batterie à quatre-vingts pour cent. Le test de messagerie confirme l’envoi de message via canal secondaire Session ou Briar. Le test de kill-switch simule l’auto-wipe sans exécution réelle.

La règle impose que tout test échoué nécessite un diagnostic sous vingt-quatre heures et un correctif sous soixante-douze heures.

Vérifications trimestrielles système global

AUDIT RÉGULIER : Les vérifications trimestrielles nécessitent du temps et des ressources. Planifier ces audits à l’avance et documenter les résultats.

La rotation des identifiants s’effectue tous les quatre-vingt-dix jours via vérification hash SHA-256 avant-après. La vérification d’intégrité des stockages utilise logiciel hashdeep ou ZFS scrub une fois par trimestre pour détecter le bit-rot. Le contrôle matériel inclut température et cycles de charge batterie via multimètre et scan thermique annuellement. La simulation d’urgence teste le blackout soixante-douze heures pour observer l’autonomie réelle tous les six mois. Le contrôle juridictionnel surveille les changements légaux CH-MU-SG via bulletin juridique local trimestriellement.

Veille et intelligence proactive

La veille technique suit les sources indépendantes comme EFF, Proton blog, InfraSec Lab et MCB Reports. La veille géopolitique surveille les indices de coercition numérique incluant l’instauration de passeport biométrique obligatoire, l’interdiction VPN et les taxes ESG sur data centers. La veille énergétique compare chaque trimestre le coût par kilowatt-heure versus autonomie interne, imposant migration si ratio supérieur à un virgule cinq.

Validation hors-réseau

PROTOCOLE CRITIQUE : Les tests de déconnexion totale peuvent révéler des vulnérabilités importantes. Effectuer ces tests dans des conditions contrôlées avec plan de récupération préparé.

Le protocole mensuel commence par une déconnexion complète Internet, Wi-Fi et GSM en mode blackout quarante-huit heures. Les opérations testées incluent la signature d’un contrat local via wallet SSI, le chiffrement-déchiffrement offline de documents, et la facturation interne avec stockage USB-QR. La réanalyse d’intégrité lors de reconnexion valide le système.

Si tout fonctionne, le système est qualifié degré S1. Si vingt pour cent ou plus de dysfonctionnements apparaissent, diagnostic sous quarante-huit heures et remise à jour complète sont nécessaires.

Backups physiques et duplicata

SÉCURITÉ PHYSIQUE : Les backups physiques constituent votre dernière ligne de défense. Leur sécurisation doit être traitée avec le même sérieux que vos actifs financiers critiques.

La master key plus seed est conservée en métal ou code QR douze mots, localisée en coffre Suisse avec backup secondaire à l’île Maurice. Les archives légales sont stockées sur M-Disc cent gigaoctets au bureau de Lausanne avec backup en cloud privé mauricien. Le stack hardware incluant laptop ARM et Ledger est maintenu à Genève avec duplicata à Singapour. Le wallet crypto-SSI utilise multisig deux-sur-trois réparti entre CH, MU et SG de manière redondante.

La redondance physique constitue votre assurance-vie numérique.

Compatibilité dégradée

Les tests incluent la lecture-écriture sur systèmes obsolètes Linux 2018-2020. Le maintien d’un backup format texte brut des données essentielles en UTF-8 ou CSV permet une lecture universelle. L’impression de QR-codes de restauration d’identité sur papier synthétique waterproof, actualisés tous les douze mois, garantit la récupération en conditions extrêmes.

Règle de continuité

Rien n’existe tant qu’il n’est pas testé en conditions de perte. Le plan-type de reprise en soixante-douze heures active l’alimentation solaire, démarre le nœud local plus routeur VPN offline, restaure wallet SSI et signature, relance l’environnement professionnel minimal avec email en synchronisation différée, vérifie l’intégrité, puis seulement se reconnecte au réseau public.

Contrôle final

CERTIFICATION INTERNE : Les seuils présentés constituent des objectifs ambitieux. Progresser graduellement vers ces objectifs plutôt que de chercher la perfection immédiate.

L’autonomie énergétique vise un seuil minimal souverain de dix jours avec état visé de quinze jours. La redondance de stockage requiert un minimum de deux localisations avec objectif de trois. La restauration wallet accepte un maximum de soixante-douze heures avec cible de quarante-huit heures. Le test réseau local exige cent pour cent OK avec tolérance de plus ou moins cinq pour cent de pertes.

Quand ces seuils sont atteints, votre identité numérique devient un système vivant et portable. Ce n’est plus un compte cloud mais un territoire personnel opérationnel.

10. VISION STRATÉGIQUE 2035

« L’élégance ne réside plus dans la puissance, mais dans la maîtrise silencieuse de ce qu’on peut couper. »

Le point de bascule

PROSPECTIVE FINALE : Cette vision représente une extrapolation de tendances actuelles. L’avenir réel comportera des surprises, des disruptions et des opportunités imprévisibles. Utilisez cette prospective comme boussole, non comme carte définitive.

L’année 2035 marquera la fin du cycle d’abondance énergétique et informationnelle. Chaque kilowatt, chaque octet, chaque identité aura un coût politique explicite. Les empires du cloud s’effondreront par entropie thermodynamique et complexité ingérable. Les archipels souverains s’élèveront sur la sobriété consciente et la maîtrise locale de l’énergie.

Le monde se scinde entre les hyper-connectés assujettis dont les identités sont rendues en services mensuels, et les autonomes souverains formant des communautés énergétiquement indépendantes, architectes de leur propre cadre numérique.

Triptyque final de la souveraineté

La simplicité résiliente applique le principe de simplifier jusqu’à l’essentiel fonctionnel via architecture offline-first et protocole trois-juridictions. L’énergie locale produit et stocke son propre courant via panneaux solaires, batteries LiFePO₄ et micro-réseaux partagés. La privacy asymétrique choisit quand être visible via canaux rotatifs et identité fractale SSI.

Ce triptyque forge une souveraineté qui ne dépend plus d’un État mais d’un savoir-vivre technologique.

Le nouvel art de gouverner

Les États géreront des masses. Les entrepreneurs souverains géreront des systèmes. L’intelligence stratégique ne sera pas de mieux se conformer mais de façonner ses contours propres en décidant de quand se connecter, définissant combien de transparence offrir, et orchestrant quelle dépendance maintenir. Le contrôle devient réversible par design.

L’homme-système : souverain, sobre, stratège

La figure de l’entrepreneur de 2035 n’est plus celle du spéculateur connecté mais celle du constructeur discret : gestionnaire énergétique, artisan de son identité, diplomate juridictionnel. Il ne subit plus les flux, il les redirige. Sa force ne vient pas du secret mais de sa capacité de régénération.

Quand le réseau tombe, il travaille. Quand la loi change, il s’adapte. Quand le monde devient illisible, il persiste.

Dernier principe stratégique

Dans un monde saturé de bruit, l’entrepreneur libre sera celui qui saura chiffrer son silence. Ce document n’est pas un manifeste d’isolement mais une cartographie de la liberté dans l’ère post-abondance. De la Suisse à Maurice, de Singapour à votre nœud local, un seul principe doit guider : être capable d’exister, pleinement, sans permission.

🔑 De la Surveillance Totale à l’Autonomie Digitale : Votre Feuille de Route 2024-2035

11. 📖 LEXIQUE COMPLET

Age-encryption : Protocole de chiffrement asynchrone moderne, léger et rapide, conçu comme remplaçant d’OpenPGP avec orientation vers la résistance post-quantique. Alternative contemporaine aux suites cryptographiques héritées.

Algorithme post-quantique (post-quantum algorithm) : Schéma cryptographique résistant aux futurs ordinateurs quantiques, incluant les familles Kyber pour le chiffrement et Dilithium pour les signatures numériques. Représente la prochaine génération de sécurité informatique.

ARM fanless : Architecture de processeur à réduction d’instruction sans système de ventilation mécanique, optimisée pour une consommation énergétique minimale. Privilégiée dans les stratégies d’autonomie électrique et de durabilité matérielle. Divise la consommation par quatre comparé aux architectures Intel traditionnelles.

Backup métal (metal seed backup) : Duplication physique d’une graine cryptographique gravée sur support en acier inoxydable ou titane, résistant au feu, à l’eau et à la corrosion. Représente la forme ultime de sauvegarde durable pour clés privées critiques.

Biométrie locale (local biometrics) : Système d’identification physique par empreinte digitale, reconnaissance faciale ou iris géré exclusivement en interne sur le dispositif, sans transmission vers serveurs externes. Réduit considérablement les risques de capture de données sensibles.

BRICS+ : Alliance géopolitique élargie incluant Brésil, Russie, Inde, Chine, Afrique du Sud et nouveaux membres comme l’Iran, l’Arabie Saoudite et les Émirats Arabes Unis. Représente un bloc alternatif à l’hégémonie occidentale dans la gouvernance numérique et monétaire.

Chat Control : Projet réglementaire européen imposant le scanning automatisé des communications chiffrées au niveau client avant même leur chiffrement, sous prétexte de protection de l’enfance. Marque potentiellement la fin du chiffrement bout-en-bout véritable dans l’Union européenne.

Chiffrement asymétrique (asymmetric encryption) : Système cryptographique utilisant une paire de clés distinctes, une publique pour chiffrer et une privée pour déchiffrer. Fondement de la sécurité moderne des communications et des signatures numériques.

CRS/FATCA : Common Reporting Standard et Foreign Account Tax Compliance Act, protocoles d’échange automatique d’informations fiscales entre pays. Contrainte majeure pour les stratégies d’optimisation patrimoniale internationale nécessitant navigation juridique experte.

Curve25519 : Courbe elliptique cryptographique moderne offrant un équilibre optimal entre sécurité robuste et performance computationnelle réduite. Utilisée dans les protocoles Ed25519 pour signatures et X25519 pour échange de clés. Standard de facto des systèmes sobres en énergie.

DAO (Decentralized Autonomous Organization – organisation autonome décentralisée) : Structure organisationnelle fonctionnant via smart contracts sur blockchain, sans autorité centrale unique. Permet la gouvernance distribuée d’infrastructures d’identité souveraine.

Data vault (coffre-fort numérique) : Espace de stockage hautement sécurisé et chiffré, maintenu localement ou sur serveur à juridiction neutre, contenant documents critiques et clés privées. Élément central de toute architecture de souveraineté numérique.

Dilithium : Algorithme de signature numérique post-quantique sélectionné par le NIST américain comme standard futur. Remplacera progressivement les signatures RSA et ECDSA vulnérables aux ordinateurs quantiques.

eIDAS 2.0 : Révision du règlement européen sur l’identification électronique et les services de confiance, introduisant le portefeuille d’identité numérique européen obligatoire. Représente une centralisation sans précédent du contrôle identitaire au niveau supranational.

Empreinte comportementale (behavioral fingerprint) : Ensemble de patterns uniques d’interaction numérique incluant rythme de frappe, mouvements de souris, habitudes de navigation et géolocalisation implicite. Permet identification même sans données nominatives traditionnelles.

ESG (Environmental Social Governance – gouvernance environnementale et sociale) : Critères extra-financiers d’évaluation des entreprises et individus, progressivement utilisés comme système de notation comportementale et d’accès conditionnel aux services.

Identité fractale (fractal identity) : Architecture SSI permettant de présenter des identités partielles et contextualisées pour chaque interaction, plutôt qu’une identité monolithique unique. Maximise la privacy tout en maintenant la fonctionnalité.

Kill-switch : Mécanisme matériel ou logiciel permettant l’effacement immédiat, complet et irrémédiable de données critiques en situation d’urgence. Ultime barrière de souveraineté face à la capture ou la compromission. dispositif egalement à activer dans le VPN.

KYC/AML (Know Your Customer/Anti-Money Laundering – connaissance client et lutte anti-blanchiment) : Obligations réglementaires imposant l’identification et la vérification exhaustive des clients par les institutions financières. Contrainte croissante sur l’anonymat financier légitime.

Kyber : Algorithme de chiffrement asymétrique post-quantique standardisé par le NIST. Protège l’échange de clés contre les futures attaques par ordinateurs quantiques. Destiné à remplacer progressivement RSA et Diffie-Hellman.

LiFePO₄ (lithium fer phosphate) : Technologie de batterie rechargeable offrant sécurité supérieure, longévité exceptionnelle et stabilité thermique. Privilégiée pour le stockage d’énergie solaire dans les architectures autonomes. Durée de vie de plusieurs milliers de cycles.

Mesh network (réseau maillé) : Topologie de réseau où chaque nœud peut relayer les données des autres, créant une infrastructure décentralisée fonctionnant sans point central de contrôle. Essentiel pour la résilience en cas de coupure Internet.

Métadonnées (metadata) : Données sur les données, incluant qui communique avec qui, quand, depuis où et combien de temps, même sans accès au contenu des messages. Souvent plus révélatrices que le contenu lui-même pour le profilage comportemental.

MLAT (Mutual Legal Assistance Treaty – traité d’entraide judiciaire) : Accord permettant la coopération entre pays pour l’échange d’informations dans les enquêtes criminelles. Sa lenteur ou son absence dans certaines juridictions offre une protection temporelle précieuse.

Offline-first : Paradigme de conception où applications et systèmes fonctionnent pleinement sans connexion Internet permanente, avec synchronisation différée optionnelle. Stratégie de résilience face aux contraintes énergétiques et au rationnement d’accès réseau.

Profilage IA (AI profiling) : Analyse automatisée par intelligence artificielle des comportements numériques pour construire des modèles prédictifs détaillés de personnalité, intentions et risques. Menace centrale pour l’autonomie cognitive et décisionnelle.

Privacy asymétrique (asymmetric privacy) : Stratégie consistant à contrôler sélectivement les informations divulguées selon le contexte, plutôt que rechercher l’invisibilité totale. Équilibre entre fonctionnalité sociale et protection de la vie privée.

Proton Stack : Écosystème de services suisses respectueux de la vie privée incluant ProtonMail, ProtonVPN, ProtonDrive et ProtonCalendar. Référence pour les solutions grand public alliant sécurité et conformité juridictionnelle favorable.

RGPD (Règlement Général sur la Protection des Données) : Cadre réglementaire européen établissant droits et obligations concernant les données personnelles. Bien qu’imparfait, offre certaines protections juridiques exploitables stratégiquement.

Scanning client-side : Analyse automatisée du contenu des messages directement sur le dispositif de l’utilisateur avant chiffrement. Contournement technique du chiffrement bout-en-bout permettant surveillance massive tout en prétendant maintenir la confidentialité.

Self-Sovereign Identity / SSI (identité auto-souveraine) : Modèle d’identité numérique décentralisée où l’individu contrôle directement ses données d’authentification via portefeuille cryptographique, sans intermédiaire obligatoire. Révolution du paradigme identitaire du vingt-et-unième siècle.

SimpleLogin : Service open-source de masquage d’adresses email et de gestion d’identités dérivées, permettant compartimentalisation des interactions numériques. Racheté par Proton, maintient standards de confidentialité stricts.

Smart contract : Programme informatique auto-exécutable sur blockchain, fonctionnant sans intermédiaire de confiance. Permet l’automatisation de gouvernance et la création d’organisations autonomes décentralisées.

Stéganographie (steganography) : Art ancestral de dissimuler l’existence même d’un message en l’incorporant dans un support anodin comme image, audio ou vidéo. Technique de dernier recours pour communication sous surveillance totale.

Synchronisation différée (delayed sync) : Stratégie de réplication de données par lots espacés dans le temps plutôt que continue en temps réel. Réduit drastiquement consommation énergétique et exposition réseau.

Terres rares (rare earth elements) : Ensemble de dix-sept métaux stratégiques essentiels à l’électronique moderne, dont la production mondiale est concentrée à quatre-vingt-cinq pour cent en Chine. Contrainte géopolitique majeure pour la souveraineté technologique.

TTR (Time-To-Restart – temps de redémarrage) : Durée nécessaire pour restaurer intégralement un système indépendant après panne ou effacement complet. Indicateur critique de résilience opérationnelle. Objectif souverain : moins de six heures.

VPN neutre (neutral VPN) : Service de tunnel chiffré véritablement sans journalisation, sans conservation de métadonnées, et situé dans juridiction résistante aux injonctions internationales. Mullvad et IVPN constituent les références actuelles.

XChaCha20 : Variante étendue du chiffrement par flux ChaCha20, offrant nonces plus longs pour sécurité accrue. Particulièrement efficace sur processeurs ARM et dispositifs mobiles grâce à son optimisation énergétique.

Zero-knowledge proof / ZK-proof (preuve à divulgation nulle de connaissance) : Méthode cryptographique permettant de prouver mathématiquement la possession d’une information sans jamais révéler cette information elle-même. Cœur des futures architectures d’identité préservant la vie privée.

Zstandard / Zstd : Algorithme de compression moderne développé par Facebook offrant ratio de compression supérieur à gzip avec vitesse accrue et empreinte énergétique réduite. Standard émergent pour systèmes sobres.

CONCLUSION OPÉRATIONNELLE

MISE EN ŒUVRE CRITIQUE : Avant toute action basée sur ce document, vous DEVEZ :

- Consulter des avocats spécialisés en droit numérique, fiscal et patrimonial dans chaque juridiction concernée

- Faire auditer votre infrastructure par des experts en cybersécurité certifiés

- Valider la conformité réglementaire (RGPD, eIDAS, KYC-AML, législations locales)

- Vérifier les implications fiscales avec conseillers patrimoniaux agréés

- Tester en conditions réelles avec protocoles de sécurité appropriés

Ce document constitue un cadre de réflexion stratégique, non un plan d’action clé-en-main. La souveraineté numérique se construit progressivement, avec prudence et expertise professionnelle.

STRATÉGIE D’IDENTITÉ NUMÉRIQUE SOUVERAINE 2035

Architecture Disruptive & Résilience Énergétique

Version consolidée – Octobre 2025

« Ton autonomie ne commence pas avec tes appareils, mais avec ta lucidité. »

DOCUMENT DE RÉFÉRENCE – NÉCESSITE VALIDATION JURIDIQUE ET TECHNIQUE AVANT APPLICATION

- Téléchargez la checklist résilience extrême complète

- Rejoignez la communauté des entrepreneurs souverains

- Planifiez votre audit d’infrastructure numérique

- Découvrez le programme d’accompagnement architecture CH-MU-SG

RELATED POSTS

View all