🧠 De locataire numérique à opérateur souverain : la bascule que personne ne t’explique⚡ – chapitre 1 – 2/13

mai 3, 2026 | by Jean-Yves M.

De locataire numérique à opérateur souverain : la bascule que personne ne t’explique…

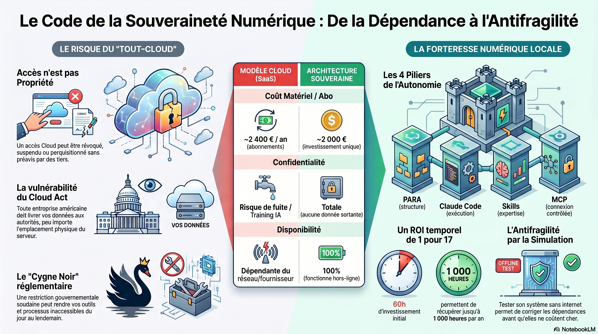

1. Introduction : Le mirage de la liberté digitale

Pour la majorité des entrepreneurs « digitaux » et expatriés, la liberté n’est qu’une façade marketing. Derrière l’illusion du nomadisme et de l’efficacité se cache une dépendance systémique et précaire vis-à-vis d’outils cloud dont ils ne maîtrisent ni les règles, ni la pérennité. Il existe une distinction fondamentale, trop souvent ignorée par pragmatisme paresseux, entre avoir un accès et posséder une propriété numérique.

.

L’accès est une permission révocable, soumise au bon vouloir d’un tiers ; la propriété est un actif stratégique souverain. Ce manifeste n’est pas une incitation au luddisme, mais un guide architectural pour transformer une infrastructure vulnérable et dispersée en une forteresse locale, autonome et antifragile.

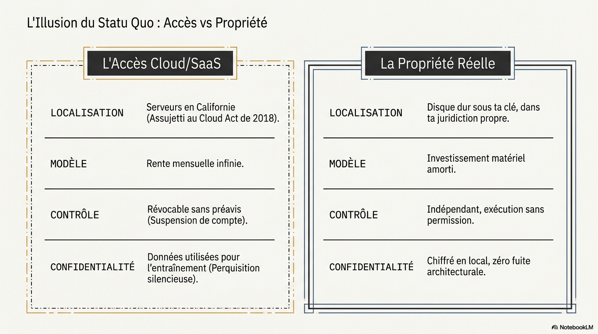

2. Point 1 : L’illusion de l’accès vs la réalité de la propriété

S’appuyer sur le cloud, c’est accepter de bâtir son entreprise sur un terrain loué dont les règles peuvent changer sans préavis. Un accès peut être révoqué, suspendu pour une « violation de conditions » floue, ou modifié unilatéralement. Plus grave : vos données ne vous appartiennent pas réellement. Elles sont soumises à des perquisitions administratives silencieuses.

.

Le Cloud Act américain de 2018 est explicite : toute entreprise technologique américaine doit livrer les données de ses utilisateurs aux autorités sur simple demande, même si ces données sont stockées physiquement en Europe. Votre plan de structuration patrimoniale entre la Suisse et Maurice, déposé dans une fenêtre de chat web, est techniquement accessible à des tiers que vous n’avez pas choisis.

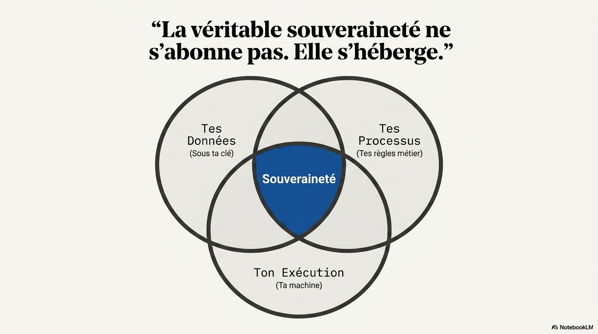

« La souveraineté numérique commence quand tu reprends le contrôle de trois choses précises : tes données, tes processus, ton exécution. Pas dans leur cloud. Chez toi. »

La propriété réelle exige un contrôle physique (un disque dur sous clé, dans votre juridiction) et juridique. La souveraineté n’est pas une posture, c’est une architecture qui tourne sans permission et sans abonnement.

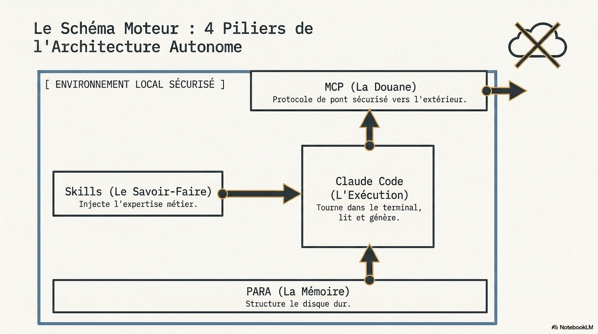

3. Point 2 : Les quatre piliers de la forteresse numérique

L’architecture autonome repose sur quatre composants interconnectés. Un système est un tout : la machine nourrie de chaos produit du chaos plus vite. Pour éviter cela, vous devez passer du rôle d’utilisateur passif à celui d’opérateur de système.

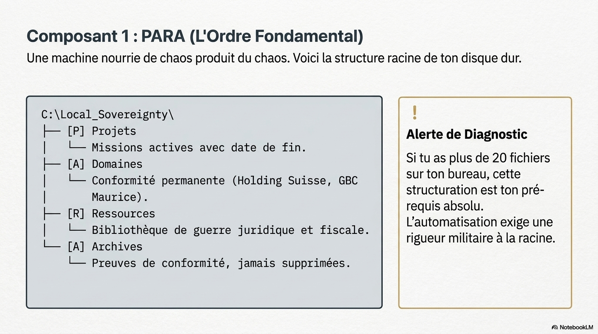

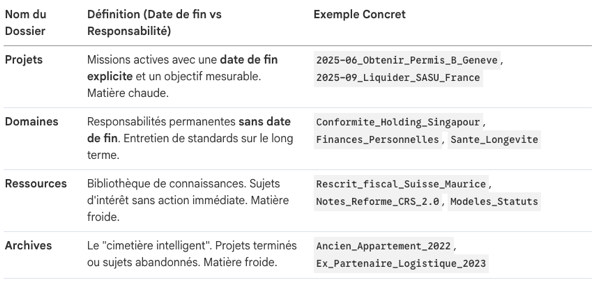

- PARA : C’est la fondation de votre mémoire numérique. En structurant votre disque dur en quatre dossiers racines — Projets (missions avec échéance), Domaines (responsabilités permanentes comme la conformité de votre GBC mauricienne), Ressources (bibliothèque de guerre stratégique) et Archives — vous créez l’ordre nécessaire à l’automatisation.

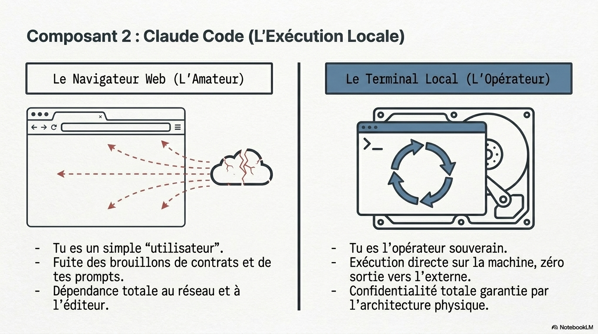

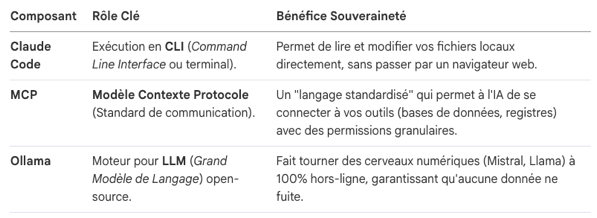

- Claude Code : Ce n’est pas un onglet de navigateur, c’est un outil qui s’exécute dans votre terminal local. Il lit vos fichiers et génère vos documents directement sur votre machine. La confidentialité est totale par architecture, pas par promesse contractuelle.

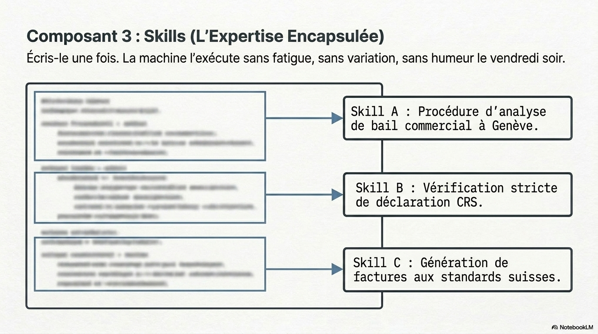

- Les Skills : Ils encapsulent votre expertise métier dans des fichiers de procédures permanentes (ex: analyser un bail à Maurice ou vérifier une déclaration CRS). Vous les écrivez une fois ; la machine les exécute sans variation, sans fatigue, et sans humeur.

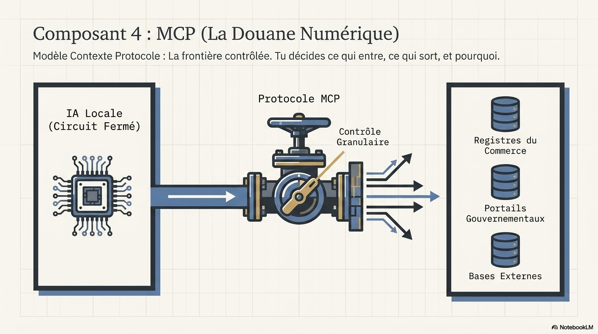

- Le protocole MCP (Model Context Protocol) : C’est le standard qui permet à votre IA locale de se connecter proprement au monde extérieur (registres du commerce, bases de données) avec des permissions granulaires que vous définissez. Vous contrôlez exactement ce qui entre et ce qui sort.

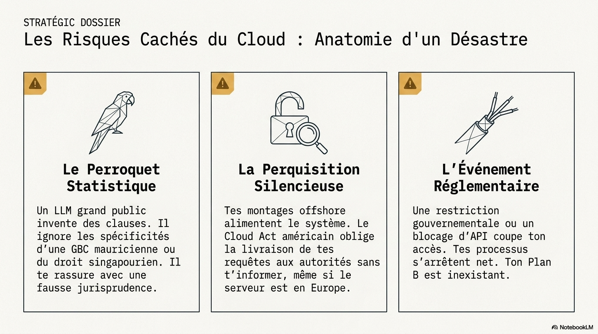

4. Point 3 : Ce que le marché vous cache (Le coût réel de la dépendance)

Le marketing du « clic unique » et du « travail à la plage » cache une réalité technique médiocre. Un LLM (Grand Modèle de Langage) est un perroquet statistique surpuissant. Il ne connaît pas les spécificités de votre structure à Singapour ou à Genève ; il est programmé pour vous plaire, pas pour vous protéger. Il est capable d’inventer une jurisprudence rassurante pour clore une conversation, créant un risque juridique majeur.

De plus, chaque interaction sur une interface web enrichit les modèles des éditeurs avec vos secrets commerciaux. Vous payez un abonnement mensuel pour le privilège de fournir gratuitement vos données d’entraînement. Leur modèle économique repose intégralement sur votre confusion et votre dépendance croissante.

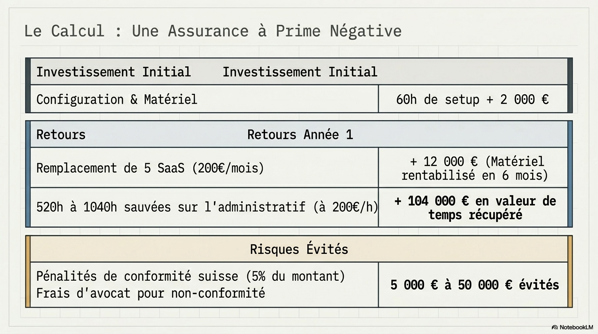

5. Point 4 : Le calcul de l’antifragilité (Un ROI de 1 pour 17)

L’investissement initial est de 40 à 60 heures pour mettre en place cette architecture. Mais la rentabilité est immédiate et massive :

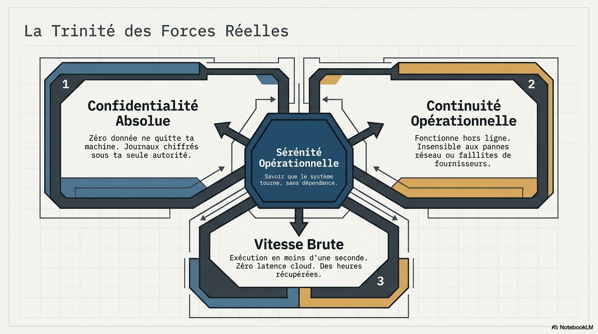

- Performance et Vitesse : Un aller-retour cloud prend 3 à 15 secondes. En local, l’exécution prend moins d’une seconde. Sur une année, cette latence supprimée se traduit par des dizaines d’heures de « flow » récupérées.

- Gains de temps : 520 à 1 040 heures récupérées par an grâce à l’automatisation des tâches administratives et fiscales.

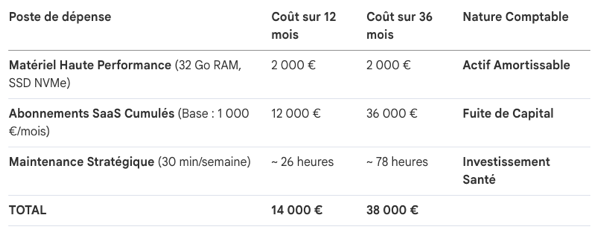

- Économies directes : Environ 12 000 €/an d’abonnements SaaS remplacés par une infrastructure locale.

- Matériel : Pour 2 000 €, vous acquérez un poste de travail performant (minimum 32 Go de RAM et SSD NVMe), amorti en moins de 6 mois.

- Risques évités : Une erreur de conformité ou une pénalité fiscale en Suisse peut coûter 5 000 € à 50 000 € en frais d’avocat. Cette architecture est une assurance à prime négative.

6. Point 5 : Anticiper le « Cygne Noir » réglementaire

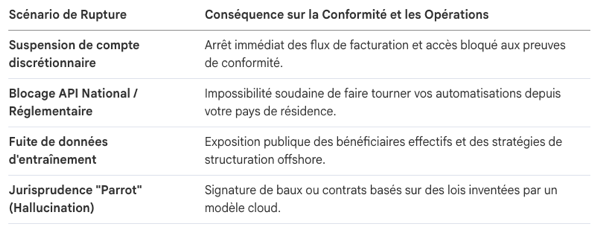

Le risque n’est pas que technique, il est politique. Des pays comme Singapour, la Thaïlande ou l’Inde ont déjà imposé des restrictions sur les services cloud étrangers. En France, des obligations de souveraineté pourraient rendre vos outils actuels illégaux du jour au lendemain.

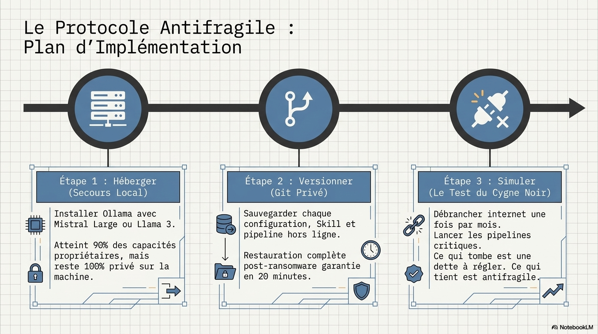

La réponse antifragile tient en trois mesures :

- Hébergement Local : Utilisez des modèles comme Mistral Large, DeepSeek v4 ou Llama 3 via Ollama directement sur votre machine.

- Versionnement et Git : Enregistrez chaque Skill et chaque configuration dans un dépôt Git privé hors ligne. Si un incident survient, vous restaurez votre système complet en 20 minutes.

- Le Test de Panne : Une fois par mois, débranchez votre connexion internet pendant 2 heures et travaillez. Si vos processus critiques (contrats, analyses) s’arrêtent, vous avez identifié une dépendance cachée à corriger.

« C’est la définition opérationnelle de l’antifragilité : non pas l’absence de chocs, mais la capacité à se renforcer par eux. »

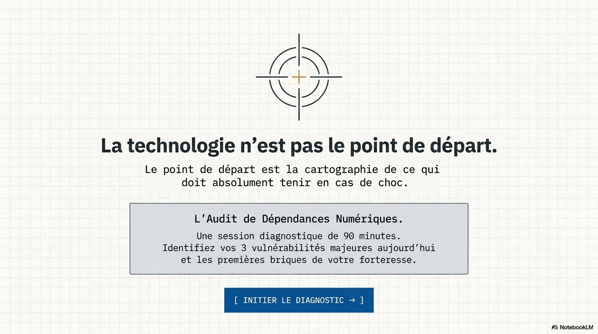

7. Conclusion : De la vulnérabilité à l’autonomie

La technologie ne doit pas être fuie, elle doit être rapatriée. En migrant d’un système fragile, dépendant de décisions prises en Californie ou de changements législatifs à Singapour, vers une forteresse locale, vous sécurisez votre actif le plus précieux : votre capacité à opérer.

.

L’autonomie n’est pas un luxe pour technophile, c’est la condition sine qua non de votre pérennité en tant qu’entrepreneur international. Faites l’audit de vos dépendances aujourd’hui.

.

Si vos outils cloud disparaissaient dans 48 heures, que resterait-il de votre capacité à générer de la valeur ?

———

Organiser sa Vie Numérique : La Méthode PARA pour Libérer son Esprit

1. Le Constat : Pourquoi votre ordinateur épuise votre cerveau

Ouvrez votre dossier « Téléchargements » ou votre bureau. Si vous y voyez des fichiers nommés scan_001.pdf, image_72.png ou l’infâme contrat_bail_gbc_v4_FINAL.pdf, vous ne faites pas face à un simple problème de rangement. Vous subissez une érosion constante de votre budget cognitif.

.

Chaque seconde passée à chercher un document ou à vérifier si une version est bien la version signée ponctionne votre réservoir d’attention. Pour un entrepreneur opérant dans des juridictions complexes (Maurice, Singapour, Suisse), ce désordre n’est pas qu’un inconfort : c’est un risque stratégique. Les neurosciences confirment que les micro-décisions répétitives épuisent la même énergie mentale que vos décisions de structuration patrimoniale.

Voici les trois conséquences majeures du désordre numérique sur votre efficacité :

- Érosion de la capacité décisionnelle : En perdant 40 minutes à retrouver un rescrit fiscal, vous diminuez la lucidité nécessaire pour vos arbitrages financiers futurs.

- Pollution de l’intelligence artificielle : Un modèle d’IA nourri de chaos ne le résout pas ; il l’accélère. Il créera des liens absurdes entre une facture de plombier et le bilan de votre GBC (Global Business Company), livrant une illusion d’analyse sur des fondations instables.

- Rente de la désorganisation : Votre désordre finance directement les experts (comptables, consultants) qui vous facturent des heures pour simplement reconstituer des dossiers éparpillés.

La solution ne réside pas dans l’adoption d’un nouveau logiciel complexe, mais dans une structure simplifiée qui impose la clarté humaine avant toute automatisation.

2. Les Quatre Piliers du Système PARA

Le système PARA repose sur une séparation nette entre la « matière chaude » (action immédiate) et la « matière froide » (stockage et historique). Cette structure universelle tient en quatre dossiers, pas un de plus.

Cette séparation de contextes est cruciale : elle constitue la couche de pré-traitement indispensable pour que votre intelligence artificielle puisse vectoriser vos données sans confusion.

3. Le RAG Local : Transformer vos données en intelligence exploitable

Utiliser une IA sans structure PARA, c’est confier vos clés à un « perroquet statistique ». C’est ici qu’intervient le RAG (Génération Augmentée par Récupération). Au lieu de laisser l’IA improviser, le RAG la force à lire vos dossiers spécifiques avant de répondre.

Focus Technique : LLM Classique vs LLM + RAG sur PARA

- LLM Classique : Il devine une réponse plausible. Si vous l’interrogez sur votre stratégie holding, il « hallucine » des clauses juridiques inexistantes parce qu’il n’a accès qu’à sa mémoire générale.

- LLM + RAG (sur PARA) : L’IA devient un assistant à mémoire photographique. Elle sait que les dossiers « Projets » contiennent la vérité actuelle et que les « Domaines » abritent vos règles de gestion. Elle extrait la vérité de vos documents (dates, chiffres réels) au lieu de l’inventer.

Cette architecture transforme votre système de fichiers en une armure contre l’imprévu, garantissant que l’IA exécute votre volonté plutôt que de simuler une compétence.

4. L’Antifragilité : Gagner quand le chaos survient

Le « Cygne Noir » du désordre est un risque financier chiffrable. Imaginez qu’une autorité gèle un compte offshore et vous donne 72 heures pour justifier trois ans de conformité. L’entrepreneur désorganisé panique et paie des milliers d’euros d’honoraires pour une reconstitution manuelle.

Grâce à PARA, la crise devient une simple procédure d’extraction :

- Requête ciblée : Demande à l’assistant d’extraire toutes les communications et justificatifs liés à l’entité concernée dans les Archives et Domaines.

- Compilation automatique : La machine compile un dossier structuré et sourcé en 55 minutes (contre des semaines de travail manuel).

- Validation par Checksum : L’utilisation d’empreintes numériques garantit que les fichiers n’ont pas été altérés, rendant le dossier légalement inattaquable.

Le gain est asymétrique : une recherche de 40 minutes tombe à 12 secondes. Ce ratio de 1 pour 200 est votre marge de sécurité stratégique.

5. Plan d’Action : Mettre en œuvre PARA en 120 minutes

Le perfectionnisme est l’ennemi de la souveraineté. Ne tentez pas de reclasser votre passé ; enfermez-le.

- [ ] 00:00 – 00:10 : Créer la structure (10 min) Créez quatre dossiers racines : Projets, Domaines, Ressources, Archives.

- [ ] 00:10 – 01:20 : Migration éclair & Mapping (70 min) Prenez les fichiers des 30 derniers jours et classez-les. Règle d’or : Tout ce qui est plus ancien part en Archives sans tri. Le chaos passé ne se résout pas, il s’isole.

- [ ] 01:20 – 01:50 : Installer la discipline de nommage ISO (30 min) Appliquez immédiatement le format : AAAA-MM-JJ_Sujet_Contexte_Statut. Exemple : 2025-05-12_Contrat_Bail_Maurice_Signe.pdf.

- [ ] 01:50 – 02:00 : Sécuriser (10 min) Configurez une sauvegarde incrémentale vers un disque externe chiffré.

En deux heures, vous passez du statut de victime de votre flux numérique à celui de souverain de vos données.

6. Lexique de la Souveraineté Numérique

- PARA : Méthode d’organisation (Projets, Domaines, Ressources, Archives) séparant l’actif du passif.

- RAG (Retrieval-Augmented Generation) : Technique forçant l’IA à utiliser vos documents comme unique source de vérité.

- Hallucination : Erreur factuelle générée par une IA manquant de contexte local.

- Checksum : Empreinte numérique unique garantissant l’intégrité d’un fichier face à un audit.

- GBC (Global Business Company) : Structure holding (ex: Maurice) soumise à des obligations de substance et de conformité strictes.

- CRS (Common Reporting Standard) : Norme internationale d’échange automatique d’informations fiscales.

- Format ISO (Date) : Convention AAAA-MM-JJ permettant un tri chronologique infaillible par la machine.

- LLM (Large Language Model) : Moteur d’IA qui nécessite une structure humaine (PARA) pour devenir un outil de production fiable.

—–

La Forteresse Numérique : Maîtriser la Souveraineté par l’Architecture Locale

1. Le Changement de Paradigme : De l’Accès à la Propriété

Votre ordinateur est soit une arme de précision, soit une décharge numérique. La différence réside dans la distinction entre l’accès et la propriété. La majorité des entrepreneurs opèrent aujourd’hui sous un régime d’accès précaire : leurs outils peuvent être révoqués, leurs comptes suspendus sans préavis, et leurs données perquisitionnées par des autorités administratives sans même qu’ils en soient informés.

.

Cette vulnérabilité est institutionnalisée par le Cloud Act de 2018. Cette loi américaine stipule que toute entreprise soumise à la juridiction des États-Unis doit livrer les données de ses utilisateurs sur simple demande, même si les serveurs sont physiquement situés à l’étranger. Que vous soyez un expatrié gérant une holding en Suisse ou une GBC (Global Business Company) à Maurice, coller vos documents sensibles dans une fenêtre de chat cloud revient à offrir votre secret professionnel au plus offrant.

.

Souveraineté Numérique : Capacité d’un individu ou d’une organisation à posséder réellement son architecture technologique sur un support physique privé, garantissant un fonctionnement sans permission, sans abonnement et sans dépendance à la bonne volonté d’un éditeur tiers.

.

Pour passer du statut d’utilisateur passif à celui d’opérateur, vous devez reprendre le contrôle de trois éléments vitaux :

- Données : Stockées localement, chiffrées, sous votre clé physique.

- Processus : Des méthodes de travail qui ne dépendent d’aucune interface web propriétaire.

- Exécution : La capacité de traiter l’information sans qu’un seul octet ne quitte votre machine.

Cette souveraineté n’est pas un concept théorique ; elle repose sur une architecture matérielle et logicielle concrète.

2. Le Triptyque Technique de l’Exécution Locale

L’indépendance repose sur trois piliers technologiques dont la synergie crée une forteresse imprenable. Là où le cloud vous vend une « promesse » de confidentialité, l’architecture locale vous offre une garantie par construction.

La Synergie du Système : Pour bien comprendre, imaginez Ollama comme le « Cerveau » (la puissance de calcul), Claude Code comme les « Bras » (la capacité d’agir sur vos fichiers) et le MCP comme les « Yeux » (le protocole qui permet d’observer des données externes de manière sécurisée). Ensemble, ils forment un agent autonome qui travaille pour vous, selon vos règles, dans votre juridiction.

Mais ces outils ne sont performants que s’ils sont nourris par une structure de données rigoureuse.

3. Les Fondations Organisationnelles : PARA et les Skills

L’automatisation ne supporte pas le chaos. Une machine nourrie de désordre produit du chaos plus rapidement que n’importe quel humain. Avant d’automatiser, il faut structurer via la méthode PARA.

- Projets : Missions actives avec une date de fin précise.

- Domaines : Responsabilités permanentes exigeant une qualité constante (ex: conformité d’une holding suisse, gestion d’une GBC mauricienne).

- Ressources : Votre « bibliothèque de guerre » contenant vos connaissances et intérêts.

- Archives : Historique des éléments terminés, conservés mais sortis du flux actif.

Les « Skills » (Compétences) sont des fichiers textes qui encapsulent votre expertise métier. Ils contiennent vos procédures permanentes : comment vérifier une déclaration CRS (Common Reporting Standard), comment analyser un bail commercial à Singapour ou générer une facture conforme aux standards suisses. Une fois rédigés, ces Skills permettent à la machine d’exécuter des tâches complexes sans variation, sans fatigue et sans erreur de recopie.

Cette rigueur organisationnelle est le bouclier indispensable face aux risques inhérents aux solutions centralisées.

4. Analyse Comparative : Local vs Cloud

Il est essentiel de se poser la question : Cui bono ? (À qui profite le crime ?). Les interfaces web SaaS (Software as a Service) sont conçues pour vous retenir et créer une dépendance, pas pour vous libérer. Leur modèle économique repose intégralement sur votre confusion et l’exploitation de vos données pour entraîner leurs futurs modèles.

- Confidentialité : En Local, vos montages fiscaux restent sur votre disque. En Cloud, chaque phrase devient une donnée d’entraînement potentielle pour le fournisseur, accessible sous le Cloud Act.

- Résilience : L’architecture locale est antifragile. Elle résiste aux pannes réseau, aux suspensions de compte arbitraires ou aux faillites de fournisseurs. Dans le Cloud, vous n’avez aucun recours réel si le service s’arrête.

- Vitesse : L’exécution locale prend souvent moins d’une seconde, tandis que le Cloud impose une latence de 3 à 15 secondes. Sur une année, ce gain de productivité se chiffre en dizaines d’heures.

Passer à la souveraineté est un choix stratégique, mais il nécessite un investissement lucide.

5. La Réalité du Terrain : Courbe d’Apprentissage et Investissement

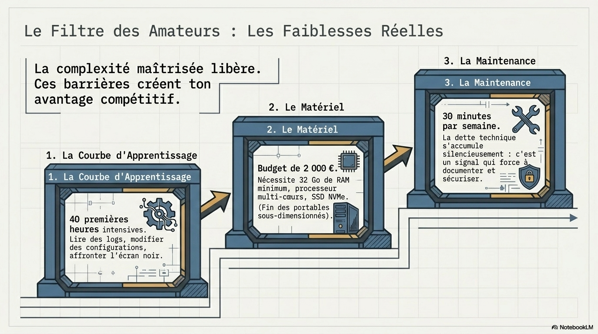

La souveraineté numérique a un prix : celui de la responsabilité. Ne minimisez pas l’effort requis pour maîtriser le terminal.

Besoins matériels et techniques :

- Matériel : Un ordinateur avec 32 Go de RAM, processeur multi-cœurs et SSD NVMe. Budget : ~2 000 €.

- Temps : 40 à 60 heures pour la configuration initiale (PARA, Claude Code, installation des modèles).

- Maintenance : 30 minutes par semaine pour éviter la « dette technique ».

Calcul de Rentabilité et de Risques

- Investissement initial : 60 heures

- Gain de temps annuel : 520 à 1 040 heures (10-20h/semaine)

- Valeur temps récupérée (taux 200€/h) : ~104 000 € / an

- Économies abonnements SaaS : ~12 000 € / an

RISQUES ÉVITÉS (Assurance Antifragile) :

- Pénalité fiscale (Suisse) : Jusqu’à 5% du montant dû.

- Frais juridiques incident conformité : 5 000 € à 50 000 €.

Le système ne se contente pas d’être rentable ; il se renforce par la confrontation aux imprévus.

6. Vers l’Antifragilité : La Simulation du Cygne Noir

En stratégie, un « Cygne Noir » est un événement imprévisible comme une restriction API soudaine dans votre pays de résidence ou une fuite de données massive chez un fournisseur cloud exposant vos bénéficiaires effectifs. L’architecture locale transforme ces chocs en opportunités de renforcement.

Même si les modèles propriétaires sont puissants, sachez que les modèles locaux (Mistral, Llama) atteignent aujourd’hui 90% de leurs capacités pour les tâches juridiques et fiscales, sans aucun risque de fuite.

Procédure de réponse antifragile :

- [ ] Héberger un modèle local : Installer Ollama avec Mistral ou Llama pour garantir une capacité de secours 100% hors-ligne.

- [ ] Versionner via Git : Utiliser Git (système de versionnement) pour enregistrer chaque modification de vos Skills. C’est votre bouton « annuler » universel qui permet de revenir à n’importe quel état antérieur en 20 minutes.

- [ ] Simuler une coupure internet : Une fois par mois, débranchez tout. Si vous pouvez encore vérifier un contrat ou une déclaration fiscale, votre système est souverain.

L’antifragilité n’est pas l’absence de chocs, mais la capacité à se renforcer par eux. En rapatriant votre intelligence artificielle, vous ne protégez pas seulement vos données : vous sécurisez votre liberté d’opérer.

——-

Plan de Continuité Opérationnelle : Vers une Souveraineté Numérique Antifragile

1. Audit des Vulnérabilités et Impératif de Souveraineté

Pour un entrepreneur gérant des structures multi-juridictionnelles entre la Suisse, Maurice et Singapour, votre ordinateur est soit une arme de précision, soit une décharge numérique. La différence réside dans une distinction brutale mais vitale : la différence entre un accès et une propriété. La continuité ne dépend pas de la redondance de vos abonnements cloud, mais de la souveraineté intégrale sur vos actifs. Dans un environnement instable, la résilience commence par le rapatriement de votre exécution et de vos données.

Déconstruction du Risque de Dépendance : Accès vs Propriété

La majorité des entrepreneurs dits « digitaux » sont des locataires précaires de leurs propres outils. Un accès SaaS est par nature révocable unilatéralement, modifiable sans préavis et perquisitionnable sans que vous en soyez informé. La propriété numérique réelle, à l’inverse, implique un contrôle physique (disque dur local) et juridique (sous votre clé, dans votre juridiction), garantissant qu’aucun siège social étranger ne peut suspendre vos opérations de conformité ou de gestion.

Évaluation des Ingérences Réglementaires (Cloud Act)

Le Cloud Act américain de 2018 n’est pas une théorie, c’est une menace existentielle pour la confidentialité de vos montages patrimoniaux. Toute entreprise américaine doit livrer les données de ses utilisateurs aux autorités américaines sur simple demande, même si les serveurs sont en Europe.

- Transfert de Secrets : Utiliser une IA cloud transforme vos secrets commerciaux en données d’entraînement pour le fournisseur. Vous payez pour le privilège de leur offrir votre propriété intellectuelle.

- Exposition des Structures : Vos brouillons de contrats entre une holding suisse et une société GBC mauricienne deviennent vulnérables dès qu’ils traversent un réseau tiers.

- Données d’entraînement : Chaque document collé dans une fenêtre de chat enrichit les modèles d’IA tiers, rendant vos stratégies d’optimisation potentiellement accessibles à vos futurs concurrents ou régulateurs.

Identification des « Cygnes Noirs » Numériques

Les ruptures de service sont structurelles et souvent imprévisibles. Ce tableau cartographie les menaces directes sur votre conformité fiscale et juridique.

Cette fragilité systémique impose d’abandonner le statut d’utilisateur pour devenir un Opérateur Souverain via une architecture locale robuste.

⚡ Action immédiate : Ouvrez les conditions d’utilisation de votre principal outil IA. Recherchez « termination », « suspension » et « data ». Si vous ne trouvez pas de garanties claires sur la propriété, votre business repose sur du sable.

2. L’Architecture de la Forteresse Locale : Les Quatre Piliers

L’infrastructure souveraine est un système de défense intégré où chaque composant renforce l’autre. Elle est conçue pour protéger l’intégrité de vos données tout en automatisant votre expertise métier sans fuite d’information.

Structure PARA (Mémoire et Fondations)

La méthode PARA (Projets, Domaines, Ressources, Archives) est la condition sine qua non de l’automatisation. Sans structure, l’IA produit du chaos. Une machine nourrie de chaos produit du chaos plus vite.

- Domaines (Areas) : C’est ici que vit la structure de vos entités (ex: « Conformité GBC Maurice », « Holding Suisse »).

- Ressources : Votre bibliothèque de guerre juridique et fiscale. PARA permet de segmenter vos juridictions pour que l’IA accède au bon contexte sans mélange risqué.

Claude Code (Exécution Souveraine)

Oubliez les interfaces web. Claude Code s’exécute dans votre terminal local. Il travaille directement sur votre disque dur, lit vos fichiers et modifie vos documents sans qu’aucune donnée ne quitte votre machine. La confidentialité est totale par architecture, non par promesse contractuelle.

Skills (Encapsulation de l’Expertise)

Les LLM sont des « perroquets statistiques » capables d’inventer des clauses de non-concurrence suisses inexistantes. Les Skills sont des fichiers de garde-fous qui encapsulent vos procédures réelles : analyse d’un bail commercial à Maurice, vérification CRS, standard de facturation suisse. Vous codez la règle une fois ; la machine l’exécute avec une précision militaire, éliminant l’erreur humaine.

Protocole MCP (Connectivité Contrôlée)

Le « Modèle Contexte Protocole » (MCP) empêche les connexions « aveugles ». C’est vous qui définissez des permissions granulaires pour les interactions avec les registres externes. Vous décidez exactement de ce qui entre et sort du système.

La maîtrise de ces outils est le préalable indispensable au calcul d’un retour sur investissement qui dépasse la simple maintenance technique.

⚡ Action immédiate : Ouvre ton explorateur de fichiers. Regarde ton dossier de téléchargements et ton bureau. Si tu as plus de 20 fichiers mal nommés, PARA est ta priorité absolue. Le chaos est l’ennemi de l’automatisation.

3. Stratégie de Migration et Déploiement Opérationnel

La migration vers l’infrastructure locale est un investissement en capital numérique, exigeant une rigueur initiale pour une liberté pérenne.

Spécifications Matérielles et Prérequis

Pour faire tourner des modèles comme Mistral Large ou Llama 3 localement sans dépendre des serveurs d’Anthropic ou d’OpenAI, votre matériel doit être à la hauteur.

- [ ] RAM : 32 Go minimum (indispensable pour l’inférence locale performante).

- [ ] Stockage : SSD NVMe (vitesse de lecture pour les bases de données PARA).

- [ ] Processeur : Multi-cœurs de dernière génération. Ce coût (env. 2 000 €) est un investissement amorti face à l’accumulation des abonnements SaaS.

Chronologie de Mise en Œuvre

Le déploiement demande 40 à 60 heures de travail intensif, un week-end prolongé pour bâtir votre forteresse :

- Installation : Configuration du terminal et de Claude Code.

- Structuration PARA : Réorganisation physique de vos données par juridiction.

- Encapsulation : Création des premiers « Skills » pour vos tâches critiques (ex: KYC, Reporting).

- Versionnement : Mise en place de Git pour assurer la traçabilité totale.

Gestion de la Courbe d’Apprentissage et Dette Technique

Le passage au terminal exige d’apprendre à lire des logs et configurer des environnements. Négliger la maintenance hebdomadaire (30 minutes) crée une dette technique : de petits dysfonctionnements qui finissent par bloquer un flux critique. Cette complexité est votre avantage compétitif ; elle filtre ceux qui n’ont pas la discipline d’être souverains.

⚡ Action immédiate : Calcule tes abonnements SaaS sur les 12 derniers mois. Compare avec un poste de travail à 2 000 €. La différence annuelle est le prix que vous payez pour rester dépendant.

4. Analyse de Rentabilité et Récupération de Valeur

La souveraineté numérique est une assurance dont la prime est négative : elle coûte moins cher que ce qu’elle remplace, tout en éliminant des risques majeurs.

Calcul du ROI Antifragile (Ratio 1:17)

L’investissement de 60 heures génère un retour massif par l’automatisation des frictions administratives :

- Temps récupéré : 10 à 20 heures par semaine.

- Valeur Annuelle : Jusqu’à 104 000 € (basé sur 1 040 heures à 100 €/h).

- Ratio : 1 heure investie pour 17 heures de liberté récupérées.

Élimination des Coûts Cachés et Risques de Conformité

- Économie SaaS : Remplacer 5 abonnements à 200 €/mois économise 12 000 €/an.

- Risques Fiscaux : En Suisse, une erreur de conformité peut entraîner des pénalités de 5% des montants dus.

- Frais Juridiques : Un litige de conformité coûte entre 5 000 € et 50 000 € en honoraires d’avocat. L’IA locale, via les Skills, agit comme un audit permanent.

Le Gain en Sérénité Opérationnelle

En supprimant la dépendance aux tiers, vous libérez une charge mentale immense. Vous ne vous demandez plus si un outil sera accessible ou si vos données ont fuité ; vous savez que le système tourne sous votre contrôle.

⚡ Action immédiate : Estimez le coût d’un incident de conformité sur les 3 prochaines années (probabilité haute en multi-juridiction). Ajoutez-y vos frais SaaS. C’est le coût réel de votre statu quo.

5. Maintenance de l’Antifragilité et Simulations de Chocs

Un système antifragile ne se contente pas de résister ; il se renforce par le chaos. Chaque test révèle une faille que vous corrigez avant qu’elle ne coûte un centime.

Protocole de Simulation de Panne (Mensuel)

Une fois par mois, effectuez un test de rupture pour identifier vos dépendances cachées :

- Déconnexion totale : Coupez internet pendant 2 heures.

- Exécution critique : Lancez vos pipelines de génération de contrats ou déclarations fiscales.

- Validation : Si le système échoue, vous avez découvert une dépendance cloud à rapatrier.

Versionnement et Restauration Git

L’utilisation de Git en local permet de versionner chaque document et configuration. En cas d’erreur ou de ransomware, vous restaurez l’intégralité de votre système dans un état sain en 20 minutes.

Modèles de Secours (Ollama/Mistral Large)

L’installation de modèles open-source via Ollama est votre filet de sécurité ultime. Si Anthropic suspend votre API ou si une réglementation nationale bloque les flux transfrontaliers, votre Mistral Large local prend le relais. Vous restez opérationnel quand le reste du marché est paralysé.

⚡ Action immédiate : Planifiez une « simulation de panne » dans 30 jours. Un samedi matin, 2 heures, sans internet. Ce que vous ne pouvez pas faire sans cloud est votre plus grande vulnérabilité.

Lexique de la Souveraineté

- LLM : Grand Modèle de Langage (moteur mathématique de prédiction).

- Cloud Act : Loi US permettant la saisie de données à l’étranger.

- PARA : Méthode de structuration (Projets, Domaines, Ressources, Archives).

- Claude Code : Exécution IA locale via terminal.

- Skill : Fichier d’instructions métier permanentes.

- MCP : Standard de connexion sécurisée et granulaire.

- Ollama : Logiciel pour faire tourner des IA (Mistral/Llama) en local.

- Git : Système de sauvegarde et versionnement historique.

- Antifragilité : Propriété d’un système qui se renforce sous le stress (N. Taleb).

Pour l’entrepreneur moderne, la souveraineté n’est pas une option technique, mais le socle de sa liberté d’action. Le système doit tourner sans permission, sans abonnement, et sans dépendance.

—-

Analyse de Rentabilité Infrastructurelle : Du Modèle SaaS à l’Architecture Locale Antifragile

1. Synthèse de la Transition Paradigmatique : De l’Accès à la Propriété

Votre ordinateur est soit une arme de production massive, soit une décharge de données vulnérables. La différence réside exclusivement dans votre architecture. Pour l’entrepreneur opérant sur des structures internationales — de la holding en Suisse à la GBC mauricienne — l’arbitrage entre l’Accès et la Propriété n’est pas un débat technique : c’est un test de QI financier.

.

La dépendance au SaaS (Software as a Service) est une vulnérabilité systémique. Le Cloud Act américain (2018) est sans équivoque : toute entreprise US doit livrer les données de ses utilisateurs aux autorités sur simple requête, sans que vous en soyez informé, même si vos serveurs sont en Europe. Vos plans de structuration patrimoniale ou vos baux commerciaux ne sont jamais réellement privés dans une fenêtre de chat cloud.

.

Le passage à l’autonomie infrastructurelle transforme la « souveraineté numérique » de concept philosophique en levier de rentabilité pure par la maîtrise de trois piliers :

- Contrôle des Données : Confidentialité absolue ; vos secrets d’affaires n’alimentent plus les modèles d’entraînement de vos concurrents.

- Contrôle des Processus : Une automatisation sur mesure, sans mise à jour imposée ni changement de conditions générales.

- Contrôle de l’Exécution : Une capacité de production continue, fonctionnant sans permission, sans abonnement et sans connexion internet.

Maîtriser son infrastructure, c’est passer du statut de locataire précaire (« Utilisateur ») à celui de propriétaire souverain (« Opérateur »).

2. Étude Comparative des Coûts : Amortissement Matériel vs Abonnements Récurrents

Le modèle SaaS impose une « charge perpétuelle » (OPEX) qui agit comme une taxe occulte sur votre croissance. À l’inverse, l’investissement local est un actif amortissable (CAPEX) qui assainit votre bilan. Le calcul pour les sceptiques est pourtant brutal :

Analyse du point d’équilibre (Break-even point) : L’acquisition du matériel est rentabilisée en moins de 6 mois. Sur un cycle de 3 ans, la différence de 34 000 € constitue une « Taxe sur la Dépendance » que vous ne récupérerez jamais. Ce basculement transforme une dépense opérationnelle volatile en un investissement de structure sain, libérant une trésorerie immédiate pour vos investissements stratégiques.

3. Valorisation de la Productivité : Le Levier de l’Automatisation par les ‘Skills’

L’efficience opérationnelle ne naît pas de l’outil, mais de l’Encapsulation de l’Expertise. En créant des ‘Skills’ — des fichiers de procédures codifiés (analyse de baux à Maurice, vérification de conformité CRS, facturation aux standards suisses) — vous transformez votre savoir-faire en un actif productif infatigable.

.

Cependant, une machine nourrie de chaos produit du chaos plus vite. La méthode PARA (Projets, Domaines, Ressources, Archives) est la fondation obligatoire. Sans cette structure à la racine de votre disque dur, l’automatisation est impossible.

.

Le ratio de 1 pour 17 : Quantifions la valeur récupérée annuellement sur la base de 10 à 20 heures économisées par semaine (automatisation des tâches administratives et juridiques) :

- Temps récupéré : 520 à 1 040 heures / an.

- Taux horaire : 200 €.

- Valeur brute : 520 \times 200 = \mathbf{104\,000\text{ € / an}}.

L’exécution locale via Claude Code et des modèles comme Mistral Large ou Llama 3 (via Ollama) offre une vitesse brute imbattable : là où le cloud répond en 3 à 15 secondes, le local traite l’information en moins d’une seconde. Cette réduction drastique des temps de cycle permet une récupération massive d’énergie mentale, vous permettant de rester dans le « flow » décisionnel.

4. Analyse de la Dette Technique et Atténuation des Risques « Cygne Noir »

Réduire sa dette technique est une stratégie de survie. Une architecture locale robuste agit comme une assurance à prime négative : elle élimine des risques catastrophiques tout en coûtant moins cher que le risque lui-même.

Les menaces du « Cygne Noir » :

- Événement Réglementaire : Des juridictions comme Singapour, la Thaïlande ou la France peuvent restreindre l’accès aux API cloud étrangères du jour au lendemain. Votre business s’arrête si vous n’avez pas de plan B local.

- Ransomware et Continuité : L’utilisation de Git (versionnage local) permet de restaurer l’intégralité de votre système et de vos procédures en 20 minutes après un incident, là où d’autres mettent des semaines à s’en remettre.

- Fuite de Conformité : Une erreur de déclaration fiscale en Suisse peut entraîner 5 % de pénalités. Un litige lié à une fuite de données confidentielles via un assistant web grand public coûte entre 5 000 € et 50 000 € en frais d’avocats.

Grâce au protocole MCP (Model Context Protocol), vous définissez des permissions granulaires : vous contrôlez exactement ce qui entre et sort de votre système, neutralisant l’espionnage industriel et les accès administratifs non sollicités.

5. Feuille de Route de Mise en Œuvre et Conclusion Stratégique

L’investissement initial de 40 à 60 heures pour bâtir cette forteresse numérique offre un ROI de 1 pour 17. C’est le prix de la liberté pour passer d' »utilisateur » vulnérable à « opérateur » antifragile.

Étapes critiques de la transition :

- Audit des Dépendances : Calculez le coût réel du statu quo (abonnements + heures perdues).

- Acquisition du Matériel Cible : Station de travail avec 32 Go de RAM minimum pour faire tourner Mistral/Llama en local.

- Implémentation PARA & Déploiement : Structurer le disque dur et installer Claude Code / Ollama / MCP.

- Codification des ‘Skills’ : Transformer vos procédures métiers récurrentes en scripts d’exécution automatique.

- Test d’Antifragilité (Simulation de panne) : Une fois par mois, coupez internet et vérifiez que vos pipelines critiques (contrats, analyses, fiscalité) fonctionnent toujours à 100 %.

La courbe d’apprentissage est réelle, mais elle constitue la barrière à l’entrée qui protège votre avantage compétitif. Dans une économie de l’instabilité, la souveraineté technique n’est plus un luxe, c’est votre seule assurance de pérennité.

RELATED POSTS

View all