💣 🧠Pourquoi j’ai fermé mon onglet Claude (et repris le contrôle avec le terminal) – Chapitre 3 – 4/13

mai 3, 2026 | by Jean-Yves M.

Pourquoi j’ai fermé mon onglet Claude (et repris le contrôle avec le terminal)

Quitter le cloud : construire une machine antifragile avec Claude Code

1. La fin du « Tourisme Numérique » : De l’assistant au commandement

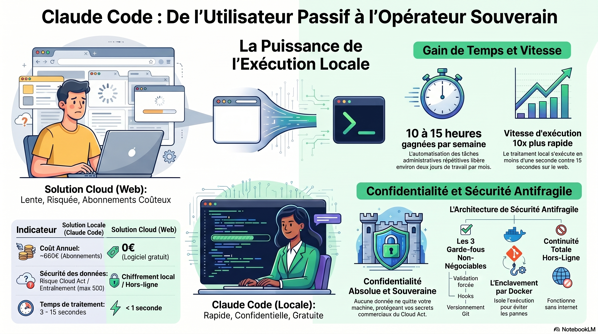

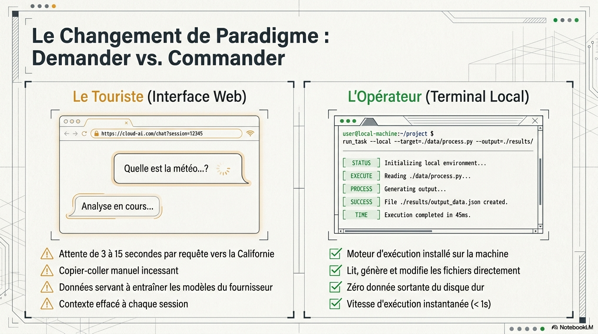

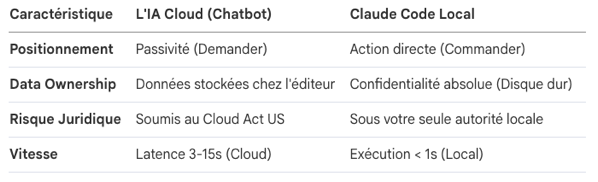

L’utilisateur de chatbot web est un touriste. Il navigue dans une interface polie, tape des questions, attend que le serveur californien daigne répondre, puis subit le calvaire du « copier-coller-reformater ». Ce workflow est une prison dorée : passif, lent, et structurellement dépendant. À chaque session fermée, le contexte s’évapore. Pire encore, la compétence que vous développez sur ces interfaces ne vous appartient pas ; elle est louée au bon vouloir d’un éditeur qui peut modifier ses politiques ou restreindre vos accès en un clic.

.

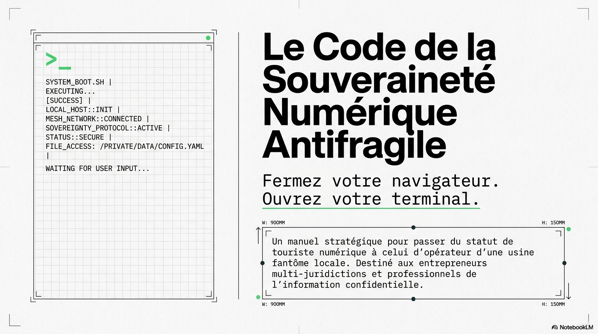

Le véritable basculement vers la souveraineté commence quand vous fermez l’onglet pour ouvrir un terminal. Là, l’écran noir et le curseur clignotant remplacent les bulles de discussion rassurantes. On ne vient plus pour « demander » une faveur à une IA, mais pour « commander » une exécution à une machine. Passer au terminal, c’est quitter le statut de passager pour devenir l’opérateur souverain de sa propre infrastructure.

2. Passer de l’assistant bavard au moteur d’exécution

Claude Code n’est pas une simple version « pro » de l’assistant que vous connaissez. C’est un moteur d’exécution local. La différence est radicale : il ne se contente pas de parler de votre travail, il l’exécute dans votre environnement réel. Il lit vos fichiers, analyse vos structures et lance vos scripts directement sur votre disque dur.

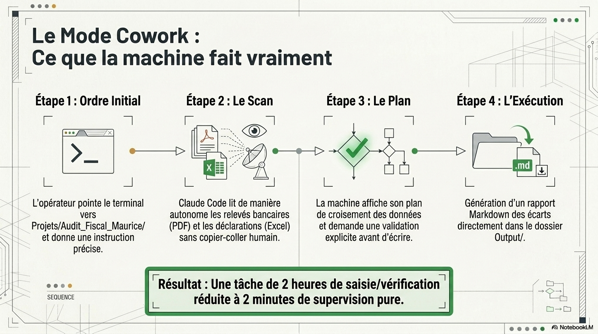

La suppression du « workflow du touriste » est une libération cognitive totale. Prenons un cas concret : l’Audit_Fiscal_Maurice. Au lieu de décrire laborieusement vos transactions à un chatbot, vous pointez Claude Code vers le dossier racine. Vous ordonnez : « Analyse les trois derniers relevés, compare avec les déclarations de TVA du trimestre, génère le rapport d’écart dans le dossier Output. » La machine ne bavarde pas. Elle planifie, demande validation, et exécute. À 9h52, votre audit est terminé, sans une seule manipulation manuelle de données.

C’est la salle de contrôle de ton usine fantôme.

3. La confidentialité n’est pas un luxe, c’est une infrastructure

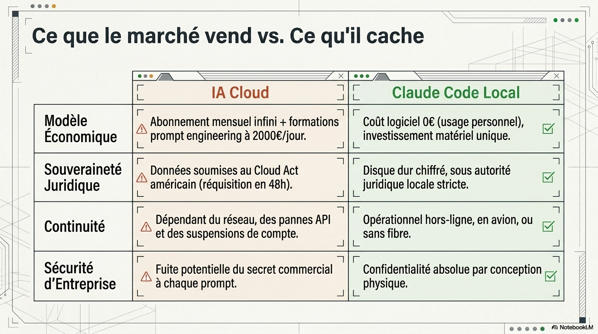

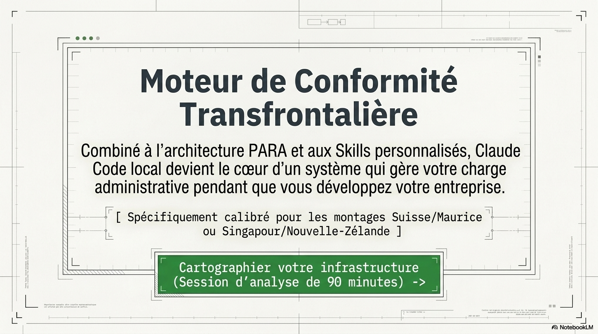

Pour un entrepreneur gérant une holding en Suisse ou une GBC (Global Business Company) à Maurice, la confidentialité des données n’est pas une option, c’est un impératif de survie. S’appuyer sur le Cloud, c’est accepter un risque systémique : vos montages juridiques et vos flux financiers peuvent être réquisitionnés sur un serveur AWS à Francfort en 48 heures via le Cloud Act américain.

L’exécution locale transforme votre sécurité en infrastructure physique :

- Souveraineté Juridique : Un inspecteur des impôts ou une partie adverse ne peut saisir des données sur un disque physique local sans une procédure judiciaire longue, locale et visible.

- Étanchéité Totale : Vos analyses de structuration entre Singapour et la Nouvelle-Zélande ne quittent jamais votre machine. Elles n’alimentent aucun modèle d’entraînement tiers.

- Indépendance Géopolitique : Que vous soyez dans un avion ou dans un lodge isolé sans fibre, votre moteur d’exécution fonctionne. Vous ne dépendez plus d’une API ou d’une stabilité réseau.

4. Le calcul « Cui bono » : Pourquoi vos abonnements SaaS sont obsolètes

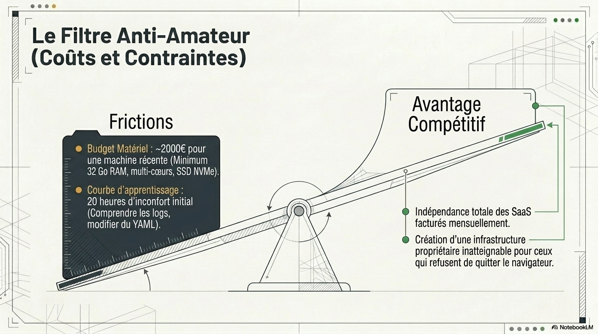

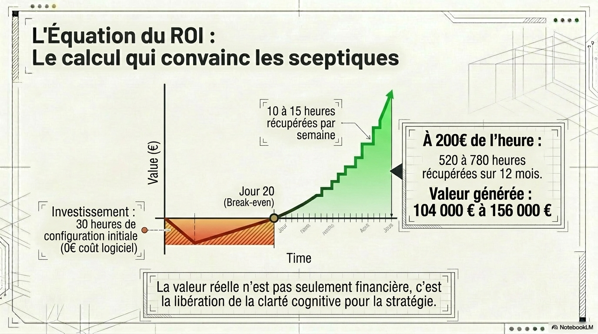

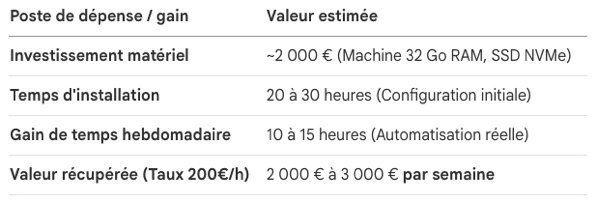

À qui profite votre dépendance aux outils SaaS ? Aux fournisseurs qui facturent l’abonnement, le stockage et les appels API, tout en s’enrichissant de vos données. Le calcul économique du passage au local est sans appel pour quiconque valorise son temps.

Investissement vs Valeur (Modèle Souverain) :

L’investissement initial est rentabilisé en 14 jours. Sur un an, vous récupérez entre 500 et 700 heures de clarté cognitive, soit plus de 100 000 € de valeur nette, tout en ramenant vos coûts logiciels récurrents à zéro.

5. L’antifragilité technique : Le filtre des professionnels

L’inconfort de la courbe d’apprentissage est votre meilleur allié. Devoir maîtriser le YAML — ce format de configuration strictement structuré — agit comme un filtre compétitif qui écarte les amateurs. L’exécution locale est intrinsèquement « antifragile » car elle vous force à la rigueur.

.

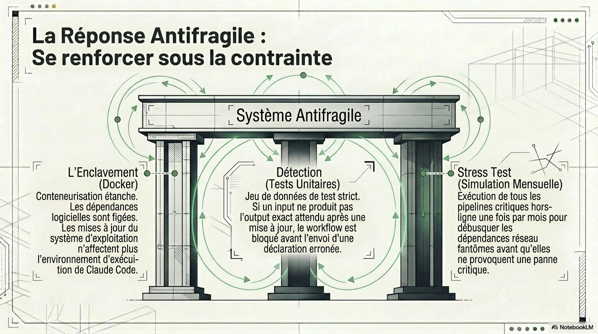

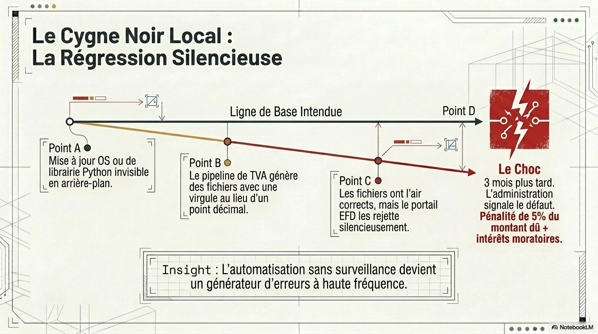

Le danger principal est la « Régression Silencieuse ». Un exemple classique : une mise à jour système modifie un paramètre et votre pipeline de TVA suisse remplace soudainement les points par des virgules. Visuellement, tout semble correct, mais le portail de l’Administration fédérale des contributions (EFD) rejettera vos fichiers trois mois plus tard, entraînant des pénalités massives.

.

La réponse souveraine consiste à armer votre système :

- Docker : Enclaver vos exécutions dans des environnements isolés pour que les mises à jour système n’altèrent jamais vos processus.

- Le Protocole « Black Swan » : Une fois par mois, débranchez internet. Si vos pipelines critiques s’arrêtent, vous avez une dépendance cachée. Identifiez-la, supprimez-la.

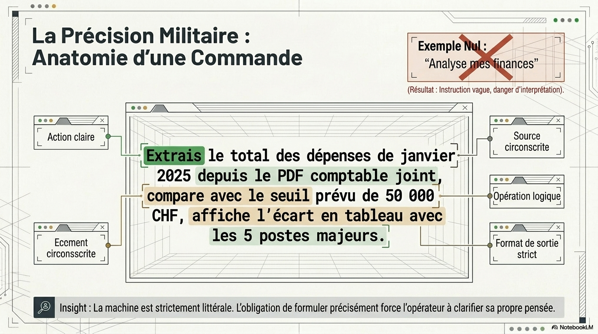

La machine est obéissante mais strictement littérale.

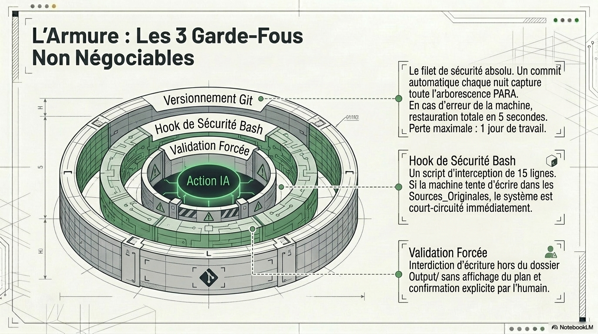

6. Les trois garde-fous pour déléguer sans risque

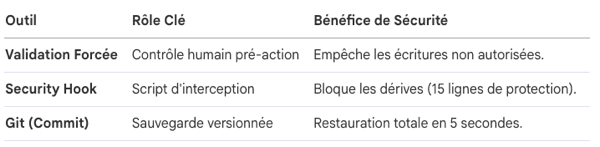

Déléguer à une exécution locale exige des barrières de sécurité que les interfaces web sont incapables d’offrir. Ces trois mécanismes doivent être en place avant votre première commande critique :

- 1La Validation Forcée : Une règle logicielle impose à l’IA d’afficher son plan d’action complet et d’attendre un « OUI » explicite avant toute écriture de fichier.

- Les Hooks de Sécurité : Un script de contrôle de seulement 15 lignes de Bash, écrit en 30 minutes, suffit pour intercepter toute tentative d’écriture en dehors de votre dossier de sortie. C’est votre filet de sécurité contre les erreurs de manipulation.

- Le Versionnement Git (PARA) : Chaque modification est capturée par un « commit » automatique. En cas de corruption ou d’erreur de logique, vous restaurez l’état précédent de votre structure en 5 secondes.

7. Conclusion : Vers une clarté cognitive totale

Le passage au terminal avec Claude Code n’est pas un simple changement d’outil, c’est une mutation de posture. Vous cessez de gérer des micro-détails répétitifs pour vous consacrer à la stratégie pure. En automatisant la conformité et l’administration avec une précision militaire, vous libérez l’espace mental nécessaire aux décisions de haut niveau.

La question est simple : combien d’heures acceptez-vous encore de perdre chaque semaine dans une fenêtre de chat qui ne vous appartient pas ?

——

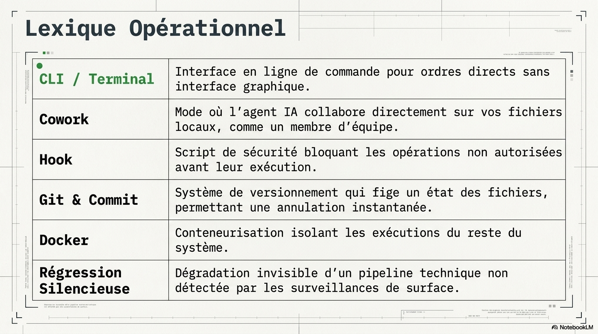

Guide Terminologique Fondamental : Maîtriser son Usine Numérique Locale

1. Introduction : Devenir Opérateur plutôt que Touriste

Fermez votre navigateur. Ouvrez votre terminal. C’est ici que s’arrête la consommation passive et que commence la véritable puissance stratégique.

.

Pour l’entrepreneur moderne, il existe deux manières radicalement opposées d’interagir avec la technologie. Le workflow du « touriste numérique » repose sur l’interface web : vous tapez une question, vous attendez, vous copiez-collez. C’est un processus lent (3 à 15 secondes par échange), dépendant et risqué, où chaque document confié à un serveur californien nourrit les modèles d’une entreprise tierce.

.

À l’inverse, le workflow de « l’opérateur » s’approprie la puissance brute via le terminal. Ici, on ne demande plus poliment, on commande. Le gain est un changement de paradigme total : vous reprenez votre souveraineté (vos données ne quittent jamais votre disque dur) et vous gagnez une vitesse d’exécution foudroyante (le temps de réponse chute à moins d’une seconde). Passer du statut d’utilisateur à celui d’opérateur est le prix de votre liberté numérique.

.

Pour commander avec cette précision militaire, il faut d’abord maîtriser l’environnement où les ordres sont donnés.

2. Le Terminal : Votre Salle de Contrôle

Ne voyez pas le Terminal (ou CLI) comme un outil complexe réservé aux ingénieurs, mais comme la salle de contrôle d’une usine fantôme. Ce curseur clignotant sur fond noir peut paraître intimidant ; c’est en réalité le signe que vous accédez à la puissance réelle de votre machine, sans les filtres ni les distractions des interfaces graphiques conçues pour vous maintenir dans la passivité.

.

Les bénéfices de cet environnement pour un entrepreneur :

- Vitesse brute : Exécution instantanée des processus sans latence réseau.

- Fonctionnement hors-connexion : Votre usine tourne dans un avion ou au milieu de l’océan, indépendamment de la fibre ou de la stabilité d’un serveur tiers.

- Souveraineté totale : Vous agissez sous votre propre autorité juridique, sur votre matériel, loin du « Cloud Act » américain.

.

Dans cette salle de contrôle, vous installez un moteur capable de transformer vos intentions en actions concrètes : Claude Code.

3. Claude Code : Le Moteur d’Exécution Local

Claude Code n’est pas un chatbot amélioré. C’est un moteur d’exécution qui réside physiquement sur votre machine. Contrairement à l’IA Cloud qui se contente de bavarder, Claude Code fonctionne en mode « Cowork » : il agit comme un collaborateur local capable de lire, générer et lancer des scripts directement sur votre disque dur.

.

Exemple concret : Au lieu de copier-coller des lignes dans une fenêtre de chat, vous pointez Claude Code vers votre dossier Audit_Fiscal_Maurice. Vous lui ordonnez : « Analyse les trois derniers relevés bancaires, compare avec les déclarations de TVA du trimestre, et génère un rapport d’écart. » La machine planifie, exécute et produit le document final dans votre dossier Output en deux minutes. Vous n’avez rien exposé, vous avez simplement supervisé.

.

Comparatif : Souveraineté vs Dépendance

Pour diriger ce moteur sans ambiguïté, vous devez lui fixer des règles d’engagement via un langage structuré.

4. Le YAML : Le Langage de la Configuration

Le YAML est un format de structuration de données conçu pour être lu aussi facilement par un humain que par une machine. Dans votre usine, il sert de « manuel d’instructions » ou de « fichier de configuration ».

.

C’est via le YAML que vous définissez les « Skills » de votre IA, ses limites et ses autorisations. C’est ici que vous décrétez, par exemple, qu’elle a le droit de lire vos factures mais l’interdiction formelle de modifier vos fichiers sources sans validation. Maîtriser ce format est la compétence minimale pour filtrer les amateurs : c’est le langage dans lequel vous rédigez la constitution de votre espace de travail.

.

Une fois les ordres structurés, la sécurité impose de disposer d’un « bouton retour » absolu en cas d’erreur.

5. Git et le « Commit » : Votre Filet de Sécurité Fondamental

Considérez Git comme une machine à remonter le temps. C’est un système de versionnement qui surveille chaque octet de votre travail.

.

Le terme crucial est le « Commit ». Ce n’est pas une simple sauvegarde, c’est un enregistrement versionné de l’état de l’usine à un instant T. Si une automatisation mal configurée corrompt un fichier ou produit un résultat inattendu, une commande unique vous permet de restaurer l’intégralité de votre environnement tel qu’il était 5 secondes auparavant. C’est l’assurance qu’une erreur de manipulation ne coûtera jamais une journée de travail.

.

Au-delà de la sauvegarde, l’opérateur doit isoler ses processus pour les protéger des instabilités du monde extérieur.

6. Docker : L’Enclavement pour l’Antifragilité

Docker est une technologie de « conteneurisation » qui crée un environnement étanche pour vos outils.

.

Le « So What ? » pour l’entrepreneur : Sans Docker, une simple mise à jour de votre système d’exploitation peut modifier une bibliothèque logicielle et casser vos automatisations. C’est la « régression silencieuse ». Imaginez que votre pipeline de TVA suisse (EFD) change soudainement ses séparateurs décimaux après une mise à jour système : vous ne voyez rien, mais vos déclarations sont rejetées et vous risquez 5% de pénalités. Docker empêche cela en fixant les dépendances dans un bloc immuable.

.

Les 3 piliers de l’enclavement :

- Reproductibilité : L’outil fonctionne à l’identique, aujourd’hui et dans deux ans.

- Isolation : Ce qui se passe dans le conteneur ne peut pas corrompre votre système principal.

- Stabilité : Immunité totale face aux mises à jour intempestives de macOS ou Windows.

7. Synthèse : L’Armure de votre Espace de Travail

La solidité de votre usine repose sur trois garde-fous non négociables qui transforment la puissance brute en un système antifragile.

.

Le plus crucial est le Security Hook : un script de 15 lignes de Bash qui intercepte chaque ordre. Si l’IA tente d’écrire en dehors du périmètre autorisé (votre dossier Output), le Hook bloque l’action instantanément et demande votre arbitrage.

.

Récapitulatif du Système de Sécurité

Le ROI de la Souveraineté : L’investissement initial est d’environ 30 heures pour maîtriser ces concepts et configurer vos premiers pipelines. C’est un inconfort temporaire pour un gain colossal. À un taux horaire de 200 €, récupérer 10 à 15 heures par semaine représente une valeur de 104 000 € à 156 000 € par an.

.

En devenant opérateur, vous ne gagnez pas seulement du temps ; vous récupérez la clarté cognitive nécessaire pour diriger votre stratégie, pendant que votre usine fantôme gère la complexité.

RELATED POSTS

View all